Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Threat Intelligence-Analysten stehen vor mehreren Herausforderungen bei der Bereitstellung von aufschlussreiche, umsetzbare und kontextbezogene Intelligenz. Die Aufgabe der Entwicklung von Threat Intelligence-Briefings umfasst das Sammeln von Informationen aus verschiedenen Bedrohungsfeeds, Tools und Portalen; Filtern und Korrelieren dieser Informationen; und analysieren und zuordnen Sie organisatorische Risiken. Diese Aktivitäten erfolgen, bevor Analysten mit der Entwicklung des Berichts selbst beginnen und Erkenntnisse für die Übermittlung des Briefings generieren können. Da diese Prozesse zwischen Stunden und Tagen dauern können, haben sich die Bedrohungen, denen die organization gegenüberstehen, bereits weiterentwickelt, wodurch das Briefing obsolet werden kann.

Der Threat Intelligence Briefing Agent wurde als Reaktion auf diese Problempunkte entwickelt. Der Threat Intelligence Briefing Agent im eigenständigen Microsoft Security Copilot-Portal generiert Threat Intelligence-Briefings basierend auf der aktuellen Aktivität des Bedrohungsakteurs und sowohl internen als auch externen Informationen zu Sicherheitsrisiken – innerhalb weniger Minuten. Der Agent kann Sicherheitsteams helfen, Zeit zu sparen, indem er einen angepassten, relevanten Bericht erstellt, der CISOs, Sicherheitsmanager und Analysten mit wichtigem Situationsbewusstsein und einer soliden Grundlage für die Verteidigungsarbeit bietet.

Der Agent nutzt dynamische Automatisierung und umfassende generative KI sowie seine fülle an Threat Intelligence-Kenntnissen und -Signalen. Beim Erstellen des Briefings wählt der Agent dynamisch den nächsten Schritt basierend auf dem Ergebnis des vorherigen Schritts aus, sodass er in Echtzeit entscheiden kann, welche Threat Intelligence einbezogen und priorisiert werden soll. Der Agent übersetzt diese technischen Informationen dann in einen verdaulichen Bericht, der von verschiedenen Zielgruppen genutzt werden kann.

Der Threat Intelligence Briefing Agent eignet sich am besten für Kunden, die Microsoft Defender externe Angriffsfläche und Microsoft Defender for Endpoint aktiviert haben, da der Agent auf Signale und Erkenntnisse aus diesen Erstanbieterintegrationen angewiesen ist, um genaue und kontextreiche Berichte zu liefern.

Wichtig

Die Email Briefing-Funktion im Threat Intelligence Briefing Agent ist derzeit für Benutzer in Katar, Südafrika und den VAE nicht verfügbar. Briefings bleiben über das Security Copilot-Portal vollständig zugänglich, aber die E-Mail-Zustellung ist in diesen Regionen vorübergehend deaktiviert.

Voraussetzungen

Produkte

Microsoft Security Copilot ist erforderlich, um diesen Agent auszuführen.

Plug-Ins

Das folgende Plug-In ist erforderlich, um diesen Agent auszuführen:

- Microsoft Threat Intelligence

Das folgende Plug-In ist optional, kann der Ausgabe jedoch weiteren Kontext hinzufügen:

- Microsoft Defender External Attack Surface Management

Konfiguration von Benutzerkontoberechtigungen

Wichtig

Identitäts- und Berechtigungsanforderung: Dieser Agent erfordert eine Verbindung mit einem vorhandenen Benutzerkonto. Der Agent kann Daten aus Defender External Attack Surface Management und Defender Vulnerability Management lesen. Sie müssen das Benutzerkonto mit den unten beschriebenen entsprechenden Berechtigungen konfigurieren, bevor Sie den Agent einrichten.

Berechtigungsübersicht

Das benutzerkonto, das mit dem Agent verbunden ist, muss über die folgenden Berechtigungen verfügen:

Erforderliche Berechtigungen:

- Sicherheitsrisikomanagement (Lesen): Zugriff auf Defender Vulnerability Management Daten

- Security Copilot Mitwirkender: Zugriff auf Security Copilot Plattform- und Agentverwaltung

Optionale Berechtigungen:

- Exposure Management (read): Zugriff auf Microsoft Security Exposure Management Erkenntnisse, einschließlich Daten zur Verwaltung der externen Angriffsfläche

Rollenbasierter Zugriff:

- Besitzer und Mitwirkende können den vom Threat Intelligence-Briefing-Agent generierten Bericht auf der Bibliotheksseite des Microsoft Security Copilot-Agents anzeigen.

Konfigurieren von Berechtigungen

Schritt 1: Erstellen einer benutzerdefinierten Rolle in Microsoft Defender XDR

Melden Sie sich beim Microsoft Defender-Portal als globaler Administrator oder Sicherheitsadministrator an.

Navigieren Sie zu Berechtigungen>Microsoft Defender XDR>Rollen.

Wählen Sie Benutzerdefinierte Rolle erstellen aus.

Auf der Registerkarte Grundlagen:

-

Rollenname:

Threat Intel Agent - Read Only -

Beschreibung:

Read-only access for Threat Intelligence Briefing Agent - Wählen Sie Weiter aus.

-

Rollenname:

Gehen Sie auf der Seite Berechtigungen auswählen wie

Sicherheitsstatus auswählen

Auswählen von benutzerdefinierten Berechtigungen

Wählen Sie unter Statusverwaltung die Option Sicherheitsrisikoverwaltung - lesen aus.

Wählen Sie Weiter übernehmen> aus.

Auf der Seite Benutzer und Datenquellen zuweisen :

- Wählen Sie Zuweisung hinzufügen aus.

-

Zuweisungsname:

Threat Intel Agent Assignment - Mitarbeiter: Wählen Sie das Benutzerkonto für den Agent aus.

- Datenquellen: Wählen Sie Microsoft Defender Vulnerability Management

- Wählen Sie Weiter>absenden aus.

Schritt 2: Zuweisen Security Copilot Rolle "Mitwirkender"

Melden Sie sich bei Microsoft Security Copilot an.

Wählen Sie das Startmenü >Rollenzuweisung>Mitglieder hinzufügen aus.

Suchen Sie nach dem Benutzerkonto, wählen Sie es aus, und weisen Sie dann Security Copilot Rolle Mitwirkender zu.

Klicken Sie auf Hinzufügen.

Schritt 3 (optional): Hinzufügen von Berechtigungen für die Verwaltung externer Angriffsflächen

Wenn Ihr organization Microsoft Defender External Attack Surface Management verwendet:

Navigieren Sie im Microsoft Defender-Portal zu Berechtigungen>Microsoft Defender XDR>Rollen.

Suchen Sie die

Threat Intel Agent - Read OnlyRolle, und wählen Sie Bearbeiten aus.Navigieren Sie zu Berechtigungen> auswählenSicherheitsstatus>Benutzerdefinierte Berechtigungen auswählen.

Fügen Sie unter Posture management (Statusverwaltung) Exposure Management Read (Expositionsverwaltung - lesen) hinzu.

Fügen Sie unter DatenquellenMicrosoft Security Exposure Management hinzu.

Speichern Sie die Änderungen.

Wichtig

Aktivieren Sie nach dem Einrichten von Berechtigungen das Microsoft Defender XDR Modell der rollenbasierten Zugriffssteuerung (Unified Role-Based Access Control, RBAC), damit die Rolle wirksam wird.

Tipp

Erwägen Sie die Verwendung eines dedizierten Dienstkontos für ausgeführte Agents, um die Aufgabentrennung aufrechtzuerhalten und die Sicherheitsüberwachung zu verbessern.

Auslöser

Dieser Agent wird im festgelegten Zeitintervall ausgeführt, wenn er aktiviert ist, oder manuell, wenn Sie ihn ausführen möchten.

Einrichten des Agents

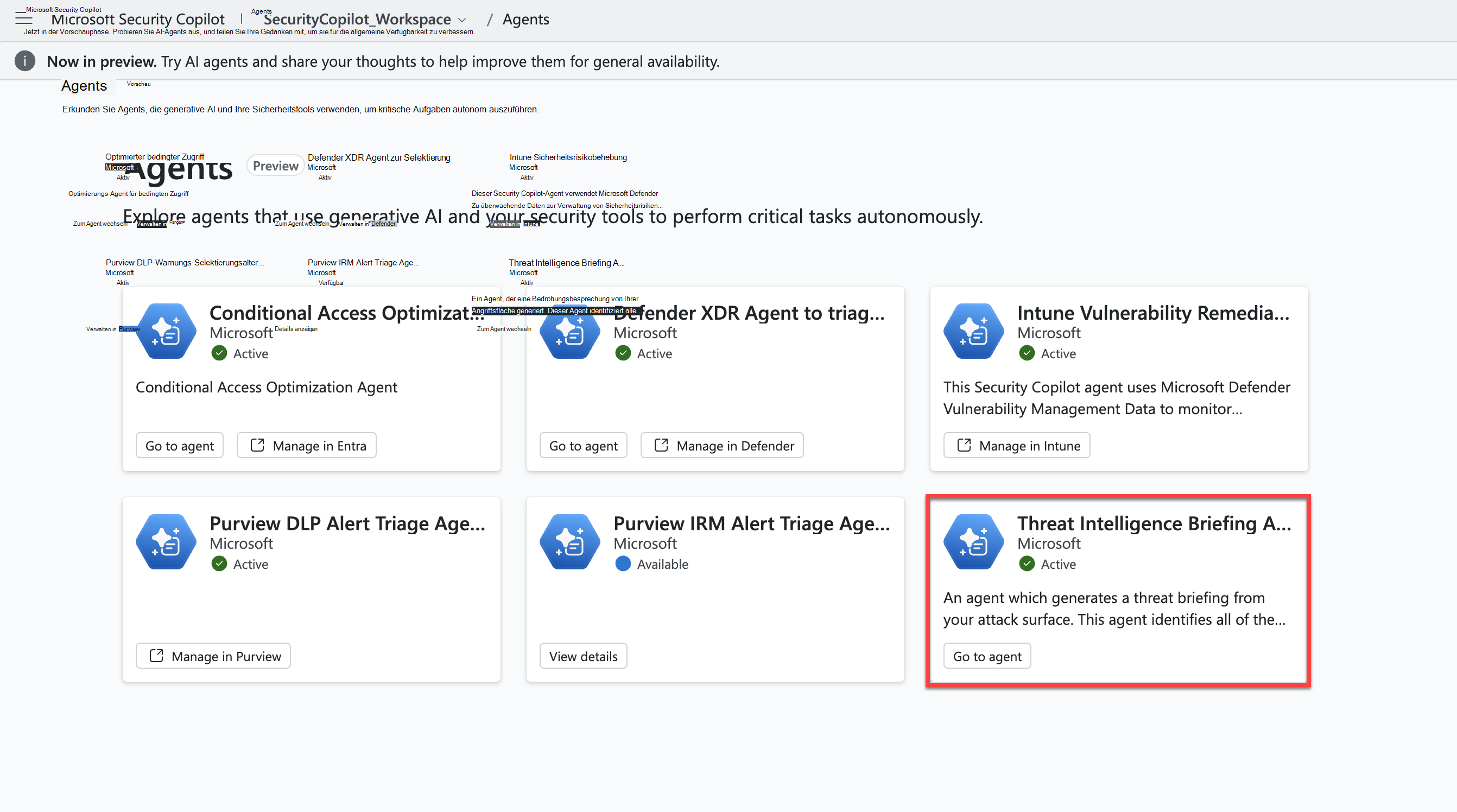

Um den Threat Intelligence Briefing-Agent auszuführen, wechseln Sie zuerst zur Seite Agents im eigenständigen Microsoft Security Copilot-Portal. Wählen Sie unter Threat Intelligence Briefing Agentdie Option Details anzeigen aus.

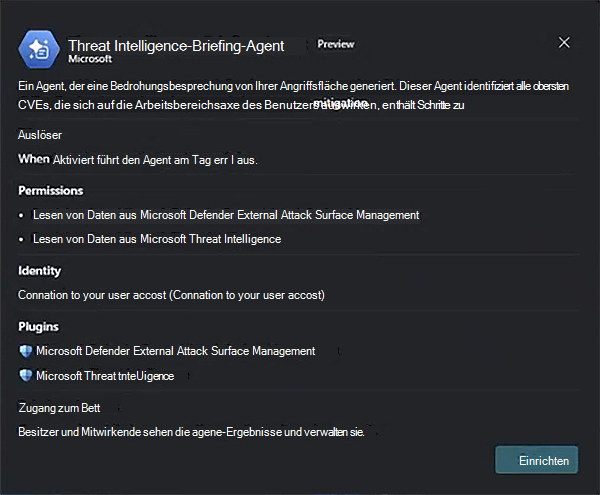

Überprüfen Sie die Agentdetails, und wählen Sie dann Einrichten aus.

Verbinden Sie ein Benutzerkonto mit dem Agent, indem Sie Weiter auswählen, um ein neues Fenster zu öffnen, in dem Sie das Benutzerkonto auswählen können. Warten Sie danach, bis die Einrichtung des Agents abgeschlossen ist.

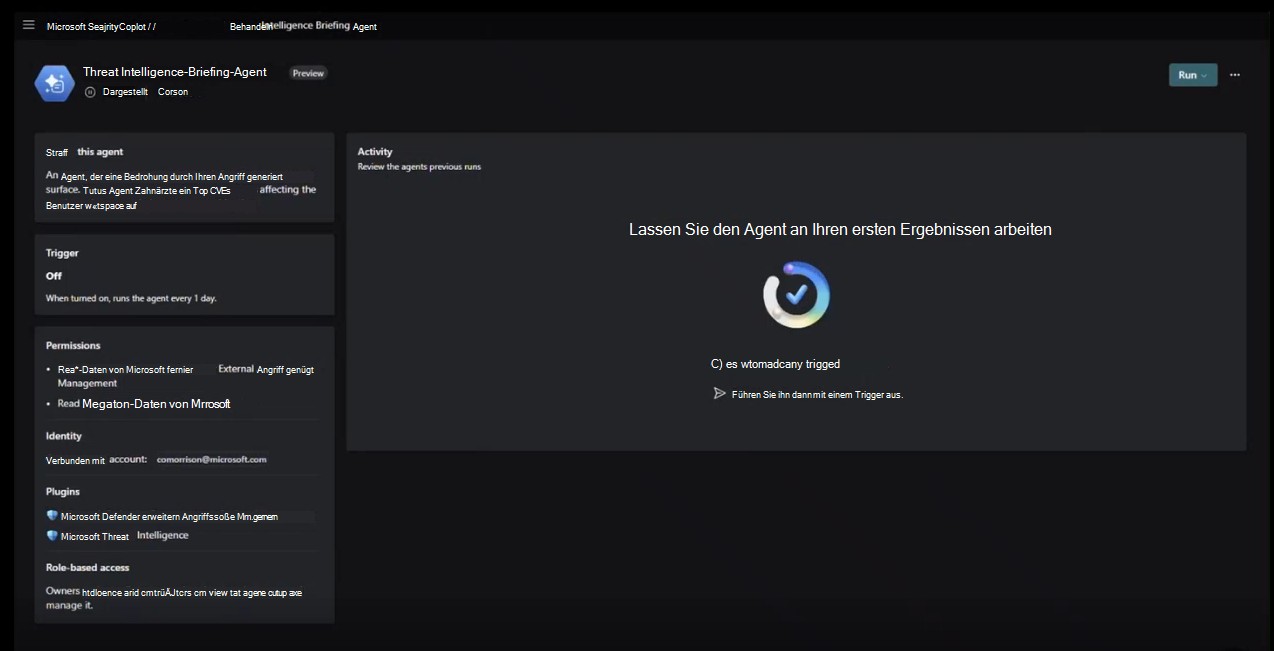

Geben Sie die Parameter an, um die Ausgabe anzupassen, und wählen Sie dann Fertig stellen aus. Sie können diese Parameter später bearbeiten, indem Sie die drei Punkte im oberen rechten Abschnitt der Agent-Übersichtsseite auswählen.

- Erkenntnisse zur Forschung – die Anzahl der Sicherheitsrisiken, die der Agent nach aktiven Bedrohungen recherchiert

- Rückblick – wie weit der Agent Bedrohungen gegen Ihre Sicherheitsrisiken recherchiert

- Email : E-Mail-Adresse des Benutzers oder der Verteilergruppe, an den das Briefing gesendet wird

- Region – Umfang des geografischen Bereichs, den der Agent auf Bedrohungen überprüft

- Branche – Branche oder Branche, die der Agent auf Bedrohungen überprüft

Nachdem der Agent erstellt wurde, werden Sie zur Übersichtsseite des Agents umgeleitet. Um den Agent auszuführen, wechseln Sie oben rechts auf der Seite, und wählen Sie Agent ausführen aus. Wählen Sie Auf dem Trigger aus, um die Ausführung des Agents zur festgelegten Zeit zu planen, oder wählen Sie Einmal aus, um den Bericht bei Bedarf auszuführen.

Bewerten und Bereitstellen von Feedback zur Ausgabe des Agents

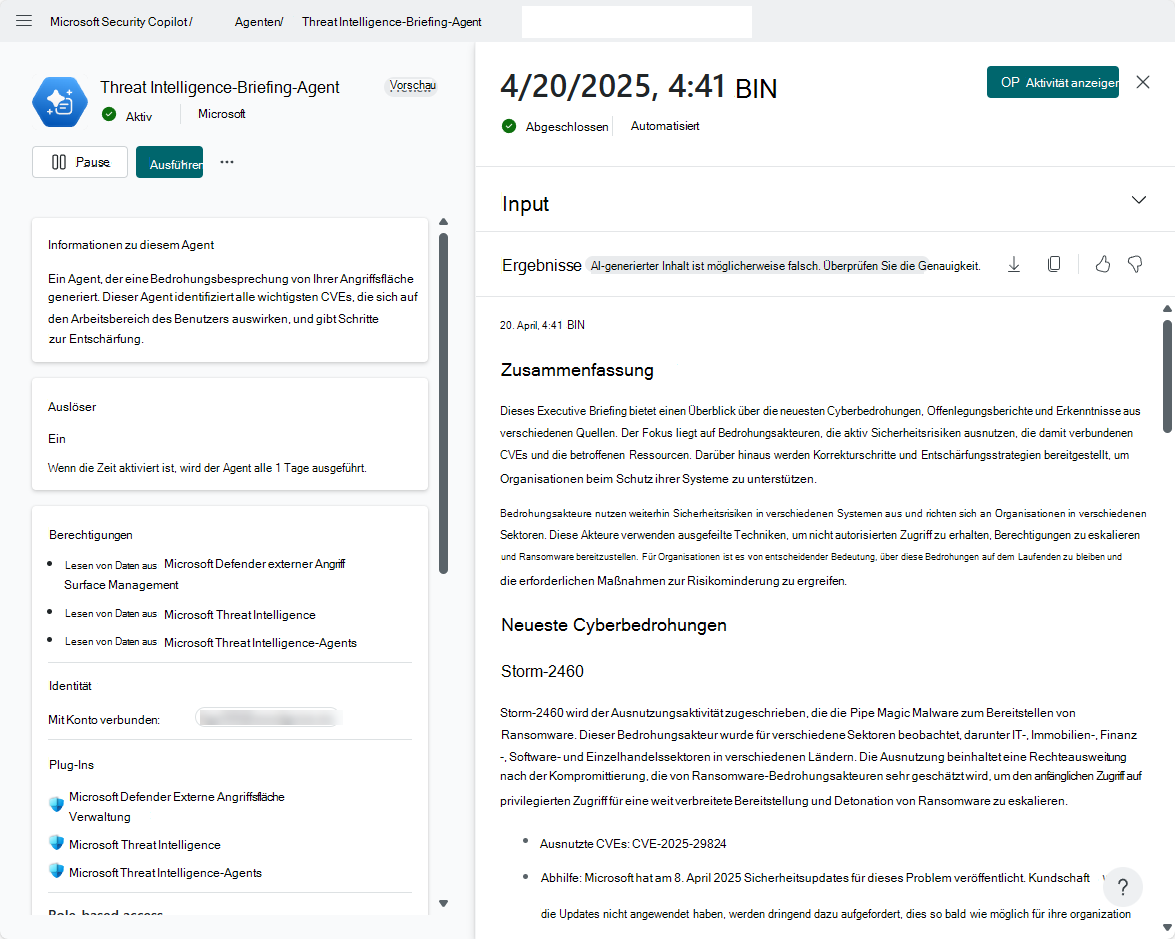

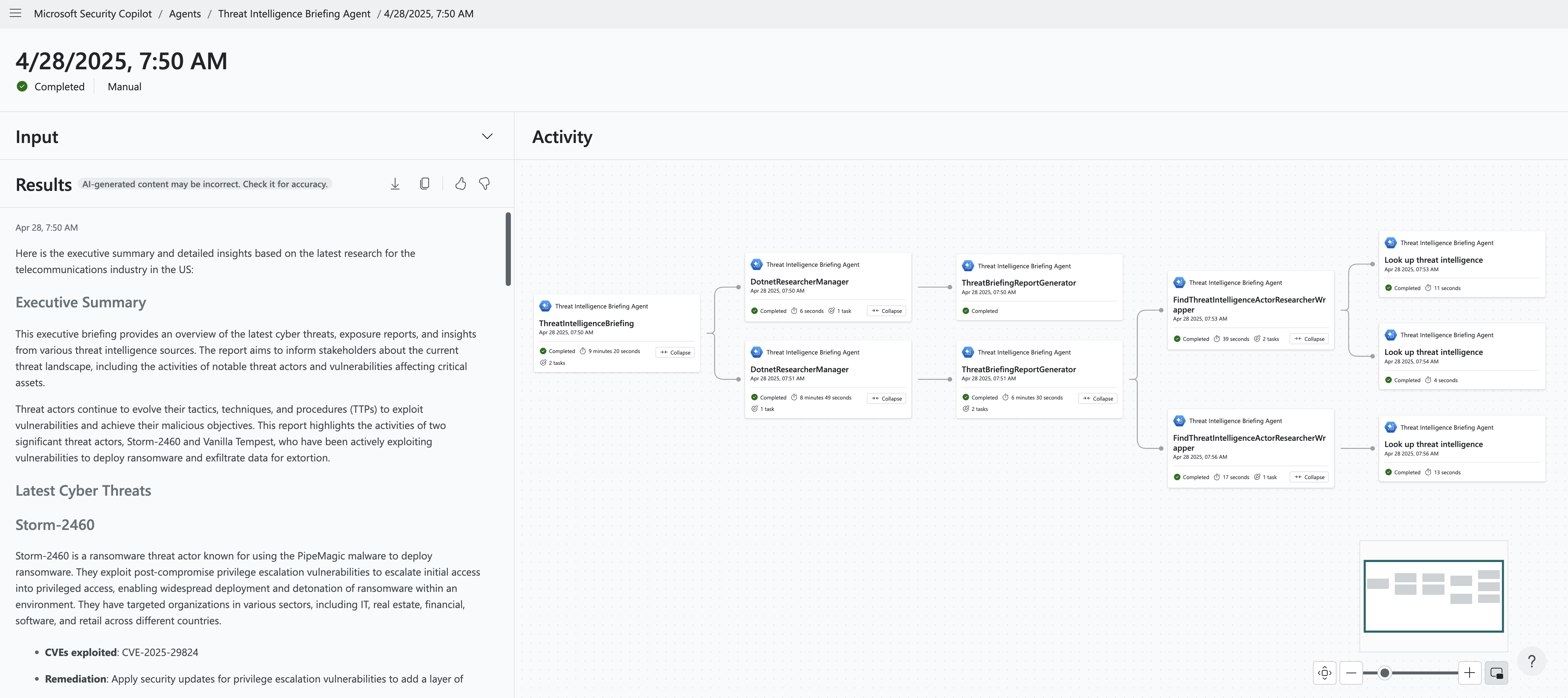

Die generierten Berichte werden auf der Seite Threat Intelligence Briefing Agent unter Aktivität angezeigt. Es werden der Name des Berichts, die Startzeit, die Generierungsmethode und die aktuelle status angezeigt.

Wählen Sie einen der Berichte aus, um die Ausgabe des Agents zu bewerten.

Das Threat Intelligence-Briefing enthält eine relevante Zusammenfassung der Bedrohungsinformationen und eine detaillierte technische Analyse, einschließlich aller aktiv ausgenutzten Sicherheitsrisiken und ihrer möglichen Auswirkungen auf die Organisation.

Der Threat Intelligence-Briefing-Agent wählt dynamisch den nächsten Schritt basierend auf dem Ergebnis des vorherigen Schritts aus, während er das Briefing erstellt. Sie können den Fortschritt des Agents bei der Erstellung der Bedrohungsbesprechung anzeigen, indem Sie Aktivität anzeigen auswählen.

Sie sehen Details der Aktivität, sodass Sie Transparenz über die Schritte erhalten, die der Agent zum Erstellen der Ausgabe ausgeführt hat.

Sie können Feedback zum Briefing geben, indem Sie die Schaltfläche Daumen nach oben oder Daumen nach unten auswählen. Sie können dies im Textfeld ausführen, das nach angezeigt wird. Wählen Sie Senden aus, um Ihr Feedback zu geben.