Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

In Microsoft Entra-ID erhalten alle Benutzer eine Reihe von Standardberechtigungen. Der Zugriff eines Benutzers besteht aus dem Benutzertyp, seinen Rollenzuweisungen und dem Besitz einzelner Objekte.

In diesem Artikel werden diese Standardberechtigungen beschrieben und mit den Standardberechtigungen für Mitglieder und Gastbenutzer verglichen. Die Standardberechtigungen für Benutzer können nur in den Benutzereinstellungen in Microsoft Entra ID geändert werden.

Mitglieder und Gastbenutzer

Der Satz an Standardberechtigungen richtet sich danach, ob der Benutzende ein natives Mitglied des Mandanten ist (Mitgliedsbenutzender), oder ob er als Gast im Rahmen der B2B-Zusammenarbeit (Gastbenutzender) aus einem anderen Verzeichnis übernommen wurde. Weitere Informationen zum Hinzufügen von Gastbenutzern finden Sie unter Was ist die Zusammenarbeit von Microsoft Entra B2B?. Nachfolgend sind die Funktionen der Standardberechtigungen aufgeführt:

Mitgliedsbenutzer können Anwendungen registrieren, ihr eigenes Profilfoto und ihre Mobiltelefonnummer verwalten, ihr eigenes Kennwort ändern und B2B-Gäste einladen. Außerdem können diese Benutzer (mit einigen Ausnahmen) alle Verzeichnisinformationen lesen.

Gastbenutzer verfügen über eingeschränkte Verzeichnisberechtigungen. Sie können ihr eigenes Profil verwalten, ihr eigenes Kennwort ändern und einige Informationen zu anderen Benutzern, Gruppen und Apps abrufen. Sie können jedoch nicht alle Verzeichnisinformationen lesen.

Gastbenutzer können beispielsweise nicht alle Benutzer, Gruppen und andere Verzeichnisobjekte auflisten. Gäste können zu Administratorrollen hinzugefügt werden, wodurch ihnen volle Lese- und Schreibberechtigungen gewährt werden. Gäste können auch andere Gäste einladen.

Vergleich der Standardberechtigungen für Mitglieds- und Gastbenutzer

| Area | Benutzerberechtigungen für Mitglieder | Standardberechtigungen für Gastbenutzer | Eingeschränkte Gastbenutzerberechtigungen |

|---|---|---|---|

| Benutzer und Kontakte |

|

|

|

| Groups |

|

|

|

| Applications |

|

|

|

| Devices |

|

Keine Berechtigungen | Keine Berechtigungen |

| Organization |

|

|

|

| Rollen und Bereiche |

|

Keine Berechtigungen | Keine Berechtigungen |

| Subscriptions |

|

Keine Berechtigungen | Keine Berechtigungen |

| Policies |

|

Keine Berechtigungen | Keine Berechtigungen |

| Nutzungsbedingungen | Nutzungsbedingungen lesen, die ein Benutzer akzeptiert hat. | Nutzungsbedingungen lesen, die ein Benutzer akzeptiert hat. | Nutzungsbedingungen lesen, die ein Benutzer akzeptiert hat. |

Standardberechtigungen von Mitgliedsbenutzern einschränken

Es ist möglich, die Standardberechtigungen von Benutzern weiter einzuschränken.

Die Standardberechtigungen für Mitgliedsbenutzer können auf folgende Weise eingeschränkt werden:

Caution

Das Einschränken des Zugriffs auf das Microsoft Entra-Verwaltungsportal beschränkt den Zugriff auf eine Reihe häufig besuchter Admin Center-Seiten. Es handelt sich nicht um eine Sicherheitsmaßnahme. Weitere Informationen zur Konfiguration finden Sie in der folgenden Tabelle.

| Permission | Erklärung festlegen |

|---|---|

| Registrieren von Anwendungen | Wenn Sie diese Option auf "Nein " festlegen, wird verhindert, dass Benutzer Anwendungsregistrierungen erstellen. Sie können die Fähigkeit anschließend wieder bestimmten Personen gewähren, indem Sie diese der Rolle „Anwendungsentwickler“ hinzufügen. |

| Benutzern das Verbinden eines Geschäfts-, Schul- oder Unikontos mit LinkedIn gestatten | Wenn Sie diese Option auf "Nein" festlegen, wird verhindert, dass Benutzer ihr Geschäfts-, Schul- oder Unikonto mit ihrem LinkedIn-Konto verbinden. Weitere Informationen finden Sie unter LinkedIn-Kontoverbindungen zur Datenfreigabe und -zustimmung. |

| Erstellen von Sicherheitsgruppen | Wenn Sie diese Option auf "Nein " festlegen, wird verhindert, dass Benutzer Sicherheitsgruppen erstellen. Benutzende, denen mindestens die Rolle „Benutzeradministratoren“ zugewiesen wurde, können weiterhin Sicherheitsgruppen erstellen. Informationen dazu finden Sie unter Microsoft Entra-Cmdlets zum Konfigurieren von Gruppeneinstellungen. |

| Erstellen von Microsoft 365-Gruppen | Wenn Sie diese Option auf "Nein " festlegen, wird verhindert, dass Benutzer Microsoft 365-Gruppen erstellen. Wenn Sie diese Option auf "Einige " festlegen, können Benutzer Microsoft 365-Gruppen erstellen. Jeder, dem mindestens die Rolle "Benutzeradministrator " zugewiesen ist, kann weiterhin Microsoft 365-Gruppen erstellen. Informationen dazu finden Sie unter Microsoft Entra-Cmdlets zum Konfigurieren von Gruppeneinstellungen. |

| Einschränken des Zugriffs auf das Microsoft Entra-Verwaltungsportal |

Was macht dieser Schalter? Wenn Sie diese Option auf "Nein " festlegen, können sich Nichtadministratoren beim Microsoft Entra Admin Center anmelden. Wenn Sie diese Option auf "Ja " festlegen, wird dem ungezwungenen Browsen eine Reibungsschicht hinzugefügt. Diese Einstellung verhindert, dass Nicht-Administratoren eine Reihe häufig besuchter Seiten im Microsoft Entra Admin Center und Azure-Portal laden, einschließlich Startseite, Mandantenübersicht und Benutzerliste. Nicht-Administratoren, die Gruppen besitzen, können diese Ressourcen nicht über das Microsoft Entra Admin Center oder das Azure-Portal verwalten. Die meisten Seiten im Admin Center bleiben erreichbar, wenn der Benutzer über einen direkten (Deep)-Link verfügt.

Was macht es nicht?

Wann sollte ich diesen Schalter verwenden?

Wann sollte ich diesen Schalter nicht verwenden?

Wie kann ich nur bestimmten Benutzern, die kein Administrator sind, die Möglichkeit geben, das Microsoft Entra-Verwaltungsportal zu verwenden?

Möchten Sie den Zugriff effektiver einschränken? |

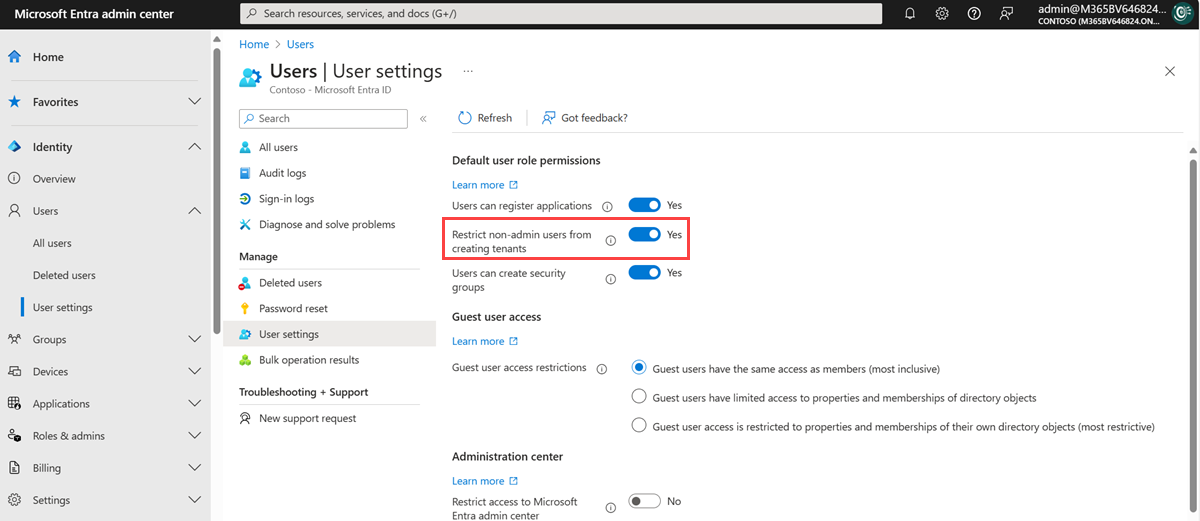

| Benutzer ohne Administratorrechte daran hindern, Mandanten zu erstellen | Benutzer können Mandanten im Microsoft Entra ID- und Microsoft Entra-Verwaltungsportal unter „Mandanten verwalten“ erstellen. Die Erstellung eines Mandanten wird im Überwachungsprotokoll als Kategorie DirectoryManagement und Aktivität „Unternehmen erstellen“ aufgezeichnet. Standardmäßig wird dem Benutzer, der einen Microsoft Entra-Mandanten erstellt, automatisch die Rolle "Globaler Administrator" zugewiesen. Der neu erstellte Mandant erbt keine Einstellungen oder Konfigurationen.

Was macht dieser Schalter?

Wie kann ich nur bestimmten Nichtadministratorbenutzern die Möglichkeit geben, neue Mandanten zu erstellen? |

| Benutzer daran hindern, die BitLocker-Schlüssel für ihre eigenen Geräte wiederherzustellen | Diese Einstellung finden Sie im Microsoft Entra Admin Center in den Geräteeinstellungen. Wenn Sie diese Option auf "Ja " festlegen, können Benutzer BitLocker-Schlüssel für ihre eigenen Geräte nicht selbst wiederherstellen. Benutzerinnen und Benutzer müssen sich an den Helpdesk ihrer Organisation wenden, um ihre BitLocker-Schlüssel abzurufen. Wenn Sie diese Option auf "Nein " festlegen, können Benutzer ihre BitLocker-Schlüssel wiederherstellen. |

| Andere Benutzer lesen | Diese Einstellung ist nur in Microsoft Graph und PowerShell verfügbar. Das Festlegen dieses Flags auf $false verhindert, dass Nicht-Administratoren Benutzerinformationen im Verzeichnis lesen können. Diese Kennzeichnung verhindert möglicherweise das Lesen von Benutzerinformationen in anderen Microsoft-Diensten wie Microsoft Teams.Diese Einstellung ist für besondere Umstände vorgesehen, daher wird nicht empfohlen, das Flag auf |

Die Option Benutzer ohne Administratorrechte daran hindern, Mandanten zu erstellen wird im folgenden Screenshot gezeigt.

Standardberechtigungen von Gastbenutzern einschränken

Sie können die Standardberechtigungen für Gastbenutzer auf folgende Weise einschränken.

Note

Die Einstellung Gastbenutzerzugriffseinschränkungen ersetzte die Einstellung Gastbenutzerberechtigungen sind eingeschränkt. Anleitungen zur Verwendung dieses Features finden Sie unter Einschränken von Gastzugriffsberechtigungen in der Microsoft Entra-ID.

| Permission | Erklärung festlegen |

|---|---|

| Zugriffsbeschränkungen für Gastbenutzer | Wenn Sie diese Option auf Gastbenutzer haben denselben Zugriff wie Mitglieder einstellen, erhalten Gastbenutzer standardmäßig alle Benutzerberechtigungen der Mitglieder. Durch das Festlegen dieser Option auf Gastbenutzerzugriff ist auf Eigenschaften und Mitgliedschaften ihrer eigenen Verzeichnisobjekte beschränkt, wird der Gastzugriff standardmäßig auf ihr eigenes Benutzerprofil beschränkt. Der Zugriff auf andere Benutzer ist auch bei der Suche nach Benutzerprinzipalname, Objekt-ID oder Anzeigename nicht mehr zulässig. Der Zugriff auf Gruppeninformationen einschließlich Gruppenmitgliedschaften ist ebenfalls nicht mehr zulässig. Diese Einstellung verhindert nicht den Zugriff auf eingebundene Gruppen in einigen Microsoft 365-Diensten wie z. B. Microsoft Teams. Weitere Informationen finden Sie unter Microsoft Teams-Gastzugriff. Gastbenutzer können unabhängig von dieser Berechtigungseinstellung weiterhin Administratorrollen hinzugefügt werden. |

| Gäste können einladen | Wenn Sie diese Option auf "Ja " festlegen, können Gäste andere Gäste einladen. Weitere Informationen finden Sie unter Konfigurieren der Einstellungen für die externe Zusammenarbeit. |

Objektbesitz

Berechtigungen als Anwendungsregistrierungsbesitzer

Wenn ein Benutzer eine Anwendung registriert, wird er automatisch als Besitzer der Anwendung hinzugefügt. Als Besitzer kann er die Metadaten der Anwendung verwalten, beispielsweise den Namen und Berechtigungen, die für die App erforderlich sind. Darüber hinaus kann er auch die mandantenspezifische Konfiguration der Anwendung verwalten, z. B. die Konfiguration des einmaligen Anmeldens (SSO) und Benutzerzuweisungen.

Ein Besitzer kann außerdem andere Besitzer hinzufügen oder entfernen. Im Gegensatz zu den Benutzenden, denen mindestens die Rolle „Anwendungsadministrator“ zugewiesen ist, können Besitzende nur die Anwendungen verwalten, die sie besitzen.

Besitzerberechtigungen für Unternehmensanwendungen

Wenn ein Benutzer eine neue Unternehmensanwendung hinzufügt, wird er automatisch als Besitzer hinzugefügt. Als Besitzer kann er die mandantenspezifische Konfiguration der Anwendung verwalten, z. B. die SSO-Konfiguration, die Bereitstellung und Benutzerzuweisungen.

Ein Besitzer kann außerdem andere Besitzer hinzufügen oder entfernen. Im Gegensatz zu den Benutzenden, denen mindestens die Rolle „Anwendungsadministrator“ zugewiesen ist, können Besitzende nur die Anwendungen verwalten, die sie besitzen.

Berechtigungen als Gruppenbesitzer

Wenn ein Benutzer eine Gruppe erstellt, wird er automatisch als Besitzer für diese Gruppe hinzugefügt. Als Besitzer kann der Benutzer die Eigenschaften der Gruppe (z. B. den Namen) und die Gruppenmitgliedschaft verwalten.

Ein Besitzer kann außerdem andere Besitzer hinzufügen oder entfernen. Im Gegensatz zu den Benutzern, denen mindestens die Rolle " Gruppenadministrator " zugewiesen wurde, können Besitzer nur die Gruppen verwalten, die sie besitzen, und sie können Gruppenmitglieder nur hinzufügen oder entfernen, wenn der Mitgliedschaftstyp der Gruppe zugewiesen ist.

Informationen zum Zuweisen eines Gruppenbesitzers finden Sie unter Verwalten von Besitzern für eine Gruppe.

Informationen zum Verwenden von Privileged Access Management (PIM) zur Berechtigung einer Gruppe für eine Rollenzuweisung finden Sie unter Verwenden von Microsoft Entra-Gruppen zum Verwalten von Rollenzuweisungen.

Besitzberechtigungen

In den folgenden Tabellen werden die spezifischen Berechtigungen in Microsoft Entra ID beschrieben, die Benutzer, die Mitglieder sind, über die Objekte haben, die sie besitzen. Benutzer verfügen über diese Berechtigungen nur für Objekte, deren Besitzer sie sind.

Anwendungsregistrierungen im Besitz des Benutzers

Benutzer können die folgenden Aktionen für Registrierungen von Anwendungen ausführen, deren Besitzer sie sind:

| Action | Description |

|---|---|

| microsoft.directory/applications/audience/update | Aktualisieren Sie die applications.audience-Eigenschaft in Microsoft Entra ID. |

| microsoft.directory/applications/authentication/update | Aktualisieren Sie die applications.authentication-Eigenschaft in Microsoft Entra ID. |

| microsoft.directory/applications/basic/update | Aktualisieren sie grundlegende Eigenschaften für Anwendungen in Microsoft Entra ID. |

| microsoft.directory/applications/credentials/update | Aktualisieren Sie die applications.credentials-Eigenschaft in Microsoft Entra ID. |

| microsoft.directory/applications/delete | Löschen Sie Anwendungen in Microsoft Entra ID. |

| microsoft.directory/applications/owners/update | Aktualisieren Sie die applications.owners-Eigenschaft in Microsoft Entra ID. |

| microsoft.directory/applications/permissions/update | Aktualisieren Sie die applications.permissions-Eigenschaft in Microsoft Entra ID. |

| microsoft.directory/applications/policies/update | Aktualisieren Sie die applications.policies-Eigenschaft in Microsoft Entra ID. |

| microsoft.directory/applications/restore | Stellen Sie Anwendungen in Microsoft Entra ID wieder her. |

Unternehmensanwendungen im Besitz des Benutzers

Benutzer können die folgenden Aktionen für Unternehmensanwendungen ausführen, deren Besitzer sie sind. Eine Unternehmensanwendung besteht aus dem Dienstprinzipal, einer oder mehrerer Anwendungsrichtlinien und manchmal einem Anwendungsobjekt im selben Mandanten wie der Dienstprinzipal.

| Action | Description |

|---|---|

| microsoft.directory/auditLogs/allProperties/read | Lesen sämtlicher Eigenschaften von Überwachungsprotokollen in Microsoft Entra ID (einschließlich privilegierter Eigenschaften). |

| microsoft.directory/policies/basic/update | Aktualisieren Sie grundlegende Eigenschaften für Richtlinien in Microsoft Entra ID. |

| microsoft.directory/policies/delete | Löschen Sie Richtlinien in Microsoft Entra ID. |

| microsoft.directory/policies/owners/update | Aktualisieren Sie die policies.owners-Eigenschaft in Microsoft Entra ID. |

| microsoft.directory/servicePrincipals/appRoleAssignedTo/update | Aktualisieren Sie die servicePrincipals.appRoleAssignedTo-Eigenschaft in Microsoft Entra ID. |

| microsoft.directory/servicePrincipals/appRoleAssignments/update | Aktualisieren Sie die users.appRoleAssignments-Eigenschaft in Microsoft Entra ID. |

| microsoft.directory/servicePrincipals/audience/update | Aktualisieren Sie die servicePrincipals.audience-Eigenschaft in Microsoft Entra ID. |

| microsoft.directory/servicePrincipals/authentication/update | Aktualisieren Sie die servicePrincipals.authentication-Eigenschaft in Microsoft Entra ID. |

| microsoft.directory/servicePrincipals/basic/update | Aktualisieren Sie grundlegende Eigenschaften für Dienstprinzipale in Microsoft Entra ID. |

| microsoft.directory/servicePrincipals/credentials/update | Aktualisieren Sie die servicePrincipals.credentials-Eigenschaft in Microsoft Entra ID. |

| microsoft.directory/servicePrincipals/delete | Löschen Sie Dienstprinzipale in Microsoft Entra ID. |

| microsoft.directory/servicePrincipals/owners/update | Aktualisieren Sie die servicePrincipals.owners-Eigenschaft in Microsoft Entra ID. |

| microsoft.directory/servicePrincipals/permissions/update | Aktualisieren Sie die servicePrincipals.permissions-Eigenschaft in Microsoft Entra ID. |

| microsoft.directory/servicePrincipals/policies/update | Aktualisieren Sie die servicePrincipals.policies-Eigenschaft in Microsoft Entra ID. |

| microsoft.directory/signInReports/allProperties/read | Lesen sämtlicher Eigenschaften für Anmeldeberichte in Microsoft Entra ID (einschließlich privilegierter Eigenschaften). |

| microsoft.directory/servicePrincipals/synchronizationCredentials/manage | Verwalten der Geheimnisse und Anmeldeinformationen für die Anwendungsbereitstellung |

| microsoft.directory/servicePrincipals/synchronizationJobs/manage | Starten, Neustarten und Anhalten von Synchronisierungsaufträgen für die Anwendungsbereitstellung |

| microsoft.directory/servicePrincipals/synchronizationSchema/manage | Erstellen und Verwalten von Synchronisierungsaufträgen und -schemas für die Anwendungsbereitstellung |

| microsoft.directory/servicePrincipals/synchronization/standard/read | Lesen von Bereitstellungseinstellungen, die Ihrem Dienstprinzipal zugeordnet sind |

Eigene Geräte

Benutzer können die folgenden Aktionen für Geräte ausführen, deren Besitzer sie sind:

| Action | Description |

|---|---|

| microsoft.directory/devices/bitLockerRecoveryKeys/read | Aktualisieren Sie die devices.bitLockerRecoveryKeys-Eigenschaft in Microsoft Entra ID. |

| microsoft.directory/devices/disable | Deaktivieren Sie Geräte in Microsoft Entra ID. |

Eigene Gruppen

Benutzer können die folgenden Aktionen für Gruppen ausführen, deren Besitzer sie sind.

Note

Besitzende dynamischer Mitgliedergruppen müssen über die Rolle „Gruppenadministrator“, „Intune-Administrator“ oder „Benutzeradministrator“ verfügen, um Regeln für dynamische Mitgliedergruppen bearbeiten zu können. Weitere Informationen finden Sie unter Erstellen oder Aktualisieren einer dynamischen Mitgliedschaftsgruppe in microsoft Entra ID.

| Action | Description |

|---|---|

| microsoft.directory/groups/appRoleAssignments/update | Aktualisieren Sie die groups.appRoleAssignments-Eigenschaft in Microsoft Entra ID. |

| microsoft.directory/groups/basic/update | Aktualisieren sie grundlegende Eigenschaften für Gruppen in Microsoft Entra ID. |

| microsoft.directory/groups/delete | Löscht Gruppen in Microsoft Entra ID. |

| microsoft.directory/groups/members/update | Aktualisieren Sie die groups.members-Eigenschaft in Microsoft Entra ID. |

| microsoft.directory/groups/owners/update | Aktualisieren Sie die groups.owners-Eigenschaft in Microsoft Entra ID. |

| microsoft.directory/groups/restore | Wiederherstellen von Gruppen in Microsoft Entra ID. |

| microsoft.directory/groups/settings/update | Aktualisieren Sie die groups.settings-Eigenschaft in Microsoft Entra ID. |

Nächste Schritte

Weitere Informationen zur Einstellung für Gastbenutzerzugriffseinschränkungen finden Sie unter Einschränken von Gastzugriffsberechtigungen in der Microsoft Entra-ID.

Weitere Informationen zum Zuweisen von Microsoft Entra-Administratorrollen finden Sie unter Zuweisen eines Benutzers zu Administratorrollen in der Microsoft Entra-ID.

Weitere Informationen dazu, wie der Ressourcenzugriff in Microsoft Azure gesteuert wird, finden Sie unter Grundlegendes zum Ressourcenzugriff in Azure.