Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Microsoft Entra ID lässt sich mit mehreren Nicht-Microsoft-Diensten integrieren, um Benutzende in Ihrem Mandanten bereitzustellen. Wenn Sie ein Problem mit bereitgestellten Benutzer*innen beheben müssen, können Sie die in den Microsoft Entra-Bereitstellungsprotokollen erfassten Informationen verwenden, um eine Lösung zu finden.

Es gibt noch zwei weitere Aktivitätsprotokolle, mit denen Sie die Integrität Ihres Mandanten überwachen können:

- Anmeldungen: Informationen zu Anmeldungen und zur Verwendung Ihrer Ressourcen durch Ihre Benutzenden.

- Überwachung: Informationen zu Änderungen, die auf Ihren Mandanten angewendet wurden, z. B. in Bezug auf die Benutzer- und Gruppenverwaltung oder Updates, die auf die Ressourcen Ihres Mandanten angewendet wurden.

Dieser Artikel gibt Ihnen einen Überblick über die Protokolle, die die Benutzerbereitstellung durch Nicht-Microsoft-Dienste erfassen.

Was können Sie mit den Bereitstellungsprotokollen tun?

Mithilfe der Bereitstellungsprotokolle können Fragen wie die folgenden beantworten:

- Welche Gruppen wurden erfolgreich in ServiceNow erstellt?

- Welche Benutzer wurden erfolgreich aus Adobe entfernt?

- Welche Benutzer aus Workday wurden in Active Directory erfolgreich erstellt?

Hinweis

Einträge in den Bereitstellungsprotokollen werden vom System generiert und können nicht geändert oder gelöscht werden.

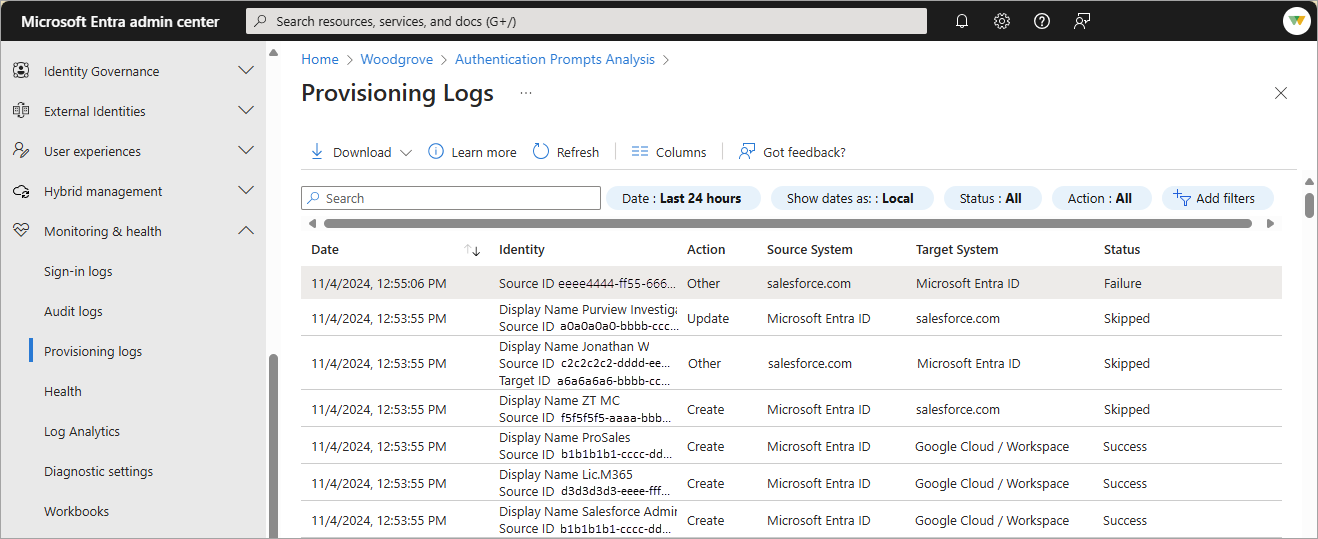

Was zeigen die Protokolle?

Die Protokolle zeigen die Identität, die durchgeführte Aktion, das Quellsystem, das Zielsystem und den Status des Ereignisses bei der Bereitstellung an. Für die weitere Fehlerbehebung können weitere Spalten hinzugefügt werden, aber die folgenden Details sind Standard.

- Identität: In dieser Spalte werden der Anzeigename und die Quell-ID der Identität angezeigt, die bereitgestellt wird.

-

Aktion: Mögliche Werte sind Erstellen, Aktualisieren, Löschen, Deaktivieren, StagedDelete und Andere.

- Beispiele für „Andere“ sind, wenn die Details von Quell- und Zielsystem bereits übereinstimmen, so dass keine Änderung vorgenommen wurde.

- Quellsystem und Zielsystem: Zusammen zeigen diese Angaben, aus welchem System die Identität stammt und wo sie bereitgestellt wird.

-

Status: Mögliche Werte sind Erfolg, Fehlschlag, Übersprungen und Warnung.

- Es gibt mehrere Szenarien, die den Status „Übersprungen“ auslösen können. Einzelheiten zu diesen Szenarien finden Sie unter Es werden keine Benutzenden bereitgestellt.

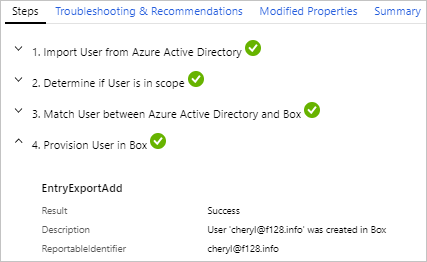

Wählen Sie ein Element in den Bereitstellungsprotokollen aus, um weitere Details zu diesem Element anzuzeigen, z. B. die Schritte zur Benutzerbereitstellung und Tipps zur Problembehandlung. Die Details werden auf vier Registerkarten gruppiert.

Schritte: Auf dieser Registerkarte sind die Schritte zum Bereitstellen eines Objekts aufgeführt. Die Bereitstellung eines Objekts kann die folgenden Schritte umfassen, aber nicht alle Schritte gelten für alle Bereitstellungsereignisse.

- Importieren des Objekts

- Abgleichen des Objekts zwischen Quelle und Ziel

- Ermitteln, ob sich das Objekt innerhalb des Gültigkeitsbereichs befindet

- Bewerten Sie das Objekt vor der Synchronisierung.

- Bereitstellen des Objekts (Erstellen, Aktualisieren, Löschen oder Deaktivieren)

Problembehandlung & Empfehlungen: Wenn ein Fehler aufgetreten ist, stellt diese Registerkarte den Fehlercode und den Grund bereit. In vielen Fällen ist eine detaillierte Beschreibung des Fehlers verfügbar. Lesen Sie diese Informationen, um das Problem zu verstehen, und befolgen Sie die Anleitung, um es zu beheben. Sehen Sie sich die folgenden Artikel zur Problembehandlung an:

Geänderte Eigenschaften: Wenn Änderungen vorgenommen wurden, zeigt diese Registerkarte den alten und den neuen Wert an.

Zusammenfassung: Enthält eine Übersicht über die Vorgänge und die Bezeichner für das Objekt im Quell- und Zielsystem.

Verwendung von Bereitstellungsprotokoll-Arbeitsmappen und Log Analytics

Mit den Abfrage- und Warnfunktionen von Log Analytics und Arbeitsmappen können Sie benutzerdefinierte Berichte und Warnungen erstellen. Erste Schritte: Sie müssen einen Log Analytics-Arbeitsbereich erstellen. Sobald Sie über einen Arbeitsbereich verfügen, können Sie Ihre Protokolle in diesen Arbeitsbereich streamen, sodass Sie die Daten in Log Analytics und Arbeitsmappen abfragen und analysieren können.

Weitere Informationen finden Sie unter Integration von Bereitstellungsprotokollen mit Azure Monitor-Protokollen.

Es stehen zwei Arbeitsmappenvorlagen für Bereitstellungsprotokolle zur Verfügung:

- Bereitstellungsanalyse bietet eine allgemeine Übersicht über die Bereitstellungsereignisse in Ihrem Mandanten.

- Provisioning Insights enthält Details zu Ereignissen im Zusammenhang mit der Synchronisierung von Benutzern aus anderen Quellen, sodass Sie diese Ereignisse zentral einsehen und analysieren können. Weitere Informationen finden Sie unter Bereitstellen einer Insights-Arbeitsmappe.