Descrivere l'accesso condizionale

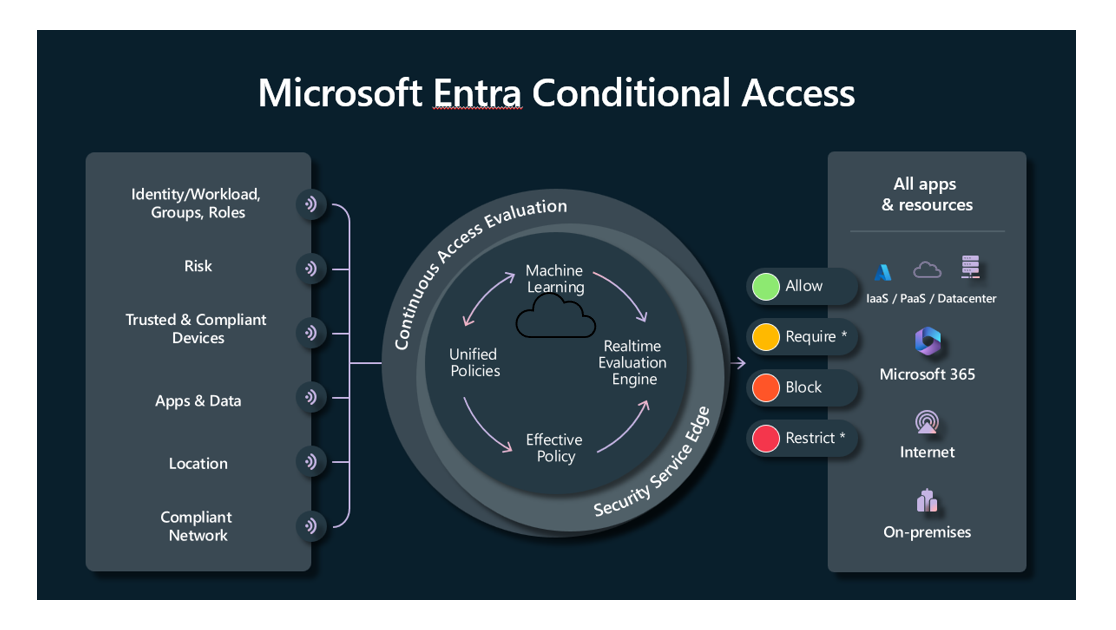

L'accesso condizionale è una funzionalità di Microsoft Entra che fornisce un livello di sicurezza aggiuntivo prima di consentire agli utenti autenticati di accedere ai dati o ad altri asset. L'accesso condizionale viene implementato tramite criteri creati e gestiti in Microsoft Entra ID. I criteri di accesso condizionale analizzano i segnali, inclusi utenti, località, dispositivi, applicazioni e rischi, per automatizzare le decisioni per l'autorizzazione dell'accesso alle risorse (app e dati).

I criteri di accesso condizionale sono le istruzioni if-then più semplici. Ad esempio, un criterio di accesso condizionale può stabilire che se un utente appartiene a un determinato gruppo, dovrà eseguire l'autenticazione a più fattori per accedere a un'applicazione.

Importante

I criteri di accesso condizionale vengono applicati dopo il completamento del primo fattore di autenticazione. L'accesso condizionale non è destinato a essere usato come prima misura di difesa di un'organizzazione per attacchi Denial of Service (DoS), ma può usare i segnali provenienti da questi eventi per determinare l'accesso.

Componenti dei criteri di accesso condizionale

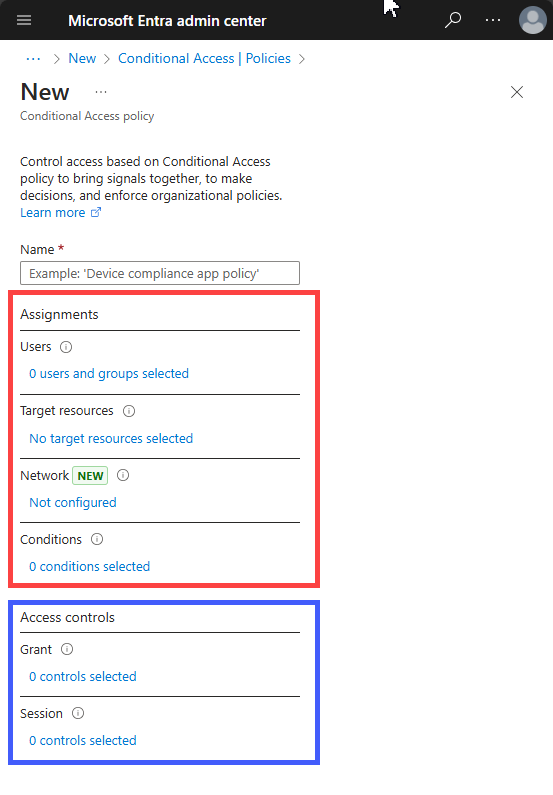

Un criterio di accesso condizionale in Microsoft Entra ID è costituito da due componenti, assegnazioni e controlli di accesso.

Attività

Quando si creano criteri di accesso condizionale, gli amministratori possono stabilire quali segnali usare mediante le assegnazioni. Le assegnazioni costituiscono la parte del criterio che controlla il chi, il cosa e il dove del criterio di accesso condizionale. Tutte le assegnazioni vengono collegate logicamente con l'operatore AND. Se sono configurate più assegnazioni, per attivare un criterio devono essere soddisfatte tutte. Alcune delle assegnazioni includono:

- Gli utenti assegnano chi sarà incluso o escluso dai criteri. Questa assegnazione può includere tutti gli utenti nella directory, utenti e gruppi specifici, ruoli della directory, guest esterni e identità del carico di lavoro.

- Le risorse di destinazione includono applicazioni o servizi, azioni utente, Accesso globale sicuro (anteprima) o contesto di autenticazione.

- App cloud: gli amministratori possono scegliere dall'elenco di applicazioni o servizi che includono applicazioni Microsoft predefinite, tra cui applicazioni Microsoft Cloud, Office 365, l'API Gestione dei servizi di Windows Azure, i portali di amministrazione Microsoft e qualsiasi applicazione registrata da Microsoft Entra.

- Azioni utente: gli amministratori possono scegliere di definire criteri non basati su un'applicazione cloud, ma su un'azione dell'utente, ad esempio Registra le informazioni di sicurezza o Registra o aggiungi dispositivi, consentendo all'Accesso condizionale di applicare i controlli relativi a tali azioni.

- Accesso globale sicuro (anteprima): gli amministratori possono usare i criteri di accesso condizionale per proteggere il traffico che passa attraverso il servizio Accesso globale sicuro. Questa operazione viene eseguita definendo i profili di traffico in Accesso globale sicuro. I criteri di accesso condizionale possono quindi essere assegnati al profilo del traffico di Accesso globale sicuro.

- Contesto di autenticazione: il contesto di autenticazione può essere usato per proteggere ulteriormente i dati e le azioni nelle applicazioni. Ad esempio, agli utenti che hanno accesso a contenuti specifici in un sito di SharePoint può essere richiesto di accedervi tramite un dispositivo gestito o accettare condizioni per l'utilizzo specifiche.

- La rete consente di controllare l'accesso degli utenti in base alla loro rete o alla posizione fisica. È possibile includere qualsiasi posizione o rete, percorsi contrassegnati come reti attendibili o intervalli di indirizzi IP attendibili, o percorsi denominati. È anche possibile identificare reti conformi costituite da utenti e dispositivi conformi ai criteri di sicurezza dell'organizzazione.

- Le Condizioni definiscono dove e quando verranno applicati i criteri. È possibile combinare più condizioni per creare criteri di accesso condizionale con granularità fine e specifici. Alcune delle condizioni includono:

- Rischio di accesso e rischio utente. L'integrazione con Microsoft Entra ID Protection consente ai criteri di accesso condizionale di identificare le azioni sospette correlate agli account utente nella directory e attivare un criterio. Il rischio di accesso rappresenta la probabilità che un accesso specifico (o una richiesta di autenticazione) non sia autorizzato dal proprietario dell'identità. Il rischio utente rappresenta la probabilità che un'identità o un account specifico sia compromesso.

- Rischio Insider. Gli amministratori con accesso alla protezione adattiva Microsoft Purview possono incorporare i segnali di rischio provenienti da Microsoft Purview nelle decisioni relative ai criteri di accesso condizionale. Il rischio Insider tiene conto della governance dei dati, della sicurezza dei dati e delle configurazioni per rischio e conformità di Microsoft Purview.

- Piattaforma dispositivi. La piattaforma del dispositivo, caratterizzata dal sistema operativo in esecuzione in un dispositivo, può essere usata quando si applicano i criteri di accesso condizionale.

- App client. Anche le app client, il software usato dall'utente per accedere all'app cloud, inclusi browser, app per dispositivi mobili e client desktop, possono essere usati nella decisione relativa ai criteri di accesso.

- Filtri per dispositivi. Le organizzazioni possono applicare criteri in base alle proprietà del dispositivo, usando l'opzione filtri per i dispositivi. Ad esempio, questa opzione può essere usata per impostare come destinazione criteri per dispositivi specifici, ad esempio workstation con accesso con privilegi.

In sostanza, la parte relativa alle assegnazioni controlla il chi, il cosa e il dove dei criteri di accesso condizionale.

Controlli di accesso

Quando sono applicati i criteri di accesso condizionale, viene raggiunta una decisione informata sulla possibilità di bloccare l'accesso, concedere l'accesso, concedere l'accesso con una verifica aggiuntiva o applicare un controllo sessione per abilitare un'esperienza limitata. La decisione viene indicata come la parte relativa ai controlli di accesso dei criteri di accesso condizionale e definisce come viene applicato un criterio. Le decisioni comuni sono:

- Blocca accesso

- Concedere l'accesso. Gli amministratori possono concedere l'accesso senza alcun controllo aggiuntivo oppure possono scegliere di applicare uno o più controlli durante la concessione dell'accesso. Esempi di controlli usati per concedere l'accesso includono richiedere agli utenti di eseguire l'autenticazione a più fattori, richiedere metodi di autenticazione specifici per accedere a una risorsa, richiedere ai dispositivi di soddisfare requisiti specifici dei criteri di conformità, richiedere una modifica della password e altro ancora. Per un elenco completo, vedere Controlli di concessione nei criteri di accesso condizionale.

- Sessione. All'interno di un criterio di accesso condizionale, un amministratore può usare i controlli sessione per abilitare esperienze limitate all'interno di applicazioni cloud specifiche. Ad esempio, Controllo app per l'accesso condizionale usa i segnali di Microsoft Defender for Cloud Apps per bloccare le funzionalità di download, taglio, copia e stampa per i documenti sensibili o per richiedere l'assegnazione di etichette ai file riservati. Altri controlli della sessione includono la frequenza di accesso e le restrizioni imposte dall'applicazione che, per le applicazioni selezionate, usano le informazioni sul dispositivo per offrire agli utenti un'esperienza completa o limitata, a seconda dello stato del dispositivo. Per un elenco completo, vedere Controlli sessione nei criteri di accesso condizionale.

In sintesi, la parte delle assegnazioni controlla chi, cosa e dove dei criteri di accesso condizionale mentre la parte dei controlli di accesso controlla la modalità di applicazione di un criterio.