この記事では、Check Point Remote Secure Access VPN と Microsoft Entra ID を統合する方法について説明します。 Microsoft Entra ID と Check Point Remote Secure Access VPN を統合すると、次のことができます。

- Check Point Remote Secure Access VPN にアクセスできるユーザーを Microsoft Entra ID で制御する。

- ユーザーが自分の Microsoft Entra アカウントを使用して Check Point Remote Secure Access VPN に自動的にサインインできるようにする。

- アカウントを一元的に管理する。

前提条件

この記事で説明するシナリオでは、次の前提条件が既にあることを前提としています。

- アクティブなサブスクリプションを持つ Microsoft Entra ユーザー アカウント。 まだアカウントがない場合は、無料でアカウントを作成することができます。

- 次のいずれかのロール:

- Check Point Remote Secure Access VPN でのシングル サインオン (SSO) が有効なサブスクリプション。

シナリオの説明

この記事では、テスト環境で Microsoft Entra SSO を構成してテストします。

- Check Point Remote Secure Access VPN では、SP Initiated SSO がサポートされます。

ギャラリーからの Check Point Remote Secure Access VPN の追加

Microsoft Entra ID への Check Point Remote Secure Access VPN の統合を構成するには、ギャラリーからマネージド SaaS アプリの一覧に Check Point Remote Secure Access VPN を追加する必要があります。

- クラウド アプリケーション管理者以上として Microsoft Entra 管理センターにサインインします。

- Entra ID>のEnterprise apps>に移動し、新しいアプリケーションを選択します。

- [ギャラリーから追加する] セクションで、検索ボックスに「Check Point Remote Secure Access VPN」と入力します。

- 結果のパネルから [Check Point Remote Secure Access VPN] を選択し、アプリを追加します。 お使いのテナントにアプリが追加されるのを数秒待機します。

または、Enterprise App Configuration ウィザードを使用することもできます。 このウィザードでは、テナントにアプリケーションを追加したり、ユーザー/グループをアプリに追加したり、ロールを割り当てたり、SSO 構成を確認したりできます。 Microsoft 365 ウィザードの詳細を確認します。

Check Point Remote Secure Access VPN の Microsoft Entra SSO の構成とテスト

B.Simon というテスト ユーザーを使用して、Check Point Remote Secure Access VPN に対する Microsoft Entra SSO を構成してテストします。 SSO を機能させるためには、Microsoft Entra ユーザーと Check Point Remote Secure Access VPN の関連ユーザーとの間にリンク関係を確立する必要があります。

Check Point Remote Secure Access VPN に対して Microsoft Entra SSO を構成してテストするには、次の手順を実行します。

Microsoft Entra SSO を構成する - ユーザーがこの機能を使用できるようにします。

- Microsoft Entra テスト ユーザーの作成 - B.Simon で Microsoft Entra のシングル サインオンをテストします。

- Microsoft Entra テスト ユーザーを割り当てる - B.Simon が Microsoft Entra シングル サインオンを使用できるようにします。

Check Point Remote Secure Access VPN SSO の構成 - ユーザーがこの機能を使用できるようにします。

- Check Point Remote Secure Access VPN のテストユーザーを作成 - Microsoft Entra のユーザーとしての B.Simon に対応するユーザーを Check Point Remote Secure Access VPN で作成し、そのリンクを確立します。

SSO のテスト - 構成が機能するかどうかを確認します。

Microsoft Entra SSO を構成する

Microsoft Entra SSO を有効にするには、次のステップに従います。

クラウド アプリケーション管理者以上として Microsoft Entra 管理センターにサインインします。

[Entra ID]>[エンタープライズ アプリ]>[Check Point Remote Secure Access VPN]>[シングル サインオン] に移動します。

[シングル サインオン方式の選択] ページで、 [SAML] を選択します。

[ SAML でのシングル サインオンの設定 ] ページで、[ 基本的な SAML 構成 ] の鉛筆アイコンを選択して設定を編集します。

[基本的な SAML 構成] セクションで、次のフィールドの値を入力します。

[識別子 (エンティティ ID)] ボックスに、次のパターンを使用して URL を入力します。

https://<GATEWAY_IP>/saml-vpn/spPortal/ACS/ID/<IDENTIFIER_UID>[応答 URL] ボックスに、

https://<GATEWAY_IP>/saml-vpn/spPortal/ACS/Login/<IDENTIFIER_UID>のパターンを使用して URL を入力します[サインオン URL] ボックスに、次のパターンを使用して URL を入力します。

https://<GATEWAY_IP>/saml-vpn/

Note

これらの値は実際の値ではありません。 これらの値は、実際の識別子、応答 URL、サインオン URL で更新してください。 これらの値を取得するには、Check Point Remote Secure Access VPN クライアント サポート チームに問い合わせてください。 [基本的な SAML 構成] セクションに示されているパターンを参照することもできます。

[SAML によるシングル サインオンのセットアップ] ページの [SAML 署名証明書] セクションで、 [フェデレーション メタデータ XML] を探して [ダウンロード] を選択し、証明書をダウンロードして、お使いのコンピューターに保存します。

[Check Point Remote Secure Access VPN のセットアップ] セクションで、要件に基づいて適切な URL をコピーします。

Microsoft Entra テスト ユーザーの作成と割り当て

ユーザー アカウントの作成と割り当ての クイックスタートのガイドラインに従って、B.Simon というテスト ユーザー アカウントを作成します。

Check Point Remote Secure Access VPN SSO の構成

外部ユーザー プロファイル オブジェクトを構成する

Note

このセクションは、オンプレミスの Active Directory (LDAP) を使用しない場合にのみ必要です。

レガシ SmartDashboard で汎用ユーザー プロファイルを構成する:

SmartConsole で、[Manage & Settings](管理と設定) > [Blades](ブレード) に移動します。

[ モバイル アクセス ] セクションで、 SmartDashboard で [構成] を選択します。 レガシ SmartDashboard が表示されます。

[ネットワーク オブジェクト] ウィンドウで、[ユーザー] を選択 します。

空の領域を右クリックし、[新規 > 外部ユーザー プロファイル > すべてのユーザーに一致させる] を選択します。

[External User Profile](外部ユーザー プロファイル) のプロパティを構成します。

[General Properties](全般プロパティ) ページで:

- 外部ユーザー プロファイルの名前フィールドは、既定の名前 (

generic*) のままにします - [Expiration Date](有効期限) フィールドで、適切な日付を設定します

- 外部ユーザー プロファイルの名前フィールドは、既定の名前 (

[認証] ページで、次の操作を実行します。

- [Authentication Scheme](認証スキーム) ボックスの一覧から [

undefined](未定義) を選択します

- [Authentication Scheme](認証スキーム) ボックスの一覧から [

[Location](場所) 、 [Time](時刻) 、 [Encryption](暗号化) の各ページで:

- その他の関連する設定を構成します

[OK] を選択.

上部のツール バーから [ 更新 ] を選択します (または Ctrl + S キーを押します)。

SmartDashboard を閉じます。

SmartConsole で、Access Control Policy をインストールします。

Remote Access VPN を構成する

適切な Security Gateway のオブジェクトを開きます。

[General Properties](全般プロパティ) ページで、IPSec VPN Software Blade を有効にします。

左側のツリーから、 IPSec VPN ページを選択します。

この セキュリティ ゲートウェイが次の VPN コミュニティに参加しているセクションで、[ 追加 ] を選択し、[ リモート アクセス コミュニティ] を選択します。

左側のツリーから、 リモート アクセス > VPN クライアントを選択します。

[Support Visitor Mode](ビジター モードのサポート) を有効にします。

左側のツリーから、 Office モード > VPN クライアントを選択します。

[Allow Office Mode](オフィス モードを許可する) を選択し、適切なオフィス モード メソッドを選択します。

左側のツリーから、[ VPN クライアント] > [SAML ポータルの設定] を選択します。

[Main URL](メイン URL) に、ゲートウェイの完全修飾ドメイン名が指定されていることを確認します。 このドメイン名の末尾は、自分が所属する組織によって登録された DNS サフィックスであることが必要です。 例:

https://gateway1.company.com/saml-vpn証明書が、エンド ユーザーのブラウザーによって信頼されていることを確認します。

[OK] を選択.

ID プロバイダー オブジェクトを構成する

Remote Access VPN に参加する各 Security Gateway について、次の手順を実行します。

SmartConsole の [ゲートウェイとサーバー] ビューで、[ 新規] > [その他] > [ユーザー/ID > ID プロバイダー] を選択します。

[New Identity Provider](新しい ID プロバイダー) ウィンドウで、次の手順を実行します。

![[Identity Provider]\(ID プロバイダー\) セクションのスクリーンショット。](media/check-point-remote-access-vpn-tutorial/new-identity-provider.png)

a. [Gateway](ゲートウェイ) フィールドで、SAML 認証を実行する必要があるセキュリティ ゲートウェイを選択します。

b。 [Service](サービス) フィールドのドロップダウンから [Remote Access VPN] を選択します。

c. [識別子 (エンティティ ID)] の値をコピーし、[基本的な SAML 構成] セクションの [識別子] テキスト ボックスにこの値を貼り付けます。

d. [応答 URL] の値をコピーし、[基本的な SAML 構成] セクションの [応答 URL] テキスト ボックスにこの値を貼り付けます。

e. [Import Metadata File](メタデータ ファイルのインポート) を選択して、ダウンロードしたフェデレーション メタデータ XML をアップロードします。

Note

または、[Insert Manually](手動で挿入) を選択した後、エンティティ ID とログイン URL の値を対応するフィールドに手動で貼り付け、証明書ファイルをアップロードすることもできます。

f. [OK] を選択.

認証方法として ID プロバイダーを構成する

適切な Security Gateway のオブジェクトを開きます。

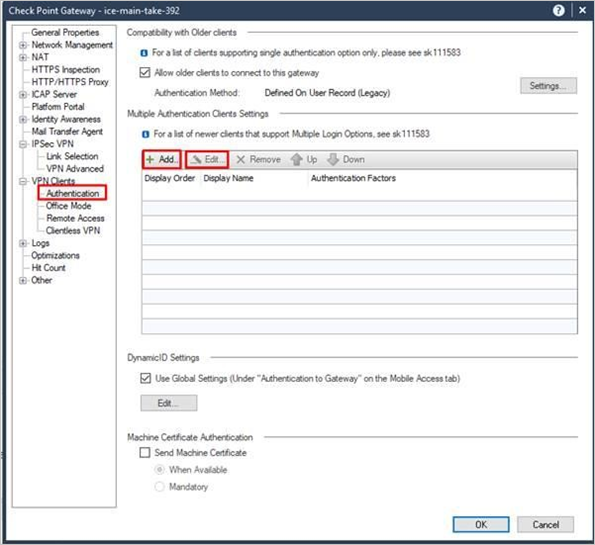

[VPN Clients](VPN クライアント) > [Authentication](認証) ページで:

a. [Allow older clients to connect to this gateway](以前のクライアントがこのゲートウェイに接続できるようにする) チェック ボックスをオフにします。

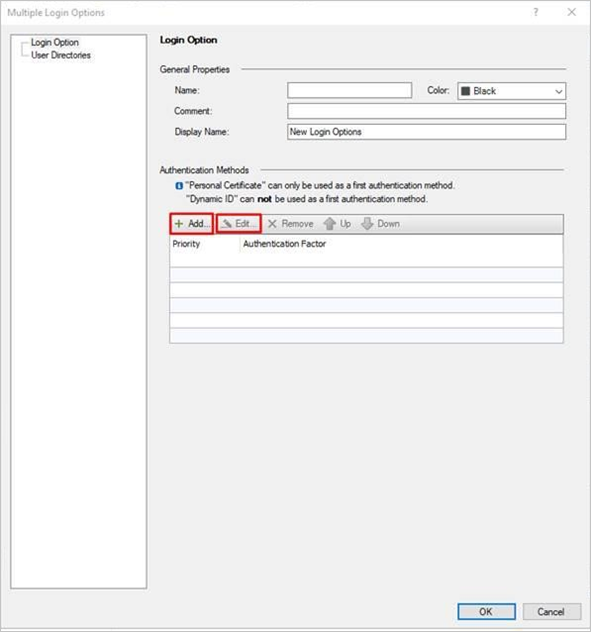

b。 新しいオブジェクトを追加するか、既存の領域を編集します。

名前と表示名を入力し、認証方法を追加/編集します。MEP に参加している GW でログイン オプションを使用する場合は、スムーズなユーザー エクスペリエンスを実現するために、名前はプレフィックス

SAMLVPN_で始める必要があります。

[ ID プロバイダー] オプションを選択し、緑色の [

+] ボタンを選択し、該当する ID プロバイダー オブジェクトを選択します。

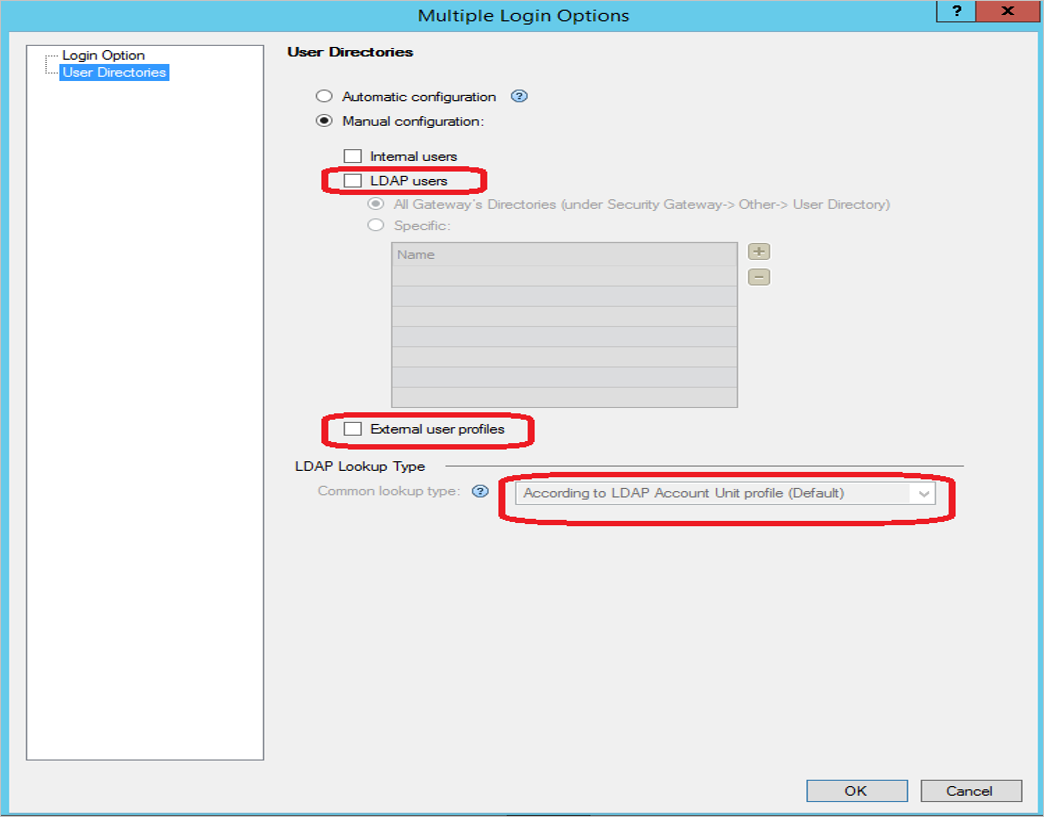

[複数のログオン オプション] ウィンドウで、左側のウィンドウで [ ユーザー ディレクトリ ] を選択し、[ 手動構成] を選択します。 次の 2 つのオプション用意されています:

- オンプレミスの Active Directory (LDAP) を使用しない場合は、[外部ユーザー プロファイル] のみを選択し、[OK] を選択します。

- オンプレミスの Active Directory (LDAP) を使用したい場合は、[LDAP users](LDAP ユーザー) のみを選択し、[LDAP Lookup Type](LDAP ルックアップ タイプ) で [email](メール) を選択します。 [OK] をクリックします。

管理データベースで必要な設定を構成します。

SmartConsole を閉じます。

GuiDBEdit ツールを使用して管理サーバーに接続します (sk13009 を参照)。

左上のペインで、[Edit](編集) > [Network Objects](ネットワーク オブジェクト) に移動します。

右上のペインで、 [Security Gateway object](セキュリティ ゲートウェイ オブジェクト) を選択します。

一番下のペインで、[realms_for_blades]>[vpn] に移動します。

オンプレミスの Active Directory (LDAP) を使用しない場合は、do_ldap_fetchをfalse に設定し、do_generic_fetchを true に設定します。 その後、OK を選択します。 オンプレミスの Active Directory (LDAP) を使用したい場合は、 [do_ldap_fetch] を true に、 [do_generic_fetch] を false に設定します。 その後、OK を選択します。

該当するすべての Security Gateway について、手順 4. から手順 6. を繰り返します。

[ファイル]>[保存] を選択して、すべての変更を保存します。

GuiDBEdit ツールを閉じます。

各 Security Gateway と各 Software Blade には個別の設定があります。 各 Security Gateway と各 Software Blade の設定のうち、認証を使用する設定を確認します (VPN、Mobile Access、Identity Awareness)。

[LDAP users](LDAP ユーザー) オプションは、LDAP を使用する Software Blade でのみ選択してください。

LDAP を使用しないソフトウェア ブレードに対してのみ、[ 外部ユーザー プロファイル ] オプションを選択してください。

各 Security Gateway に Access Control Policy をインストールします。

VPN RA クライアントのインストールと構成

VPN クライアントをインストールします。

ID プロバイダーのブラウザー モード (オプション) を設定します。

既定では、Windows クライアントはその埋め込みブラウザーを、macOS クライアントは Safari を ID プロバイダーのポータルでの認証に使用します。 Windows クライアントで、この動作を変更して Internet Explorer を使用するには、次の手順を実行します。

クライアント マシンで、プレーン テキスト エディターを管理者として開きます。

テキスト エディターで

trac.defaultsファイルを開きます。32 ビット Windows の場合:

%ProgramFiles%\CheckPoint\Endpoint Connect\trac.defaults64 ビット Windows の場合:

%ProgramFiles(x86)%\CheckPoint\Endpoint Connect\trac.defaults

idp_browser_modeの値をembeddedからIEに変更します。ファイルを保存します。

Check Point Endpoint Security VPN クライアント サービスを再起動します。

管理者として Windows コマンド プロンプトを開き、これらのコマンドを実行します。

# net stop TracSrvWrapper# net start TracSrvWrapperバックグラウンドで実行中のブラウザーを使用して認証を開始します。

クライアント マシンで、プレーン テキスト エディターを管理者として開きます。

テキスト エディターで

trac.defaultsファイルを開きます。32 ビット Windows の場合:

%ProgramFiles%\CheckPoint\Endpoint Connect\trac.defaults64 ビット Windows の場合:

%ProgramFiles(x86)%\CheckPoint\Endpoint Connect\trac.defaultsmacOS の場合:

/Library/Application Support/Checkpoint/Endpoint Security/Endpoint Connect/trac.defaults

idp_show_browser_primary_auth_flowの値をfalseに変更します。ファイルを保存します。

Check Point Endpoint Security VPN クライアント サービスを再起動します。

Windows クライアントで、管理者として Windows コマンド プロンプトを開き、次のコマンドを実行します。

# net stop TracSrvWrapper# net start TracSrvWrappermacOS クライアントで、次を実行します。

sudo launchctl stop com.checkpoint.epc.servicesudo launchctl start com.checkpoint.epc.service

Check Point Remote Secure Access VPN テスト ユーザーの作成

このセクションでは、Britta Simon というユーザーを Check Point Remote Secure Access VPN に作成します。 Check Point Remote Secure Access VPN サポート チームと連携して、Check Point Remote Secure Access VPN プラットフォームにユーザーを追加してください。 シングル サインオンを使用する前に、ユーザーを作成し、有効化する必要があります。

SSO のテスト

VPN クライアントを開き、[ 接続先...] を選択します。

![[接続先] のスクリーンショット。](media/check-point-remote-access-vpn-tutorial/connect.png)

ドロップダウンから [サイト ] を選択し、[ 接続] を選択します。

Microsoft Entra のログイン ポップアップで、「Microsoft Entra のテスト ユーザーの作成」セクションで作成した Microsoft Entra の資格情報を使用してサインインします。

関連コンテンツ

Check Point Remote Secure Access VPN を構成したら、組織の機密データを流出と侵入からリアルタイムで保護するセッション制御を適用できます。 セッション制御は、条件付きアクセスを拡張したものです。 Microsoft Defender for Cloud Apps でセッション制御を強制する方法をご覧ください。