Intune はネットワーク アクセス制御 (NAC) パートナーと統合して、デバイスがオンプレミスのリソースにアクセスするときに、会社のデータが保護されるようにします。

注:

コンプライアンス取得サービスは 2021 年 7 月にリリースされ、以前の Intune NAC サービスに置き換えられました。 Microsoft Intuneは、2024 年 3 月 31 日までレガシ Intune NAC サービスのサポートを提供しています。 NAC パートナーは、コンプライアンス取得サービスに移行しており、次のものが含まれます。

- ExtremeCloud ユニバーサル ZTNA

- Extreme Networks ExtremeCloud IQ-Site Engine バージョン 24.2

- Cisco ISE 3.1 以降

- Citrix Gateway 13.0-84.11 以降

- Citrix Gateway 13.1-12.50 以降

- F5 BIG-IP アクセス ポリシー マネージャー 14.1.5.2 以降

- F5 BIG-IP アクセス ポリシー マネージャー 15.1.7 以降

- F5 BIG-IP アクセス ポリシー マネージャー 16.1.3.1 以降

- F5 BIG-IP Access Policy Manager 17.0 以降

- Ivanti Connect Secure 9.1R16 以降

- Microsoft Intune拡張機能 v6 以降の Aruba ClearPass

- Forescout eyeExtend Microsoft Module v1.0.1 以降

- Portnox Cloud

今後、Intune NAC サービスを非推奨とするため、サービスの中断を回避するために、コンプライアンス取得サービスに移行することをお勧めします。 コンプライアンス取得サービスまたはテナントへの影響について質問がある場合は、NAC ソリューション プロバイダーにお問い合わせください。 コンプライアンス取得サービスと NAC パートナーの詳細と更新については、「Microsoft Tech Community: ネットワーク アクセス制御のための新しいMicrosoft Intune サービス」を参照してください。

Intune と NAC ソリューションが組織のリソースを保護する方法

NAC ソリューションでは、Intune でデバイスの登録とコンプライアンスの状態をチェックして、アクセス制御の決定を行います。 デバイスが登録されていない場合、または登録されていても Intune のデバイス コンプライアンス ポリシーに準拠していない場合は、登録またはデバイスのコンプライアンス チェックのために、そのデバイスを Intune にリダイレクトする必要があります。

例

デバイスが登録されていて Intune に準拠している場合は、NAC ソリューションはデバイスによる会社リソースへのアクセスを許可する必要があります。 たとえば、会社の Wi-Fi リソースまたは VPN リソースにアクセスしようとするユーザーを許可または拒否することができます。

機能の動作

Intune とアクティブに同期しているデバイスは、準拠 / 非準拠から未同期 (または不明) に移動することはできません。 不明の状態は、コンプライアンス対応状態がまだ評価されていない、新たに登録されたデバイスであることを示しています。

リソースへのアクセスがブロックされているデバイスの場合、ブロックしているサービスが、すべてのユーザーを管理ポータルにリダイレクトし、デバイスがブロックされている理由を特定します。 ユーザーがこのページにアクセスすると、デバイスのコンプライアンス対応状態が、同期的に再評価されます。

NAC と条件付きアクセス

NAC は条件付きアクセスと連携して、アクセス制御の決定を提供します。 詳細については、「Intune での条件付きアクセスの一般的な使用方法」を参照してください。

NAC 統合のしくみ

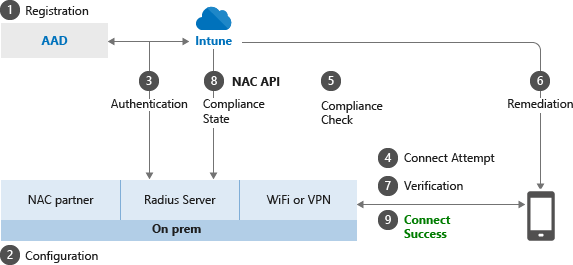

以下の一覧には、Intune と統合されたときの NAC 統合のしくみの概要が示されています。 最初の 3 つの手順 (1 - 3) では、オンボード プロセスについて説明します。 手順 4 から 9 では、NAC ソリューションが Intune と統合された後の継続的な動作について説明します。

- NAC パートナー ソリューションをMicrosoft Entra IDに登録し、委任されたアクセス許可を Intune NAC API に付与します。

- Intune 検出 URL などの適切な設定で、NAC パートナー ソリューションを構成します。

- 証明書認証用に NAC パートナー ソリューションを構成します。

- ユーザーが、会社の Wi-Fi アクセス ポイントに接続するか、VPN 接続要求を行います。

- NAC パートナー ソリューションは、Intune にデバイス情報を転送し、デバイスの登録とコンプライアンスの状態を Intune に問い合わせます。

- デバイスが準拠していないか、登録されていない場合は、NAC パートナー ソリューションはユーザーに登録またはデバイスのコンプライアンスの修正を指示します。

- デバイスは、該当する場合にそのコンプライアンスおよび登録状態の再検証を試みます。

- デバイスが登録されて準拠するようになると、NAC パートナー ソリューションは Intune から状態を取得します。

- 接続が正常に確立されて、デバイスは会社のリソースにアクセスできるようになります。

注:

NAC パートナー ソリューションでは、通常、デバイスのコンプライアンス状態について確認するために、Intune に対して次の 2 種類の異なるクエリが実行されます。

- IMEI や Wi-Fi MAC アドレスなど、1 つのデバイスの既知のプロパティ値に基づいてフィルター処理するクエリ

- すべての非準拠デバイスに対する、フィルター処理されない広範なクエリ。

NAC ソリューションでは、デバイス固有のクエリを必要な数だけ実行できます。 ただし、フィルター処理されない広範なクエリは調整される可能性があります。 NAC ソリューションは、"すべての非準拠デバイス" のクエリのみを、最大でも 4 時間に 1 回送信するように構成する必要があります。 それより頻繁に行われるクエリに対しては、Intune サービスから HTTP 503 エラーが返されます。

NAC を有効にする

NAC とコンプライアンス取得サービスの使用を有効にするには、NAC 製品の最新のドキュメントを参照して、NAC とIntuneの統合を有効にします。 この統合では、新しい NAC 製品またはバージョンにアップグレードした後に変更を加える必要がある場合があります。

コンプライアンス取得サービスでは、証明書ベースの認証と、証明書のサブジェクト代替名としてIntuneデバイス ID を使用する必要があります。 簡易証明書登録プロトコル (SCEP) 証明書と秘密キーと公開キーのペア (PKCS) 証明書の場合は、NAC プロバイダーによって定義された値を持つ URI 型の属性を追加できます。 たとえば、NAC プロバイダーの指示では、サブジェクトの別名としてIntuneDeviceId://{{DeviceID}}を含める場合があります。

他の NAC 製品では、iOS VPN プロファイルで NAC を使用するときにデバイス ID を含める必要がある場合があります。

ヒント

可能な限り、Intune デバイス ID で証明書ベースの認証を使用することをお勧めします。 証明書ベースの認証を使用できない場合、Intuneでは MAC アドレスに基づくデバイスのクエリがサポートされます。

証明書プロファイルの詳細については、「Microsoft Intuneで SCEP 証明書プロファイルを使用する」および「PKCS 証明書プロファイルを使用して、Microsoft Intuneの証明書を使用してデバイスをプロビジョニングする」を参照してください。

NAC パートナーと共有されるデータ

NAC パートナーと共有される特定のデバイス プロパティは、NAC 製品が使用する NAC API のバージョンによって異なります。 NAC 製品が使用する NAC またはコンプライアンス取得 API のバージョンの詳細については、NAC パートナーにお問い合わせください。

また、次の場合に返されるデータは制限されます。

- デバイスがIntuneに登録されていません。 この場合、INTUNEによってデバイスが管理されていないこと以外の情報は NAC 製品と共有されません。

- OS を使用すると、特定のデバイス プロパティが Microsoft と共有されなくなります。 Intuneは、OS によってIntuneと共有されていないデータ プロパティの空の値を NAC 製品に共有します。

| Device プロパティ | NAC 1.0 で利用可能 | NAC 1.1 で利用可能 | NAC 1.3 で利用可能 | コンプライアンス取得/NAC 2.0 で利用可能 |

|---|---|---|---|---|

| コンプライアンスのステータス | はい | はい | はい | はい |

| Intune で管理 | はい | はい | はい | はい |

| 個人または企業の所有権 | 不要 | はい | はい | 不要 |

| MAC アドレス | はい | はい | はい | はい |

| シリアル番号 | はい | はい | はい | 不要 |

| IMEI | はい | はい | はい | 不要 |

| UDID | はい | はい | はい | 不要 |

| MEID | はい | はい | はい | 不要 |

| OS のバージョン | はい | はい | はい | 不要 |

| デバイス モデル | はい | はい | はい | いいえ |

| 製造元 | はい | はい | はい | 不要 |

| デバイス ID のMicrosoft Entra | はい | はい | はい | 不要 |

| Intuneでの最後の連絡先の時刻 | はい | はい | はい | 不要 |

| Intune デバイス ID | 不要 | 不要 | 不要 | はい |

次の手順

- Extreme Networks ExtremeCloud ユニバーサル ZTNA を統合する

- Extreme Networks ExtremeCloud とIntuneの統合

- Cisco ISE と Intune を統合する

- Citrix Gateway と Intune を統合する

- Intune に F5 BIG-IP Access Policy Manager を統合する

- Forescout と Intune の統合

- HPE Aruba ClearPass と Intune の統合

- Squadra の secRMM (security Removable Media Manager) と Intune を統合する