Intel 471은 사이버 지하에 대한 관련성 있고 시기 적절한 인사이트를 제공합니다.

Microsoft Security Copilot Intel 471 위협 인텔리전스 플러그 인을 사용하여 다음을 제공할 수 있습니다.

- 네트워크 및 CTI 분석에서 찾은 활성 위협에 쉽게 대응할 수 있도록 손상 지표를 통해 위협에 대한 풍부한 컨텍스트입니다.

- 활동 그룹 및 악의적인 시나리오에 대한 관련성 있고 시기 적절한 인텔리전스 정보입니다.

- 잠재적인 타사 위반을 파악하여 위험 태세를 개선하고 성공적인 공격의 확률을 변경합니다.

- 활동 그룹 간의 관심 수준 증가, 개발, 거래 또는 판매 중인 POC(개념 증명) 코드 등과 같은 활동의 전조를 포함한 취약성 인텔리전스.

참고

이 문서에는 타사 플러그 인에 대한 정보가 포함되어 있습니다. 통합 시나리오를 완료하는 데 도움이 되도록 제공됩니다. 그러나 Microsoft는 타사 플러그 인에 대한 문제 해결 지원을 제공하지 않습니다. 지원을 받으려면 타사 공급업체에 문의하세요.

시작하기 전에 다음 사항에 유의합니다.

Security Copilot 통합하려면 Intel 471의 유료 구독의 일부로 사용할 수 있는 Intel 471 API 자격 증명이 필요합니다. 자세한 내용은 에 문의 sales@intel471.com하세요. 플러그 인을 사용하기 전에 다음 단계를 수행해야 합니다.

Intel 471 사용자 계정 및 암호를 가져옵니다.

Microsoft Security Copilot 로그인합니다.

프롬프트 표시줄에서 원본 단추를 선택하여 플러그 인 관리에 액세스합니다.

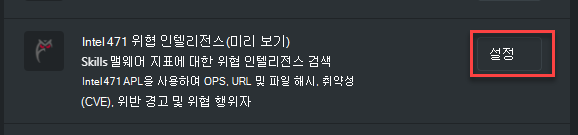

Intel 471 위협 인텔리전스 옆에 있는 설정을 선택합니다.

Intel 471 위협 인텔리전스 설정 창에서 Intel 471 사용자 계정 및 암호를 제공합니다.

변경 내용을 저장합니다.

샘플 Intel 471 위협 인텔리전스 프롬프트

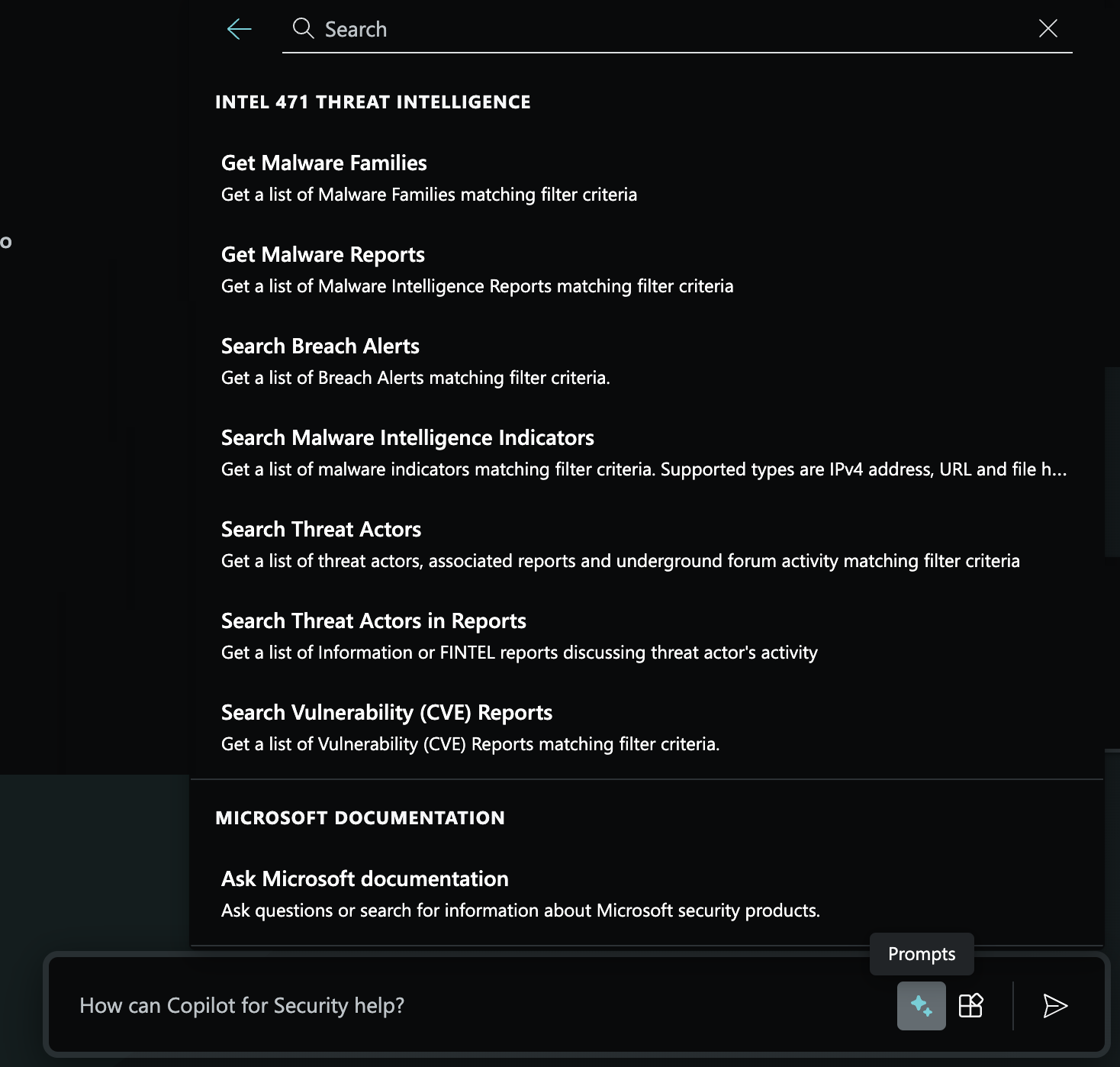

Intel 471 Threat Intelligence 플러그 인이 구성된 후 다음 이미지에 제공된 예제와 같은 자연어 프롬프트를 사용할 수 있습니다. 프롬프트 입력에 있는 프롬프트 메뉴에서 선택할 수도 있습니다.

다음 표에서는 시도할 수 있는 예제를 제공합니다.

| 기능 프롬프트 제안 | 자연어 프롬프트 예제 |

|---|---|

| 맬웨어 인텔리전스 | - sha256 해시 cdf2489960aa1acefedf4f1ab4165365db481591a17e31e7b5fca03cc0ccff0f를 사용하여 맬웨어 인텔리전스 지표 검색 - operaloader 맬웨어 패밀리에 대한 보고서 검색 |

| 취약성 인텔리전스 | - CVE-2023-6553에 대한 취약성 보고서 검색 |

| 보안 위반 인텔리전스 | - 피해자 TTEC에 대한 위반 경고 찾기 - 행위자 네셔에 의한 TTEC 위반에 대한 정보의 출처는 무엇인가요? |

| 악의적 인텔리전스 | - 핸들 netnsher를 사용하여 활동 그룹에 대한 정보를 찾습니다. Intel 471 플러그 인 사용 |

피드백 제공

피드백을 제공하려면 Intel 471 위협 인텔리전스에 문의하세요.