Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

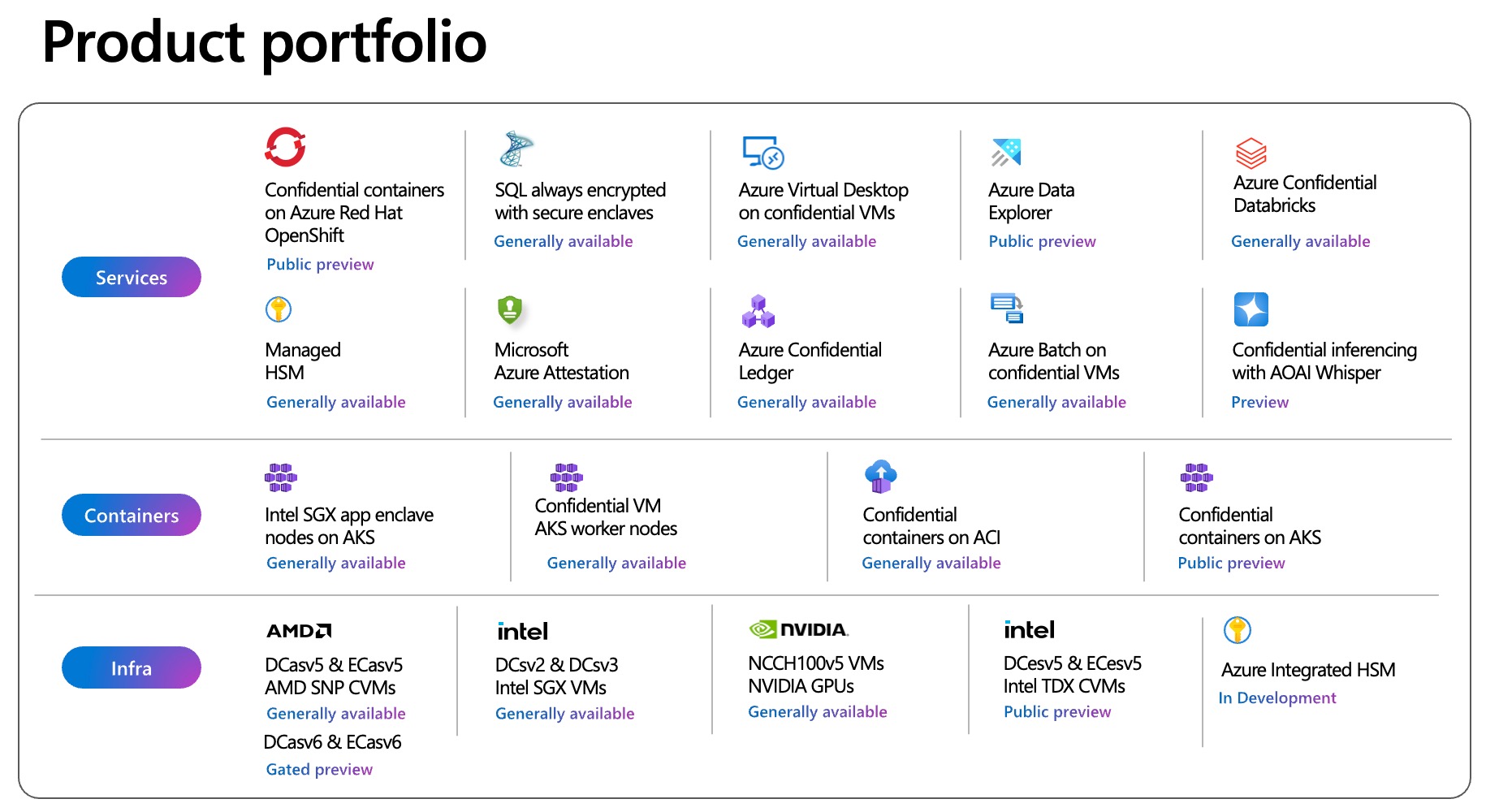

As ofertas de computação confidencial do Azure incluem VMs (máquinas virtuais) e contêineres, serviços e ofertas complementares.

Máquinas virtuais e contêineres

O Azure fornece o suporte mais amplo para tecnologias protegidas, como AMD SEV-SNP, Intel Trust Domain Extensions (TDX) e SGX (Intel Software Guard Extensions). Todas as tecnologias atendem à nossa definição de computação confidencial, que é ajudar as organizações a impedir o acesso não autorizado ou a modificação de código e dados durante o uso.

- VMs confidenciais que usam o AMD SEV-SNP. O DCasv5 e o ECasv5 facilitam o rehosting de cargas de trabalho existentes e ajudam a proteger dados de operadores de nuvem com confidencialidade no nível da VM. As VMs confidenciais DCasv6 e ECasv6 baseadas em processadores AMD EPYC de quarta geração estão atualmente em versão prévia fechada e oferecem desempenho aprimorado.

- VMs confidenciais que usam o Intel TDX. O DCesv5 e o ECesv5 permitem o rehosting das cargas de trabalho atuais e ajudam a proteger dados de operadores de nuvem com confidencialidade em nível de VM.

- VMs confidenciais com GPUs (unidades de processamento gráfico). As VMs confidenciais NCCadsH100v5 vêm com uma GPU e ajudam a garantir a segurança e a privacidade dos dados, aumentando as tarefas de IA e machine learning. Essas VMs confidenciais usam CPU vinculada e TEEs (Ambientes de Execução Confiável) de GPU para proteger dados confidenciais na CPU e em uma GPU para acelerar os cálculos. Eles são ideais para organizações que precisam proteger dados de operadores de nuvem e usar computação de alto desempenho.

- VMs com enclaves de aplicativo que usam o Intel SGX. DCsv2, DCsv3 e DCdsv3 permitem que as organizações criem enclaves de hardware. Esses enclaves seguros ajudam a proteger as VMs contra operadores de nuvem e administradores de VM da própria organização.

- Nós de trabalho do Serviço de Kubernetes do Azure (AKS) da VM confidencial que permitem realocar contêineres nos clusters do AKS. Os nós de trabalho baseados em hardware AMD SEV-SNP ajudam a proteger dados de operadores de nuvem com confidencialidade no nível do nó de trabalho e fornecem a flexibilidade de configuração do AKS.

- Contêineres confidenciais na Instâncias de Contêiner do Azure que permitem realocar contêineres nas instâncias de contêiner sem servidor que são executadas no hardware AMD SEV-SNP. Contêineres confidenciais dão suporte à integridade e ao atestado no nível do contêiner por meio de políticas de CCE (imposição de computação confidencial). Essas políticas prescrevem os componentes que têm permissão para serem executados dentro do grupo de contêineres. O runtime do contêiner impõe a política. Essa política ajuda a proteger dados do operador de nuvem e de atores de ameaças internas com confidencialidade no nível do contêiner.

- Contêineres compatíveis com enclaves de aplicativos executados no AKS. Os nós de computação confidencial no AKS usam Intel SGX para criar ambientes de enclave isolados nos nós entre cada aplicativo de contêiner.

Serviços confidenciais

O Azure oferece várias PaaS (plataforma como serviço), SaaS (software como serviço) e funcionalidades de VM que dão suporte ou se baseiam em computação confidencial:

- Inferência confidencial com o modelo do Azure OpenAI Whisper. A computação confidencial do Azure garante a segurança e a privacidade dos dados por meio de TEEs. Ele inclui proteção de prompt criptografada, anonimato do usuário e transparência usando OHTTP e VMs de GPU confidenciais.

- O Azure Databricks ajuda você a trazer mais segurança e maior confidencialidade ao seu Databricks Lakehouse usando VMs confidenciais.

- A Área de Trabalho Virtual do Azure garante que a área de trabalho virtual de um usuário seja criptografada na memória, protegida em uso e apoiada pela raiz de hardware de confiança.

- O HSM Gerenciado do Azure Key Vault é totalmente gerenciado e altamente disponível. Utilize este serviço de nuvem de locatário único e compatível com os padrões para proteger chaves criptográficas para seus aplicativos de nuvem utilizando módulos de segurança de hardware validados segundo o FIPS 140-2 nível 3.

- O Atestado do Azure é um serviço de atestado remoto para validar a confiabilidade de vários TEEs e verificar a integridade dos binários executados dentro dos TEEs.

- O ledger confidencial do Azure é um registro à prova de adulterações para armazenar dados confidenciais para manutenção de dados e auditoria ou para transparência de dados em cenários de múltiplas partes. Ele oferece garantias de Write-Once-Read-Many, que tornam os dados não apagáveis e imodificáveis. O serviço é baseado no Microsoft Research Confidential Consortium Framework.

- Always Encrypted com enclaves seguros no SQL do Azure. A confidencialidade de dados confidenciais tem proteção contra malware e usuários não autorizados com altos privilégios, executando consultas SQL diretamente de dentro de um TEE.

Esse portfólio se expande com base na demanda do cliente.

Ofertas complementares

- O Lançamento Confiável está disponível em todas as VMs de Geração 2. Ele traz recursos de segurança protegidos, como inicialização segura, módulo de plataforma virtual confiável e monitoramento de integridade de inicialização. Esses recursos de segurança protegem contra kits de inicialização, rootkits e malware no nível do kernel.

- O HSM Integrado do Azure está em desenvolvimento no momento. O HSM Integrado do Azure é um HSM dedicado que atende aos padrões de segurança fips 140-3 nível 3. Ele fornece proteção de chave robusta, permitindo que chaves de criptografia e assinatura permaneçam dentro do HSM sem incorrer em latência de acesso à rede. O HSM Integrado do Azure oferece segurança aprimorada com serviços de HSM implantados localmente. Ele permite que as chaves criptográficas permaneçam isoladas do software de convidado e host. Ele dá suporte a grandes volumes de solicitações criptográficas com latência mínima. O HSM Integrado do Azure será instalado em todos os novos servidores nos datacenters da Microsoft a partir do próximo ano para aumentar a proteção em toda a frota de hardware do Azure.

- O Gerenciamento de Identidade de Hardware Confiável é um serviço que lida com o gerenciamento de cache de certificados para todos os TEEs que residem no Azure. Ele fornece informações de base de computação confiáveis para impor uma linha de base mínima para soluções de atestado.

- O Azure IoT Edge dá suporte a aplicativos confidenciais que são executados nos enclaves seguros em um dispositivo IoT (Internet das Coisas). Os dispositivos IoT geralmente são expostos a adulterações e falsificação, porque são fisicamente acessíveis por atores ruins. Dispositivos confidenciais do IoT Edge adicionam confiança e integridade na borda. Eles protegem o acesso aos dados capturados e armazenados dentro do próprio dispositivo antes de transmiti-los para a nuvem.

- O Runtime de Inferência Confidencial ONNX é um servidor de inferência de aprendizado de máquina que restringe a parte de hospedagem do aprendizado de máquina de acessar a solicitação de inferência e sua resposta correspondente.