Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Este artigo descreve os gatilhos e as ações compatíveis com o conector Logic Apps Microsoft Sentinel. Use os gatilhos e ações listados nos guias estratégicos do Microsoft Sentinel para interagir com seus dados do Microsoft Sentinel.

Importante

A funcionalidade notada está atualmente em VERSÃO PRÉVIA. Veja os Termos de Uso Complementares para Versões Prévias do Microsoft Azure para termos legais adicionais que se aplicam aos recursos do Azure que estão em versão beta, versão prévia ou que, de outra forma, ainda não foram lançados em disponibilidade geral.

Pré-requisitos

Antes de começar, verifique se você tem as seguintes permissões do Azure necessárias para usar componentes do conector do Microsoft Sentinel:

| Função | Usar gatilhos | Obter ações disponíveis | Atualizar incidente, adicionar um comentário |

|---|---|---|---|

| Leitor do Microsoft Sentinel | ✓ | ✓ | - |

| Respondente/do Microsoft Sentinel Colaborador | ✓ | ✓ | ✓ |

Para obter mais informações, consulte Funções e permissões no Microsoft Sentinel e pré-requisitos para trabalhar com guias estratégicos do Microsoft Sentinel.

Gatilhos do Microsoft Sentinel com suporte

O conector do Microsoft Sentinel e, portanto, os guias estratégicos do Microsoft Sentinel dão suporte aos seguintes gatilhos:

Incidente do Microsoft Sentinel. Recomendado para a maioria dos cenários de automação de incidentes.

O guia estratégico recebe objetos de incidente, incluindo entidades e alertas. Esse gatilho permite anexar um guia estratégico a uma regra de automação que pode ser disparada sempre que um incidente é criado ou atualizado no Microsoft Sentinel, aplicando todos os benefícios das regras de automação ao incidente.

Alerta do Microsoft Sentinel (versão prévia). Recomendado para guias estratégicos que precisam ser executados manualmente em alertas ou para regras de análise agendadas que não geram incidentes para os alertas deles.

- Esse gatilho não pode ser usado para automatizar respostas para alertas gerados pelas regras de análise de segurança da Microsoft .

- Os guias estratégicos que usam esse gatilho não podem ser chamados por regras de automação.

Entidade do Microsoft Sentinel. Recomendado para guias estratégicos que precisam ser executados manualmente em entidades específicas de um contexto de investigação ou busca de ameaças. Os guias estratégicos que usam esse gatilho não podem ser chamados por regras de automação.

Os esquemas usados por esses fluxos não são idênticos. É recomendável usar o fluxo de gatilho de incidentes do Microsoft Sentinel para a maioria dos cenários.

Campos dinâmicos de incidentes

O objeto Incident recebido do incidente do Microsoft Sentinel inclui os seguintes campos dinâmicos:

| Nome do campo | Descrição |

|---|---|

| Propriedades do incidente | Mostrado como Incidente: <nome do campo> |

| Alertas | Uma matriz das seguintes propriedades de alerta, mostradas como Alerta: <nome> do campo. Como cada incidente pode incluir vários alertas, ao selecionar uma propriedade de alerta, automaticamente é gerado um loop for each para cobrir todos os alertas no incidente. |

| Entidades | Uma matriz de todas as entidades do alerta |

| Campos de informações do espaço de trabalho | Detalhes sobre o workspace do Microsoft Sentinel em que o incidente foi criado, incluindo: – ID da assinatura - Nome do espaço de trabalho – ID do espaço de trabalho - Nome do grupo de recursos |

Ações com suporte do Microsoft Sentinel

O conector do Microsoft Sentinel e, portanto, os guias estratégicos do Microsoft Sentinel dão suporte às seguintes ações:

| Ação | Quando usar isso |

|---|---|

| Alerta - Obter incidente | Nos guias estratégicos que começam com o gatilho de alerta. Útil para obter as propriedades do incidente ou recuperar a ID do ARM do incidente para usar com o incidente de atualização ou com ações de Adicionar comentário ao incidente. |

| Obter incidente | Ao disparar um guia estratégico de uma fonte externa ou com um gatilho que não seja do Sentinel. Identificar com uma ID de ARM de incidente. Recupera as propriedades e os comentários do incidente. |

| Atualizar Incidente | Para alterar o Status de um incidente (por exemplo, ao fechar o incidente), atribuir um Proprietário, adicionar ou remover uma marcação ou alterar sua Severidade, seu Título ou sua Descrição. |

| Adicionar comentários ao incidente | Enriquecer o incidente com informações coletadas de fontes externas, auditar as ações realizadas pelo manual de ações nas entidades, fornecer dados adicionais valiosos para a investigação do incidente. |

| Entidades – Obter <tipo de entidade> | Nos guias estratégicos que funcionam em um tipo específico de entidade (IP, Conta, Host, **URL ou FileHash), que é conhecida no momento da criação do guia estratégico e que você precisa ser capaz de analisar para trabalhar nos campos exclusivos dela. |

Dica

As ações atualizar incidente e adicionar um comentário ao incidente exigem a ID do ARM do incidente.

Use primeiro a ação Alerta - obter incidente para obter a ID do ARM do incidente.

Tipos de entidade com suporte

O campo dinâmico Entidades é uma matriz de objetos JSON, cada um deles representa uma entidade. Cada tipo de entidade tem seu próprio esquema, dependendo de suas propriedades exclusivas.

A ação "Entidades – Obter <tipo> de entidade" permite que você:

- Filtre a matriz de entidades pelo tipo solicitado.

- Analise os campos específicos desse tipo, para que possam ser usados como campos dinâmicos em outras ações.

A entrada é o campo dinâmico Entidades .

A resposta é uma matriz de entidades, em que as propriedades especiais são analisadas e podem ser usadas diretamente em um loop For each .

Os tipos de entidade com suporte no momento incluem:

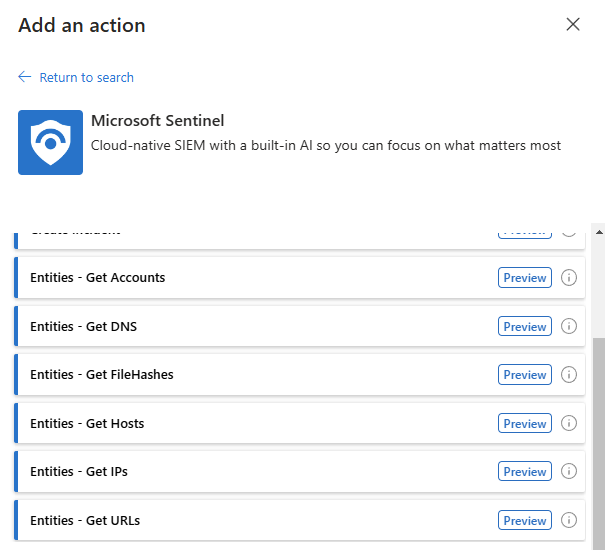

A imagem a seguir mostra um exemplo de ações disponíveis para entidades:

Para outros tipos de entidade, funcionalidades semelhantes podem ser obtidas usando as ações internas dos Aplicativos Lógicos:

Filtre a matriz de entidades pelo tipo solicitado usando a Matriz de Filtros.

Analise os campos específicos desse tipo, para que possam ser usados como campos dinâmicos em outras ações usando o JSON de Análise.

Conteúdo relacionado

Para obter mais informações, consulte: