Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Com o PIM (Privileged Identity Management) do Microsoft Entra, você pode gerenciar as funções internas de recursos do Azure e as funções personalizadas, incluindo (entre outras):

- Proprietário

- Administrador de Acesso do Usuário

- Contribuidor

- Administrador de segurança

- Gerenciador de Segurança

Observação

Usuários ou membros de um grupo atribuídos às funções de assinatura de Proprietário ou de Administrador de Acesso do Usuário, e Administradores Globais do Microsoft Entra, que habilitam o gerenciamento de assinatura no Microsoft Entra ID, têm permissões de administrador de recursos por padrão. Esses administradores podem atribuir funções, definir configurações de função e revisar o acesso usando o Privileged Identity Management para recursos do Azure. Um usuário não pode gerenciar o Privileged Identity Management para recursos sem permissões de administrador de recursos. Exiba a lista de funções internas do Azure.

O Privileged Identity Management dá suporte a funções internas e personalizadas do Azure. Para obter mais informações sobre funções personalizadas do Azure, consulte as funções personalizadas do Azure.

Condições de atribuição de função

Use o ABAC (controle de acesso baseado em atributo) do Azure para adicionar condições a atribuições de função qualificadas usando o Microsoft Entra PIM para recursos do Azure. Com o Microsoft Entra PIM, os usuários finais precisam ativar uma atribuição de função qualificada para obter permissão para executar determinadas ações. O uso de condições no Microsoft Entra PIM permite limitar as permissões da função de um usuário a um recurso usando condições refinadas e usar o Microsoft Entra PIM para proteger a atribuição de função com uma configuração de limite de tempo, um fluxo de trabalho de aprovação, uma trilha de auditoria etc.

Observação

Quando uma função é atribuída, a atribuição:

- Não pode ser atribuída por um período inferior a cinco minutos

- Não pode ser removida até cinco minutos após a atribuição

Atualmente, as seguintes funções internas podem ter condições adicionadas:

- Colaborador de Dados do Blob de Armazenamento

- Proprietário de dados de blob de armazenamento

- Leitor de Dados de Blob de Armazenamento

Para obter mais informações, consulte O que é o ABAC (controle de acesso baseado em atributo do Azure).

Atribuir uma função

Siga estas etapas para tornar um usuário qualificado para uma função de recurso do Azure.

Entre no Centro de administração do Microsoft Entra como pelo menos um Administrador de Acesso do Usuário.

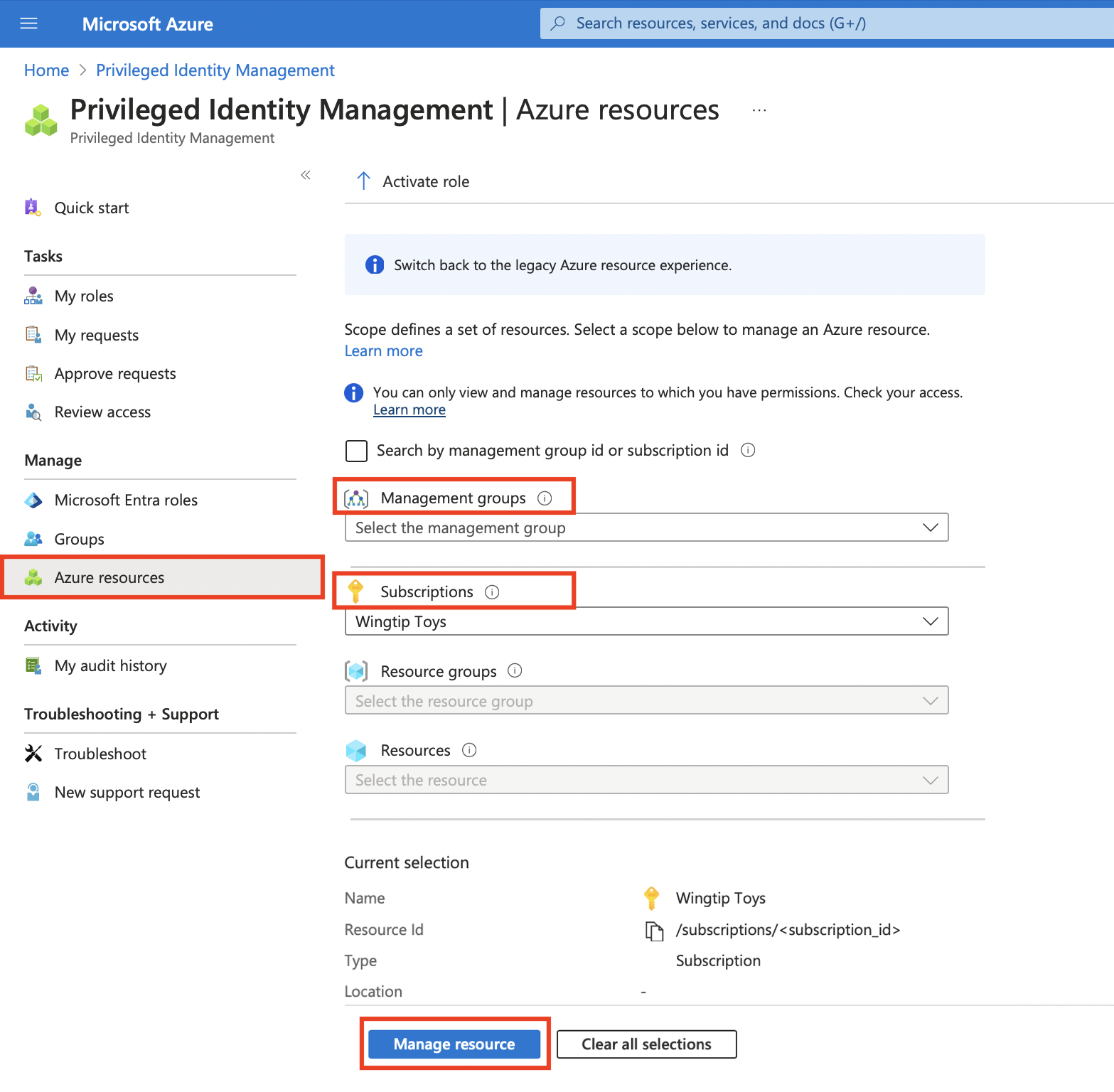

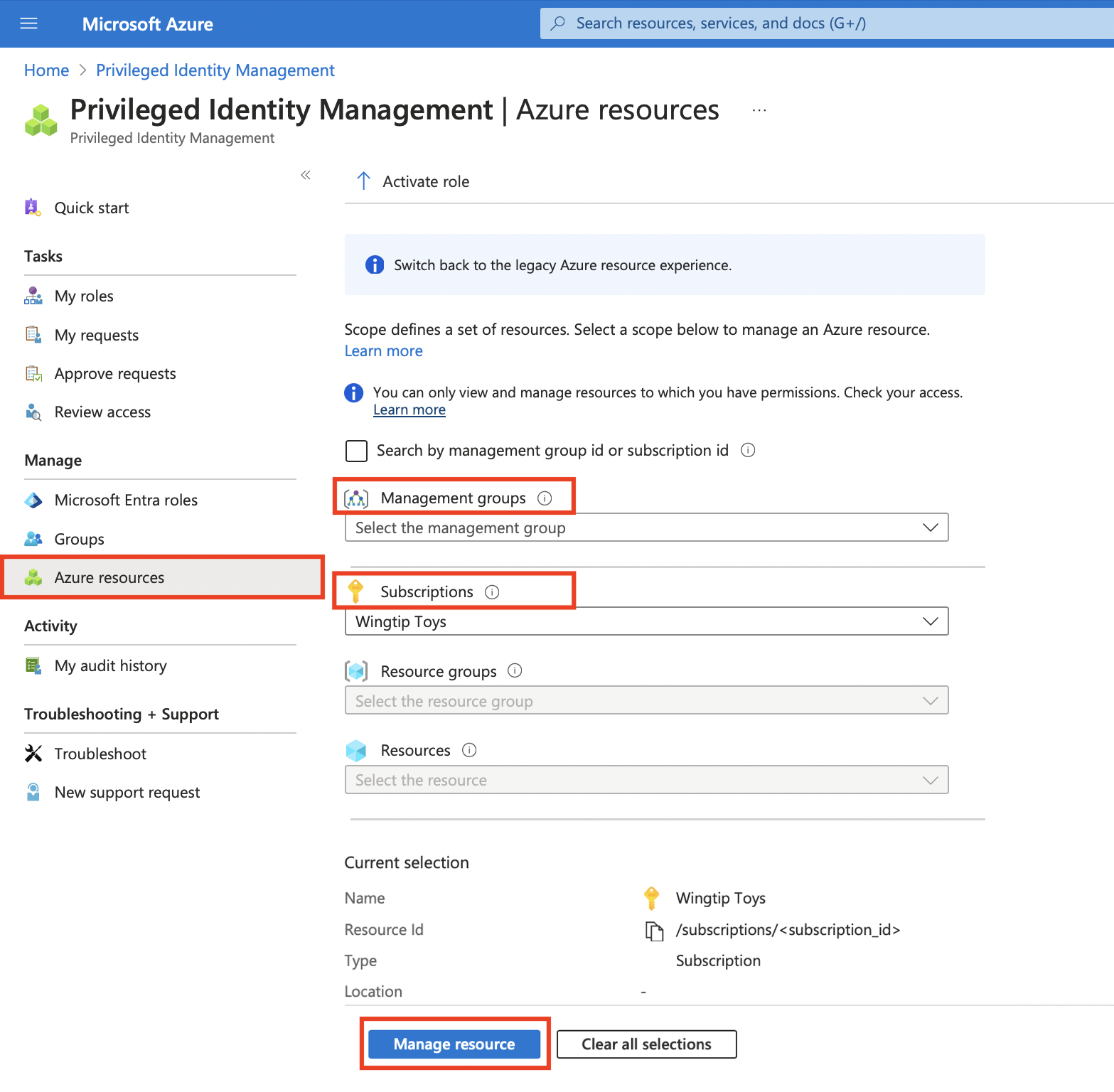

Navegue até Governança de ID>Gerenciamento de Identidade com Privilégios>recursos do Azure.

Selecione o tipo de recurso que você deseja gerenciar. Comece na lista suspensa Grupo de Gerenciamento ou Assinaturas, então selecione Grupos de Recursos ou Recursos conforme necessário. Selecione o botão Selecionar do recurso que você deseja gerenciar para abrir a sua página de resumo.

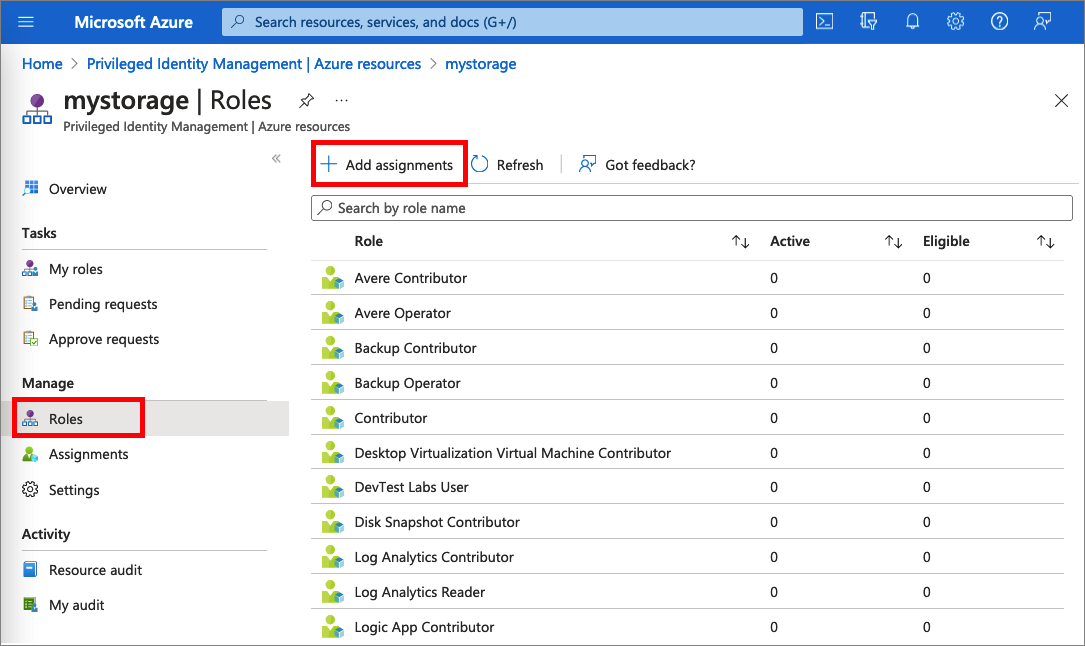

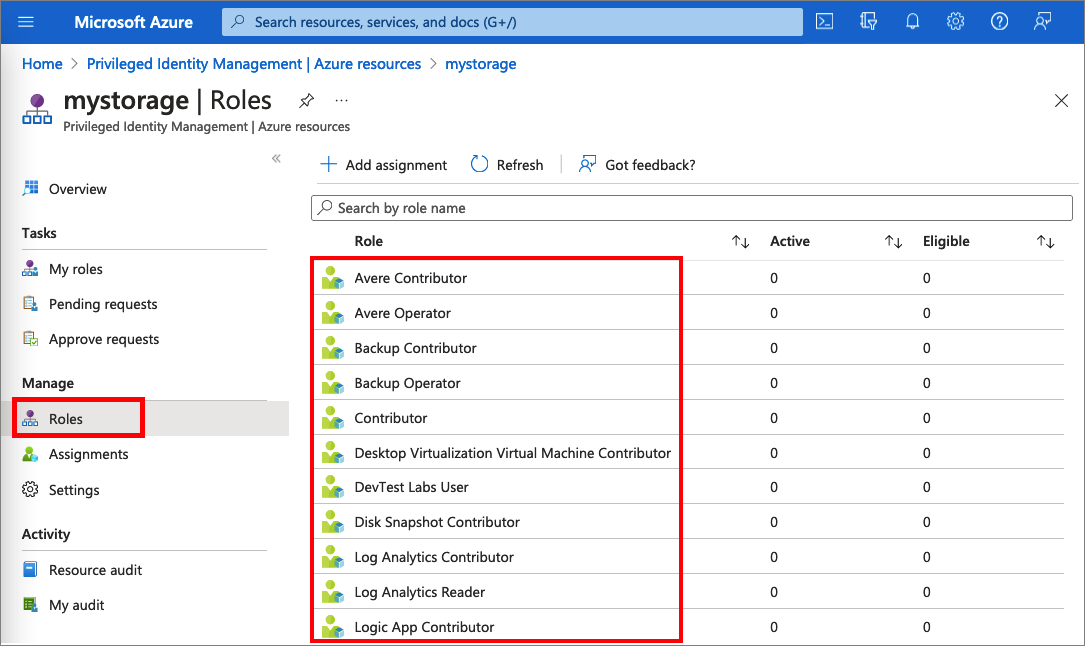

Em Gerenciar, selecione Funções para ver a lista de funções para recursos do Azure.

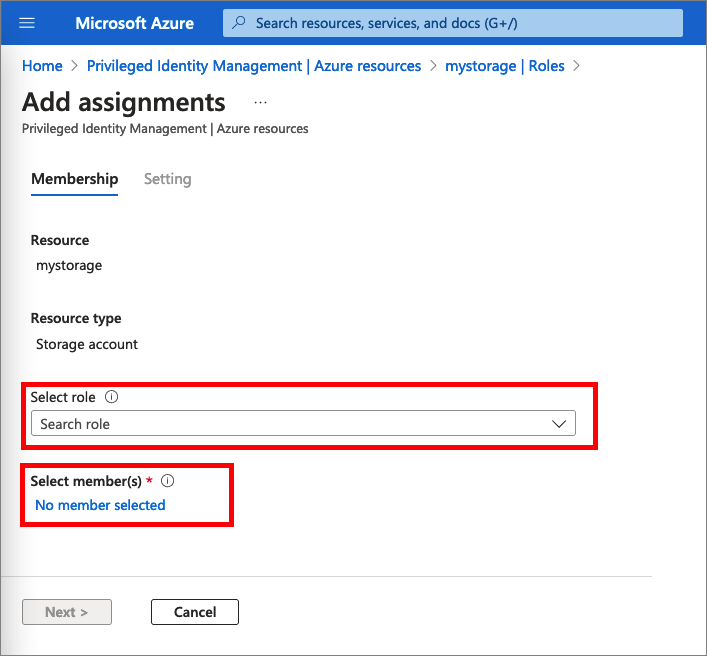

Selecione Adicionar atribuições para abrir o painel Adicionar atribuições .

Selecione uma função que você deseja atribuir.

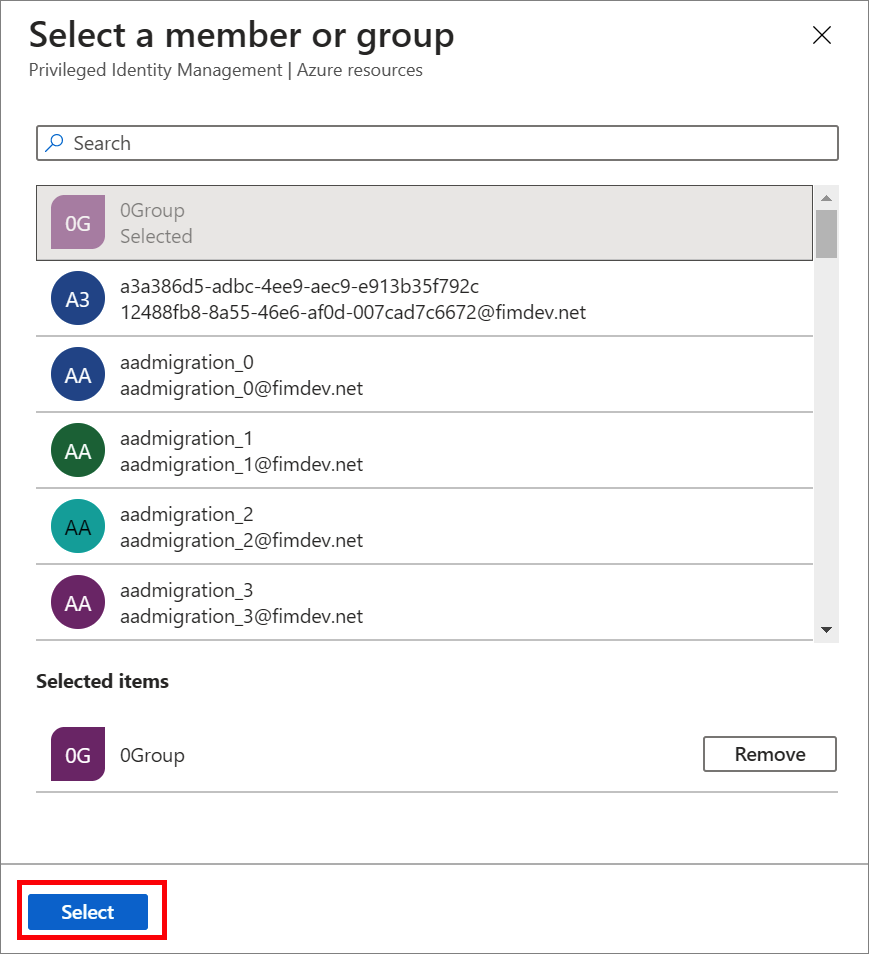

Selecione Nenhum membro selecionado para abrir o painel Selecionar um membro ou grupo .

Selecione um membro ou grupo que você deseja atribuir à função e escolha Selecionar.

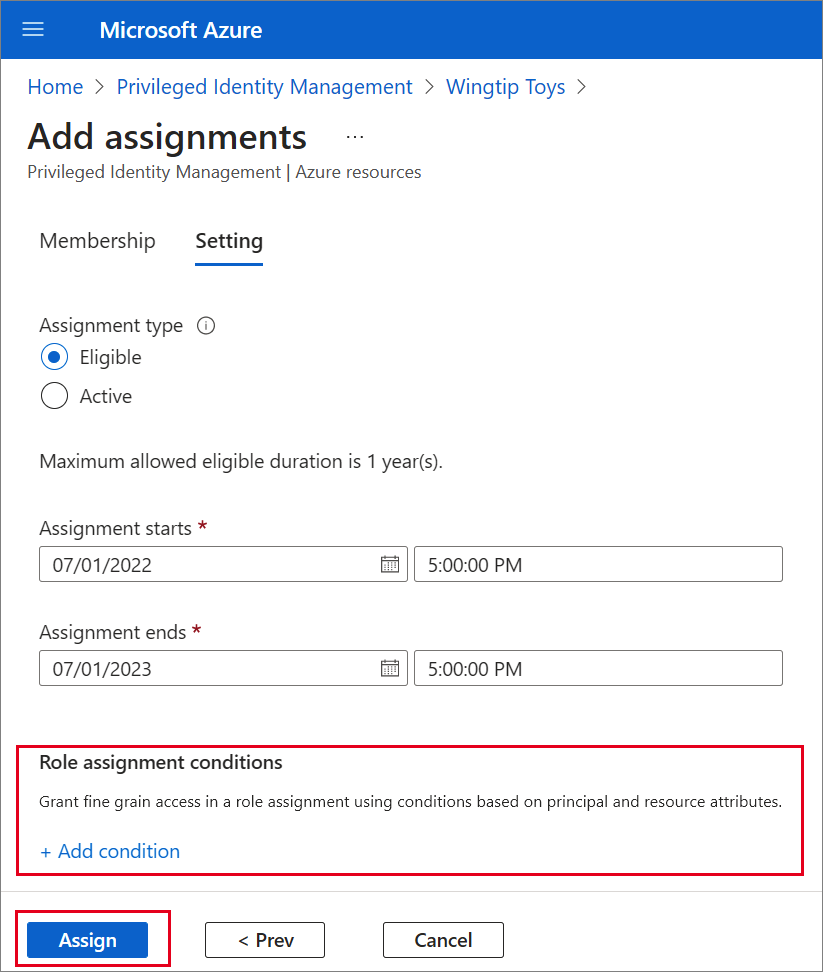

Na guia Configurações , na lista de tipos atribuição , selecione Qualificado ou Ativo.

Os recursos do Microsoft Entra PIM para Azure fornecem dois tipos de atribuição distintos:

As atribuições elegíveis exigem que o membro ative a função antes de usá-la. O administrador pode exigir que o membro da função execute determinadas ações antes da ativação da função, o que pode incluir a execução de uma verificação de MFA (autenticação multifator), fornecer uma justificativa empresarial ou solicitar aprovação de aprovadores designados.

As atribuições ativas não exigem que o membro ative a função antes do uso. Membros atribuídos como ativos têm os privilégios atribuídos prontos para uso. Esse tipo de atribuição também está disponível para os clientes que não usam o Microsoft Entra PIM.

Para especificar uma duração de atribuição específica, altere as datas e horas de início e término.

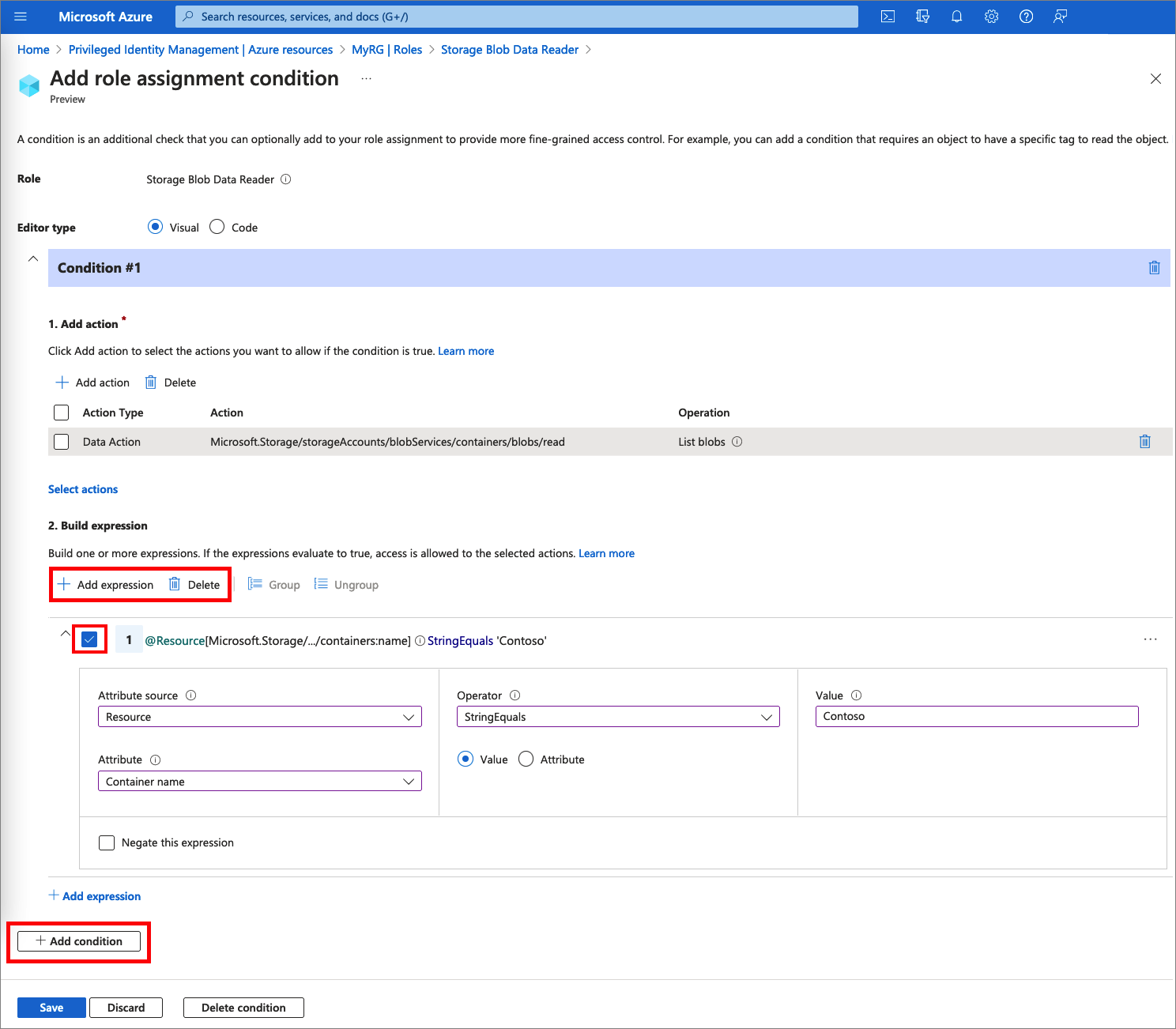

Se a função tiver sido definida com ações que permitam atribuições a essa função com condições, você poderá selecionar Adicionar condição para adicionar uma condição com base nos atributos de recurso e usuário principal que fazem parte da atribuição.

As condições podem ser inseridas no construtor de expressões.

Quando terminar, selecione Atribuir.

Depois que a nova atribuição de função é criada, uma notificação de status é exibida.

Atribuir uma função usando a API do Azure Resource Manager

O Privileged Identity Management dá suporte a comandos de API do ARM (Azure Resource Manager) para gerenciar funções de recurso do Azure, conforme documentado na referência à API do Azure Resource Manager do PIM. Para obter as permissões necessárias para usar a API do PIM, consulte Understand the Privileged Identity Management APIs.

O exemplo a seguir é uma solicitação HTTP de exemplo para criar uma atribuição qualificada para uma função do Azure.

Solicitação

PUT https://management.azure.com/providers/Microsoft.Subscription/subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/providers/Microsoft.Authorization/roleEligibilityScheduleRequests/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e?api-version=2020-10-01-preview

Corpo da solicitação

{

"properties": {

"principalId": "aaaaaaaa-bbbb-cccc-1111-222222222222",

"roleDefinitionId": "/subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/providers/Microsoft.Authorization/roleDefinitions/c8d4ff99-41c3-41a8-9f60-21dfdad59608",

"requestType": "AdminAssign",

"scheduleInfo": {

"startDateTime": "2022-07-05T21:00:00.91Z",

"expiration": {

"type": "AfterDuration",

"endDateTime": null,

"duration": "P365D"

}

},

"condition": "@Resource[Microsoft.Storage/storageAccounts/blobServices/containers:ContainerName] StringEqualsIgnoreCase 'foo_storage_container'",

"conditionVersion": "1.0"

}

}

Resposta

Código de status: 201

{

"properties": {

"targetRoleEligibilityScheduleId": "b1477448-2cc6-4ceb-93b4-54a202a89413",

"targetRoleEligibilityScheduleInstanceId": null,

"scope": "/providers/Microsoft.Subscription/subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e",

"roleDefinitionId": "/subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/providers/Microsoft.Authorization/roleDefinitions/c8d4ff99-41c3-41a8-9f60-21dfdad59608",

"principalId": "aaaaaaaa-bbbb-cccc-1111-222222222222",

"principalType": "User",

"requestType": "AdminAssign",

"status": "Provisioned",

"approvalId": null,

"scheduleInfo": {

"startDateTime": "2022-07-05T21:00:00.91Z",

"expiration": {

"type": "AfterDuration",

"endDateTime": null,

"duration": "P365D"

}

},

"ticketInfo": {

"ticketNumber": null,

"ticketSystem": null

},

"justification": null,

"requestorId": "a3bb8764-cb92-4276-9d2a-ca1e895e55ea",

"createdOn": "2022-07-05T21:00:45.91Z",

"condition": "@Resource[Microsoft.Storage/storageAccounts/blobServices/containers:ContainerName] StringEqualsIgnoreCase 'foo_storage_container'",

"conditionVersion": "1.0",

"expandedProperties": {

"scope": {

"id": "/subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e",

"displayName": "Pay-As-You-Go",

"type": "subscription"

},

"roleDefinition": {

"id": "/subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/providers/Microsoft.Authorization/roleDefinitions/c8d4ff99-41c3-41a8-9f60-21dfdad59608",

"displayName": "Contributor",

"type": "BuiltInRole"

},

"principal": {

"id": "a3bb8764-cb92-4276-9d2a-ca1e895e55ea",

"displayName": "User Account",

"email": "user@my-tenant.com",

"type": "User"

}

}

},

"name": "64caffb6-55c0-4deb-a585-68e948ea1ad6",

"id": "/providers/Microsoft.Subscription/subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/providers/Microsoft.Authorization/RoleEligibilityScheduleRequests64caffb6-55c0-4deb-a585-68e948ea1ad6",

"type": "Microsoft.Authorization/RoleEligibilityScheduleRequests"

}

Atualizar ou remover uma atribuição de função existente

Siga estas etapas para atualizar ou remover uma atribuição de função existente.

Abra o Microsoft Entra Privileged Identity Management .

Selecione os recursos do Azure.

Selecione o tipo de recurso que você deseja gerenciar. Comece na lista suspensa Grupo de Gerenciamento ou Assinaturas, então selecione Grupos de Recursos ou Recursos conforme necessário. Selecione o botão Selecionar do recurso que você deseja gerenciar para abrir a sua página de resumo.

Em Gerenciar, selecione Funções para listar as funções para recursos do Azure. A captura de tela a seguir lista as funções de uma conta do Armazenamento do Azure. Selecione a função que você deseja atualizar ou remover.

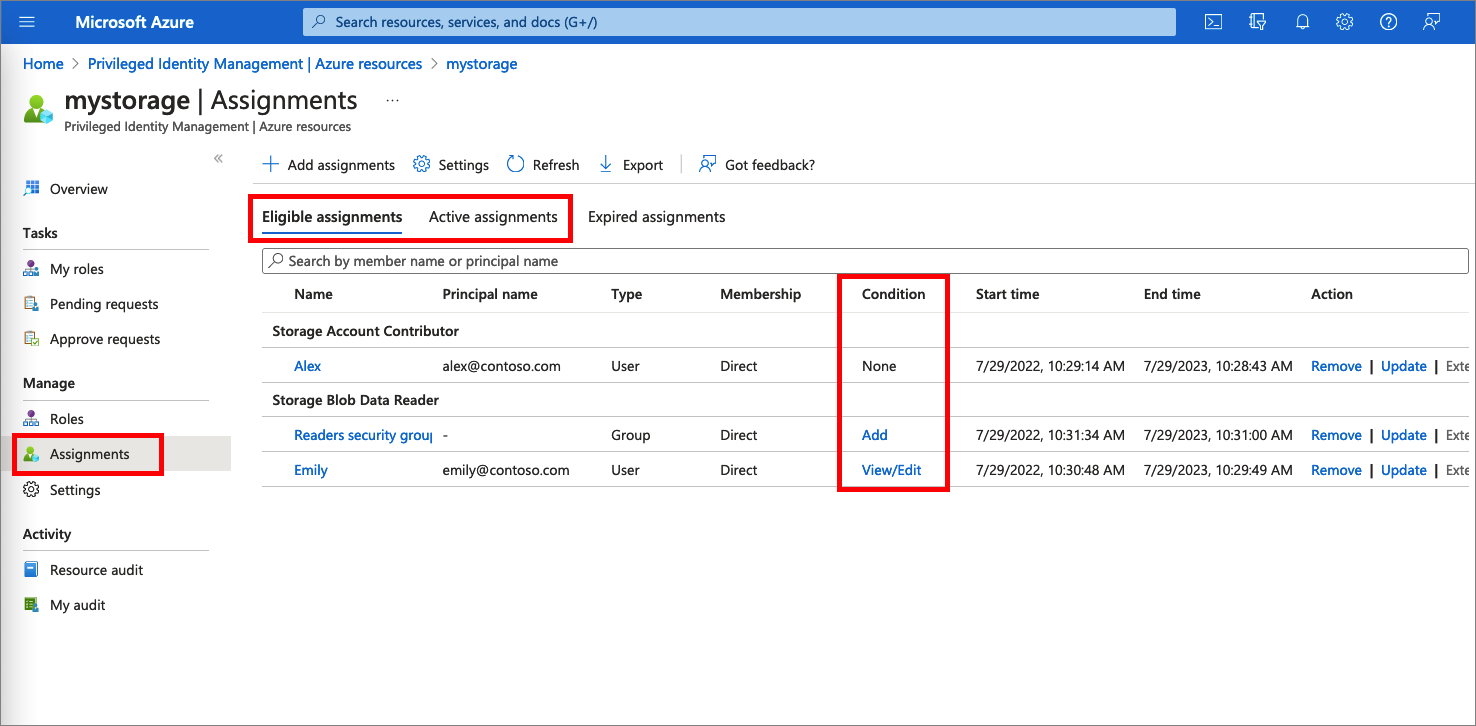

Localize a atribuição de função nas guias funções qualificadas ou ativas .

Para adicionar ou atualizar uma condição para refinar o acesso a recursos do Azure, selecione Adicionar ou Exibir/Editar na coluna Condição para a atribuição de função.

Selecione Adicionar expressão ou Excluir para atualizar a expressão. Você também pode selecionar Adicionar condição para adicionar uma nova condição à sua função.

Para obter informações sobre como estender uma atribuição de função, consulte Estender ou renovar funções de recurso do Azure no Privileged Identity Management.