Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Você configurou conectores e outros meios de coletar dados de atividade na sua infraestrutura digital. Agora você precisa vasculhar todos esses dados para detetar padrões de atividade e descobrir atividades que não se encaixam nesses padrões e que podem representar uma ameaça à segurança.

O Microsoft Sentinel e suas muitas soluções fornecidas no hub de conteúdo oferecem modelos para os tipos mais usados de regras de análise, e você é altamente encorajado a usar esses modelos, personalizando-os para se adequarem aos seus cenários específicos. Mas é possível que você precise de algo completamente diferente, então, nesse caso, você pode criar uma regra do zero, usando o assistente de regras de análise.

Note

Se você estiver revisando os detalhes de uma recomendação de otimização SOC na página de otimização SOC e seguiu o link Saiba mais para esta página, talvez esteja procurando a lista de regras de análise sugeridas. Nesse caso, role até a parte inferior da guia de detalhes de otimização e selecione Ir para o hub de conteúdo para localizar e instalar as regras recomendadas específicas para essa recomendação. Para obter mais informações, consulte Fluxo de uso de otimização SOC.

Este artigo descreve o processo de criação de uma regra de análise a partir do zero, incluindo o uso do assistente de regras do Google Analytics. Ele é acompanhado por capturas de tela e instruções para acessar o assistente no portal do Azure e no portal do Defender.

Important

O Microsoft Sentinel está geralmente disponível no portal do Microsoft Defender, inclusive para clientes sem o Microsoft Defender XDR ou uma licença E5.

A partir de julho de 2026, todos os clientes que usam o Microsoft Sentinel no portal do Azure serão redirecionados para o portal do Defender e usarão o Microsoft Sentinel somente no portal do Defender. A partir de julho de 2025, muitos novos clientes são automaticamente integrados e redirecionados para o portal Defender.

Se você ainda estiver usando o Microsoft Sentinel no portal do Azure, recomendamos que comece a planejar sua transição para o portal do Defender para garantir uma transição suave e aproveitar ao máximo a experiência unificada de operações de segurança oferecida pelo Microsoft Defender. Para obter mais informações, consulte É hora de mover: desativando o portal do Azure do Microsoft Sentinel para maior segurança.

Prerequisites

Você deve ter a função de Colaborador do Microsoft Sentinel ou qualquer outra função ou conjunto de permissões que inclua permissões de gravação em seu espaço de trabalho do Log Analytics e seu grupo de recursos.

Você deve ter pelo menos uma familiaridade básica com ciência e análise de dados e a Kusto Query Language.

Você deve se familiarizar com o assistente de regras de análise e todas as opções de configuração disponíveis. Para obter mais informações, consulte Regras de análise agendada no Microsoft Sentinel.

Projete e construa sua consulta

Antes de fazer qualquer outra coisa, você deve projetar e criar uma consulta no Kusto Query Language (KQL) que sua regra usará para consultar uma ou mais tabelas em seu espaço de trabalho do Log Analytics.

Determine uma fonte de dados, ou um conjunto de fontes de dados, que você deseja pesquisar para detetar atividades incomuns ou suspeitas. Encontre o nome da tabela do Log Analytics na qual os dados dessas fontes são ingeridos. Você pode encontrar o nome da tabela na página do conector de dados para essa fonte. Use este nome de tabela (ou uma função baseada nele) como base para sua consulta.

Decida que tipo de análise você deseja que essa consulta execute na tabela. Essa decisão determinará quais comandos e funções você deve usar na consulta.

Decida quais elementos de dados (campos, colunas) você deseja dos resultados da consulta. Essa decisão determinará como você estrutura a saída da consulta.

Crie e teste suas consultas na tela Logs . Quando estiver satisfeito, salve a consulta para uso em sua regra.

Para obter mais informações, consulte:

- Práticas recomendadas para consultas de regras de análise.

- Linguagem de consulta Kusto no Microsoft Sentinel

- Práticas recomendadas para consultas Kusto Query Language

Crie sua regra de análise

Esta seção descreve como criar uma regra usando os portais do Azure ou do Defender.

Introdução à criação de uma regra de consulta agendada

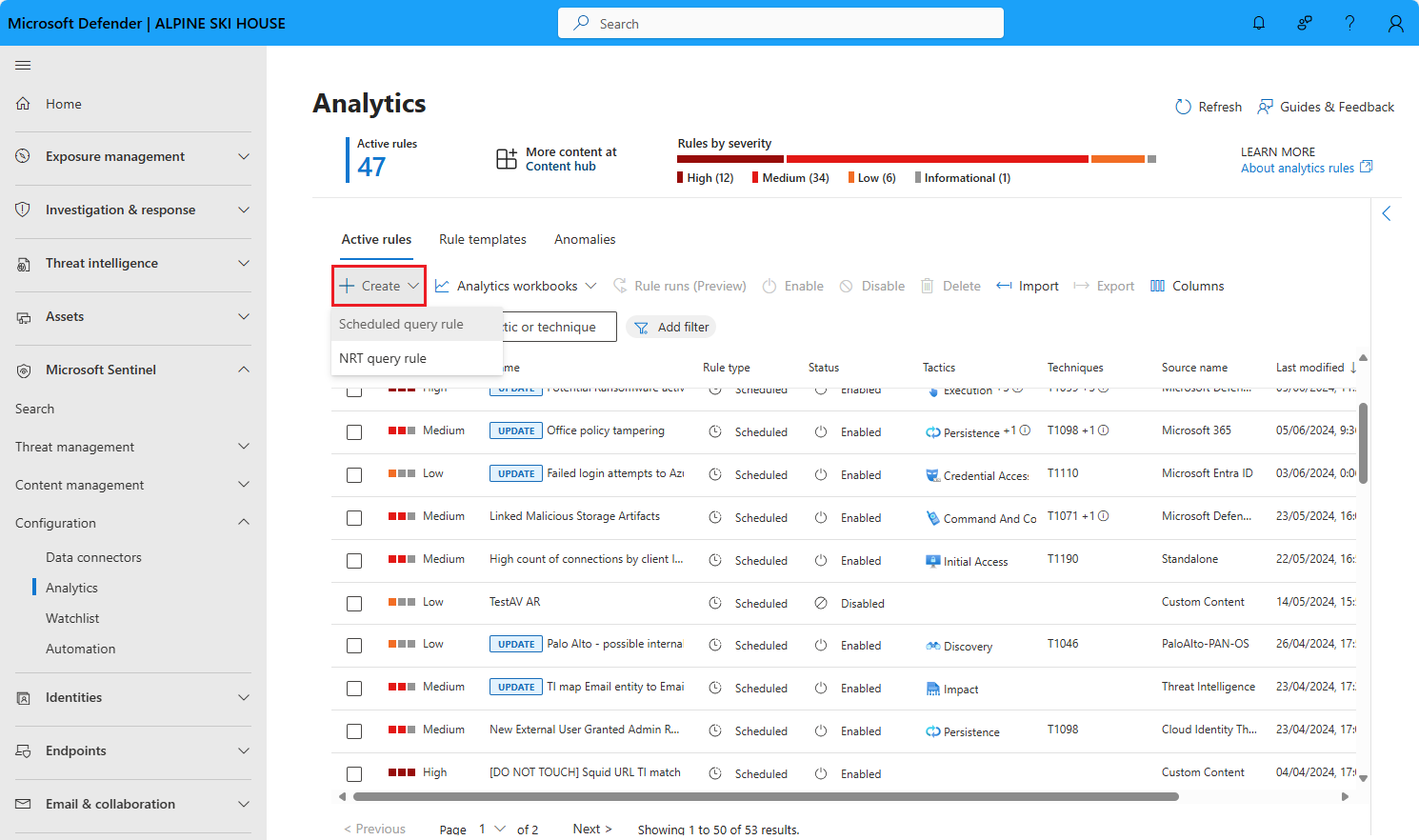

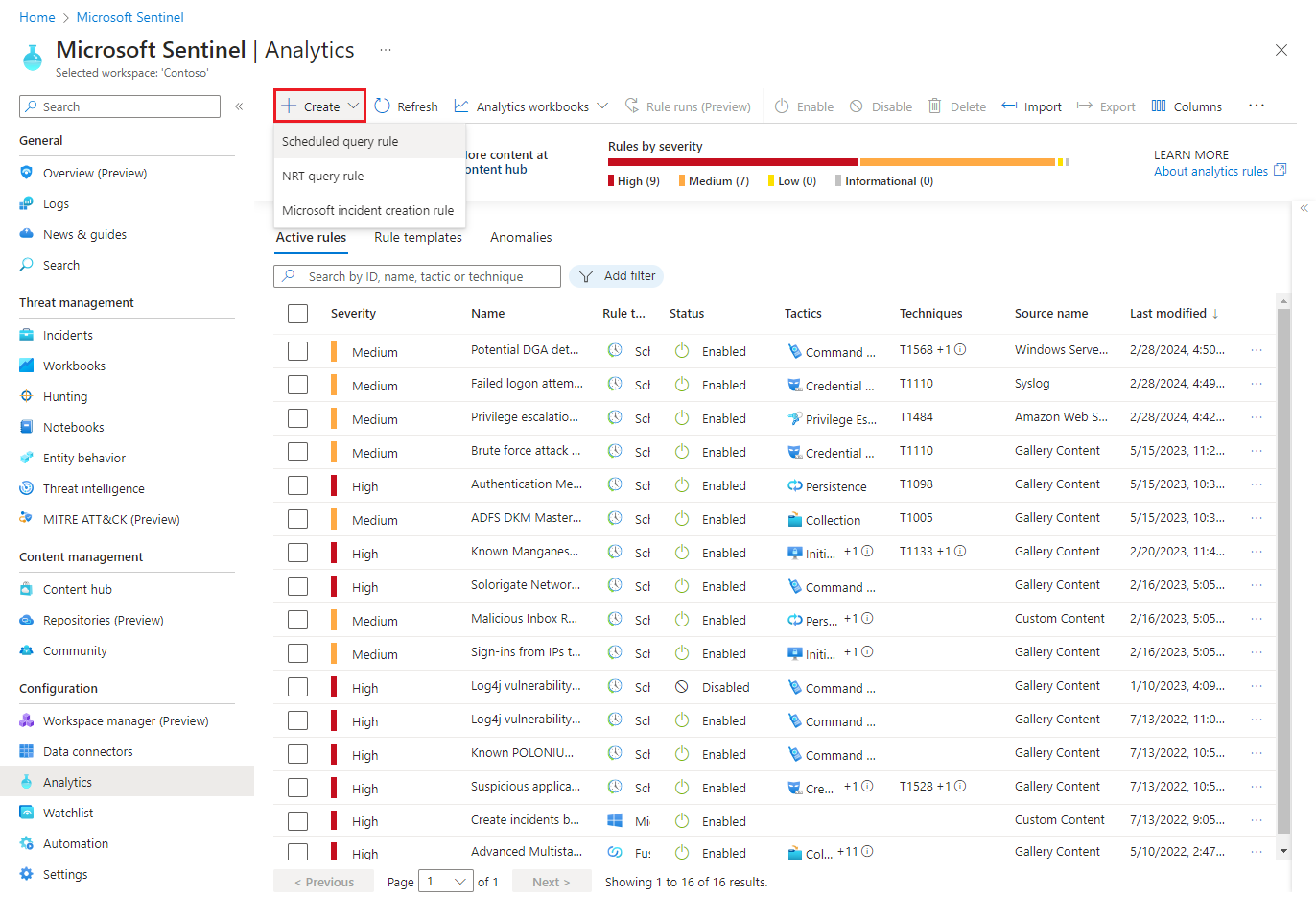

Para começar, vá para a página Analytics no Microsoft Sentinel para criar uma regra de análise agendada.

Para Microsoft Sentinel no portal do Defender, selecione Microsoft Sentinel>Configuration>Analytics. Para o Microsoft Sentinel no portal do Azure, em Configuração, selecione Analytics.

Selecione +Criar e selecione Regra de consulta agendada.

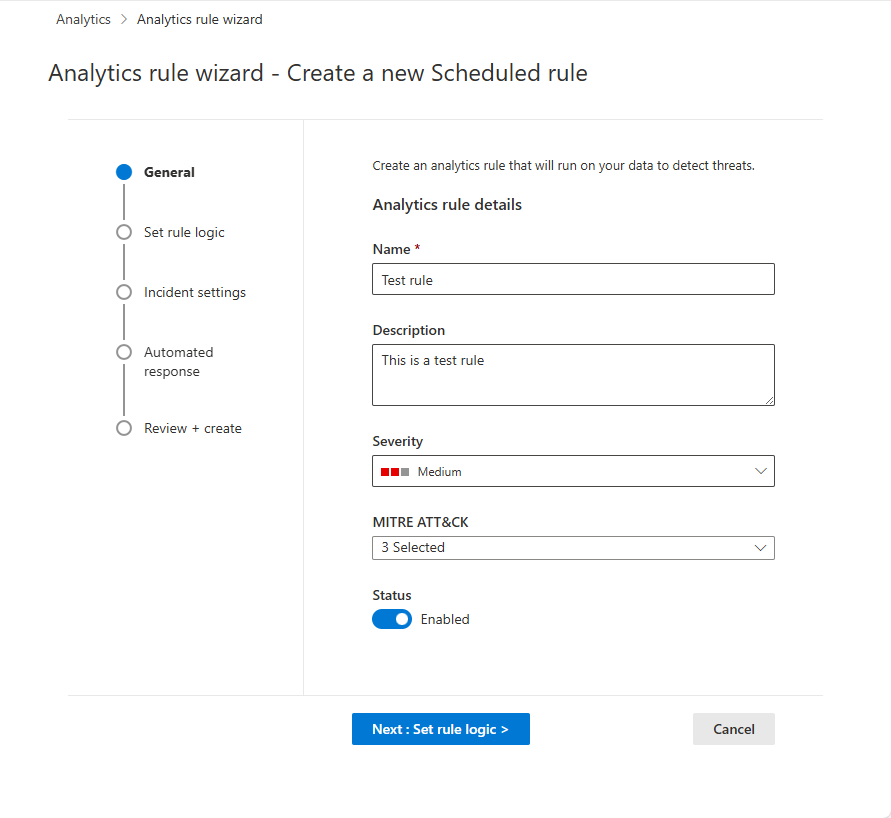

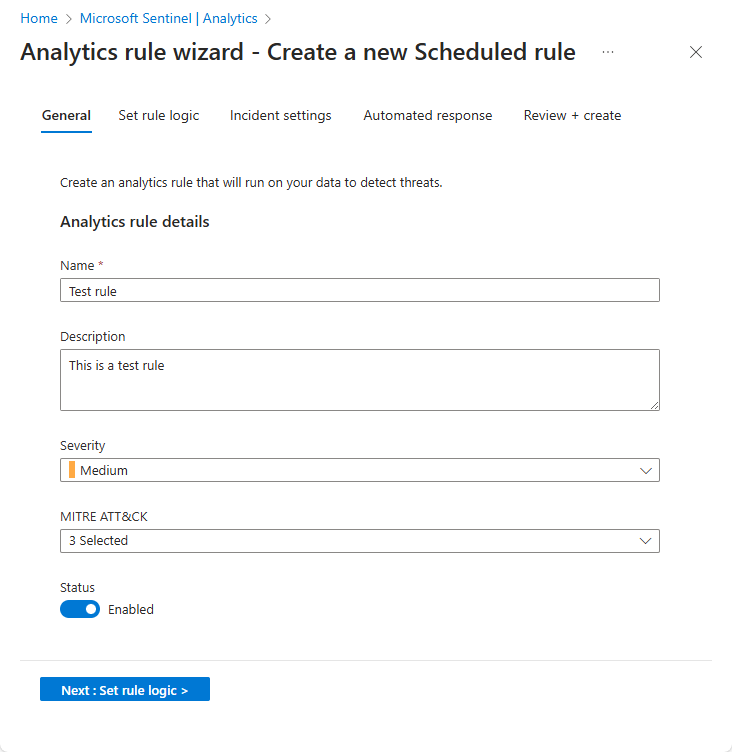

Nomeie a regra e defina informações gerais

No portal do Azure, os estágios são representados visualmente como guias. No portal do Defender, eles são representados visualmente como marcos em uma linha do tempo.

Insira as seguintes informações para sua regra.

Field Description Name Um nome exclusivo para sua regra. Este campo suporta apenas texto simples. Todos os URLs incluídos no nome devem seguir o formato de codificação percentual para que sejam exibidos corretamente. Description Uma descrição em texto livre para a sua regra.

Se o Microsoft Sentinel estiver integrado ao portal do Defender, este campo suporta apenas texto sem formatação. Todos os URLs incluídos na descrição devem seguir o formato de codificação percentual para que sejam exibidos corretamente.Severity Corresponder ao impacto que a atividade que aciona a regra pode ter no ambiente de destino, caso a regra seja realmente positiva.

Informativo: Sem impacto no seu sistema, mas as informações podem ser indicativas de etapas futuras planejadas por um agente de ameaça.

Baixo: O impacto imediato seria mínimo. Um agente de ameaça provavelmente precisaria realizar várias etapas antes de alcançar um impacto em um ambiente.

Médio: O agente da ameaça poderia ter algum impacto no ambiente com esta atividade, mas seria limitado em termos de âmbito ou exigiria atividade adicional.

Elevado: A atividade identificada proporciona ao agente da ameaça um amplo acesso para realizar ações no ambiente ou é desencadeada pelo impacto no ambiente.MITRE ATT&CK Escolha as atividades de ameaça que se aplicam à sua regra. Selecione a partir das táticas e técnicas MITRE ATT&CK apresentadas no menu suspenso. Você pode fazer várias seleções.

Para obter mais informações sobre como maximizar sua cobertura do cenário de ameaças MITRE ATT&CK, consulte Compreender a cobertura de segurança pela estrutura MITRE ATT&CK®.Status Habilitado: a regra é executada imediatamente após a criação ou na data e hora específicas que você escolher para agendá-la (atualmente em VISUALIZAÇÃO).

Desabilitado: a regra é criada, mas não é executada. Habilite-o mais tarde na guia Regras ativas quando precisar.Selecione Avançar: Definir lógica da regra.

Definir a lógica da regra

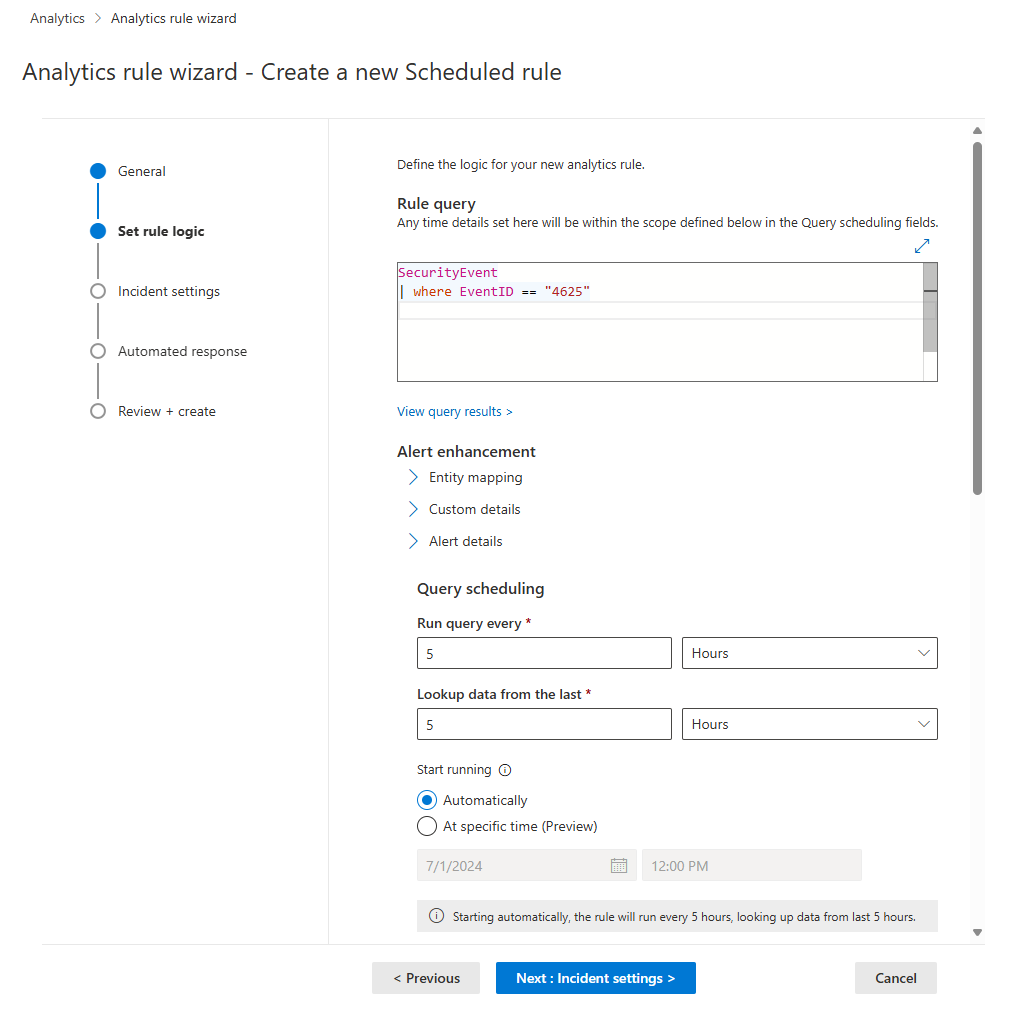

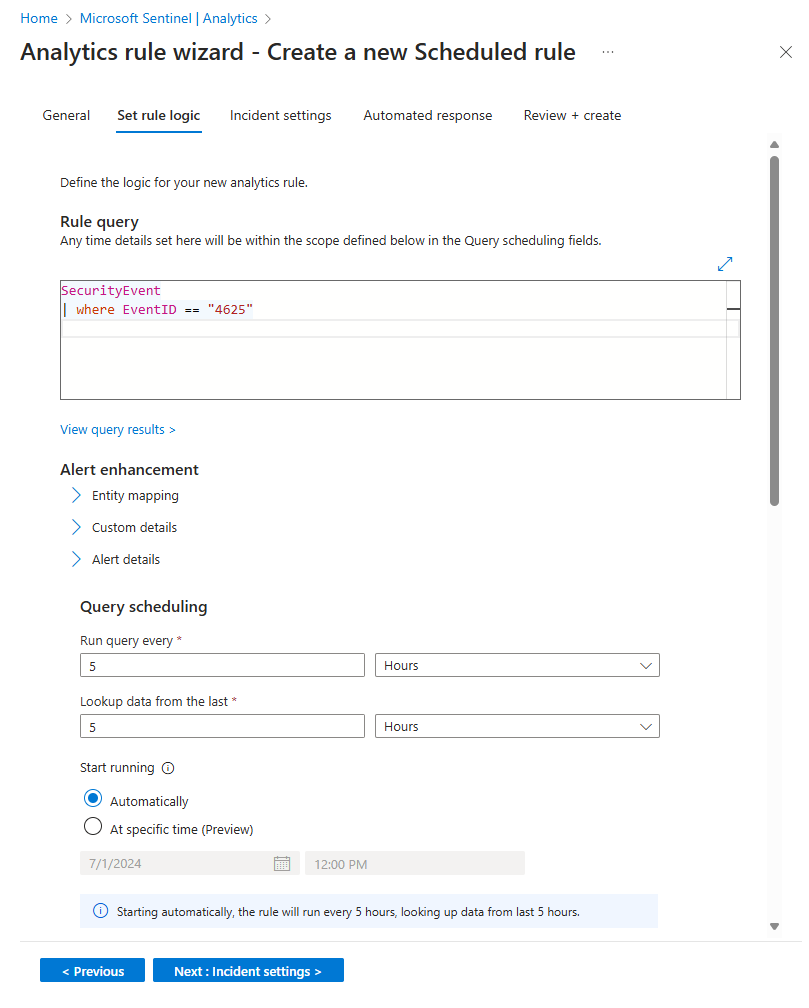

A próxima etapa é definir a lógica da regra, que inclui adicionar a consulta Kusto que você criou.

Insira a consulta de regra e a configuração de aprimoramento de alerta.

Setting Description Rule query Cole a consulta que concebeu, construiu e testou na janela Consulta de Regra. Todas as alterações feitas nesta janela são validadas instantaneamente, portanto, se houver algum erro, você verá uma indicação logo abaixo da janela. Map entities Expanda o mapeamento de entidades e defina até 10 tipos de entidades reconhecidas pelo Microsoft Sentinel em campos nos resultados da consulta. Esse mapeamento integra as entidades identificadas no campo Entidades no seu esquema de alerta.

Para obter instruções completas sobre como mapear entidades, consulte Mapear campos de dados para entidades no Microsoft Sentinel.Realce detalhes personalizados nos seus alertas Expanda Detalhes personalizados e defina os campos nos resultados da consulta que você deseja que sejam exibidos em seus alertas como detalhes personalizados. Esses campos também aparecem em quaisquer incidentes que resultem.

Para obter instruções completas sobre como revelar detalhes personalizados, consulte Detalhes de eventos personalizados do Surface em alertas no Microsoft Sentinel.Personalizar detalhes do alerta Expanda Detalhes do alerta e personalize as propriedades de alerta padrão de acordo com o conteúdo de vários campos em cada alerta individual. Por exemplo, personalize o nome ou a descrição do alerta para incluir um nome de usuário ou endereço IP apresentado no alerta.

Para obter instruções completas sobre como personalizar detalhes de alerta, consulte Personalizar detalhes de alerta no Microsoft Sentinel.Agende e defina o escopo da consulta. Defina os seguintes parâmetros na seção Agendamento de consultas :

Setting Descrição / Opções Executar consulta a cada Controla o intervalo de consulta: com que frequência a consulta é executada.

Intervalo permitido: 5 minutos a 14 dias.Dados de pesquisa do último Determina o período de retrospetiva: o período de tempo coberto pela consulta.

Intervalo permitido: 5 minutos a 14 dias.

Deve ser maior ou igual ao intervalo de consulta.Start running Automaticamente: A regra será executada pela primeira vez imediatamente após ser criada e, depois disso, no intervalo de consulta.

Em momento específico (Pré-visualização): defina uma data e hora para a primeira execução da regra, após a qual será executada no intervalo de consulta.

Intervalo permitido: 10 minutos a 30 dias após o tempo de criação (ou habilitação) da regra.Defina o limite para a criação de alertas.

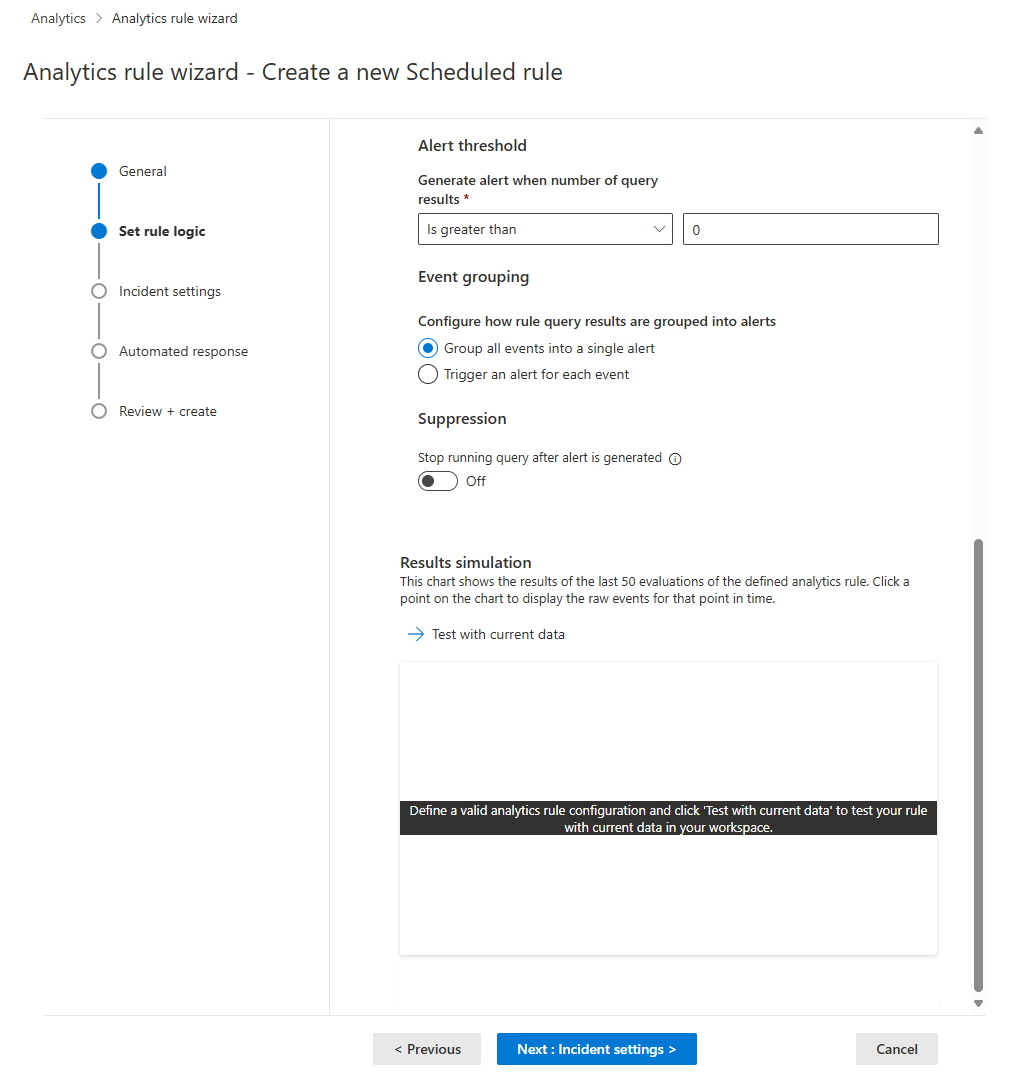

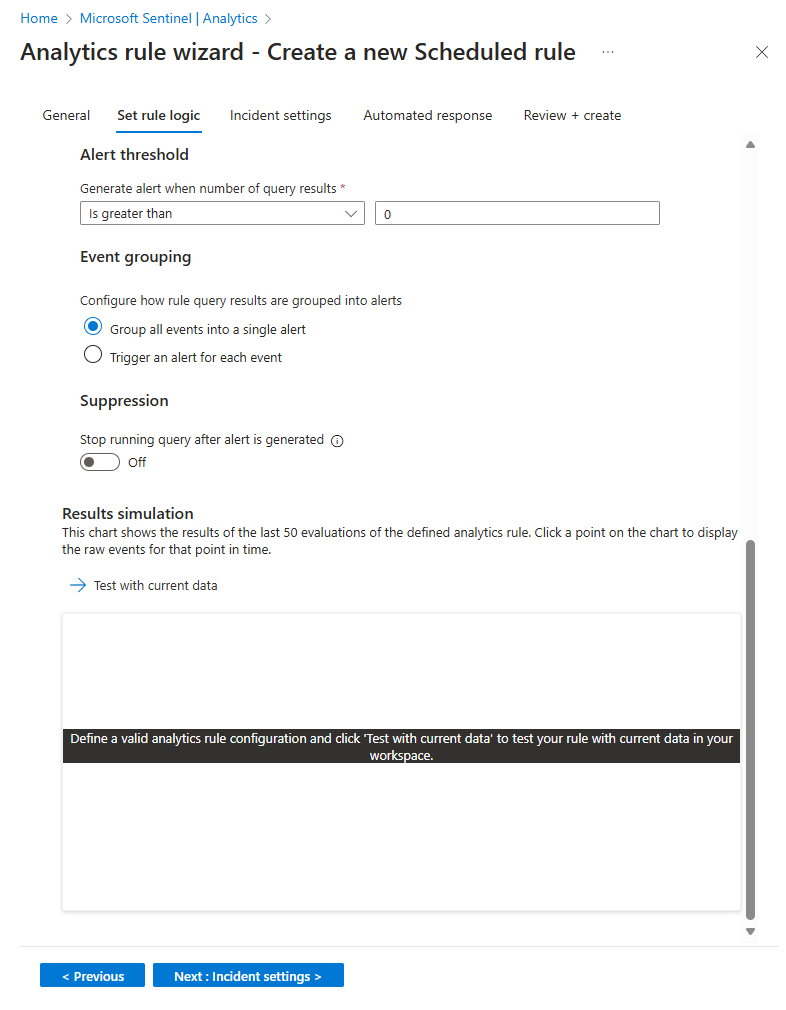

Use a seção Limite de alerta para definir o nível de sensibilidade da regra. Por exemplo, defina um limite mínimo de 100:

Setting Description Gerar alerta quando o número de resultados da consulta exceder um determinado limite É maior que Número de eventos 100Se não quiser definir um limite, insira

0o campo número.Defina as configurações de agrupamento de eventos.

Em Agrupamento de eventos, escolha uma das duas maneiras de lidar com o agrupamento de eventos em alertas:

Setting Behavior Agrupar todos os eventos em um único alerta

(default)A regra gera um único alerta sempre que é executada, desde que a consulta retorne mais resultados do que o limite de alerta especificado acima. Este alerta único resume todos os eventos retornados nos resultados da consulta. Disparar um alerta para cada evento A regra gera um alerta exclusivo para cada evento retornado pela consulta. Isso é útil se você quiser que os eventos sejam exibidos individualmente ou se quiser agrupá-los por determinados parâmetros — por usuário, nome de host ou outra coisa. Você pode definir esses parâmetros na consulta. Suprima temporariamente a regra depois que um alerta é gerado.

Para suprimir uma regra depois do próximo horário de execução se um alerta for gerado, ative a configuração Parar de executar a consulta após o alerta ser geradoLigada. Se ativar isto, defina Parar de executar a consulta por o período durante o qual a consulta deve parar de ser executada, até 24 horas.

Simule os resultados da consulta e as configurações lógicas.

Na área Simulação de resultados , selecione Testar com dados atuais para ver como seriam os resultados da regra se ela estivesse sendo executada nos dados atuais. O Microsoft Sentinel simula a execução da regra 50 vezes nos dados atuais, usando a agenda definida, e mostra um gráfico dos resultados (eventos de log). Se você modificar a consulta, selecione Testar com dados atuais novamente para atualizar o gráfico. O gráfico mostra o número de resultados ao longo do período de tempo definido pelas configurações na seção Agendamento de consultas .

Selecione Next: Incident settings (Próximo: Configurações de incidente).

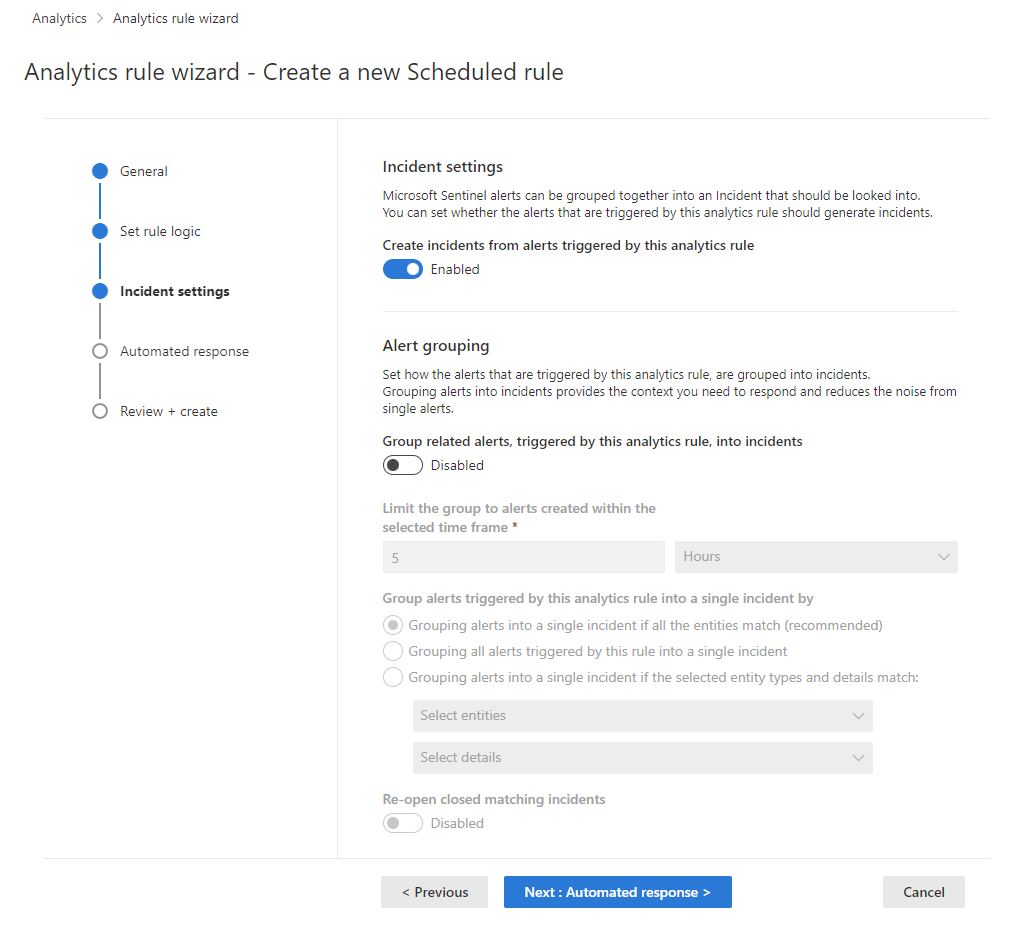

Definir as configurações de criação de incidentes

Na guia Configurações de incidentes , escolha se o Microsoft Sentinel transforma alertas em incidentes acionáveis e se e como os alertas são agrupados em incidentes.

Habilite a criação de incidentes.

Na seção Configurações de incidentes , Criar incidentes a partir de alertas acionados por esta regra de análise é definido por padrão como Habilitado, o que significa que o Microsoft Sentinel criará um incidente único e separado de cada alerta acionado pela regra.

Se você não quiser que essa regra resulte na criação de incidentes (por exemplo, se essa regra for apenas para coletar informações para análise subsequente), defina-a como Desabilitada.

Important

Se você integrou o Microsoft Sentinel ao portal do Microsoft Defender, deixe esta configuração Habilitada.

- Nesse cenário, os incidentes são criados pelo Microsoft Defender XDR, não pelo Microsoft Sentinel.

- Esses incidentes aparecem na fila de incidentes nos portais do Azure e do Defender.

- No portal do Azure, novos incidentes são exibidos com "Microsoft XDR" como o nome do provedor de incidentes.

Se você quiser que um único incidente seja criado a partir de um grupo de alertas, em vez de um para cada alerta, consulte a próxima etapa.

Defina as configurações de agrupamento de alertas.

Na seção Agrupamento de alertas, se pretender que um único incidente seja gerado a partir de um grupo de até 150 alertas semelhantes ou recorrentes (consulte a nota), defina Agrupar alertas relacionados, acionados por esta regra de análise, em incidentes para Habilitado e configure os seguintes parâmetros.

Limitar o grupo a alertas criados dentro do período selecionado: defina o período de tempo dentro do qual os alertas semelhantes ou recorrentes são agrupados. Os alertas fora deste período geram um incidente separado ou um conjunto de incidentes.

Agrupe alertas acionados por esta regra de análise em um único incidente por: Escolha como os alertas são agrupados:

Option Description Agrupar alertas num único incidente caso todas as entidades coincidirem Os alertas são agrupados se compartilharem valores idênticos para cada uma das entidades mapeadas (definidas na guia Definir lógica da regra acima). Esta é a definição recomendada. Agrupe todos os alertas acionados por essa regra em um único incidente Todos os alertas gerados por esta regra são agrupados, mesmo que não partilhem valores idênticos. Agrupar alertas em um único incidente se as entidades e os detalhes selecionados corresponderem Os alertas são agrupados se compartilharem valores idênticos para todas as entidades mapeadas, detalhes do alerta e detalhes personalizados selecionados nas respetivas listas suspensas. Reabrir incidentes de correspondência fechados: se um incidente tiver sido resolvido e fechado e, posteriormente, for gerado outro alerta que deve pertencer a esse incidente, defina essa configuração como Habilitado se quiser que o incidente fechado seja reaberto e deixe como Desativado se quiser que o alerta crie um novo incidente.

Esta opção não está disponível quando o Microsoft Sentinel está integrado ao portal do Microsoft Defender.

Important

Se você integrou o Microsoft Sentinel ao portal do Microsoft Defender, as configurações de agrupamento de alertas entrarão em vigor somente no momento em que o incidente for criado.

Como o mecanismo de correlação do portal do Defender é responsável pela correlação de alerta nesse cenário, ele aceita essas configurações como instruções iniciais, mas também pode tomar decisões sobre correlação de alerta que não levam essas configurações em consideração.

Portanto, a maneira como os alertas são agrupados em incidentes pode muitas vezes ser diferente do que você esperaria com base nessas configurações.

Note

Até 150 alertas podem ser agrupados em um único incidente.

O incidente só será criado depois de todos os alertas terem sido gerados. Todos os alertas serão adicionados ao incidente imediatamente após a sua criação.

Se mais de 150 alertas forem gerados por uma regra que os agrupa em um único incidente, um novo incidente será gerado com os mesmos detalhes do incidente que o original, e os alertas em excesso serão agrupados no novo incidente.

Selecione Next: Resposta automatizada.

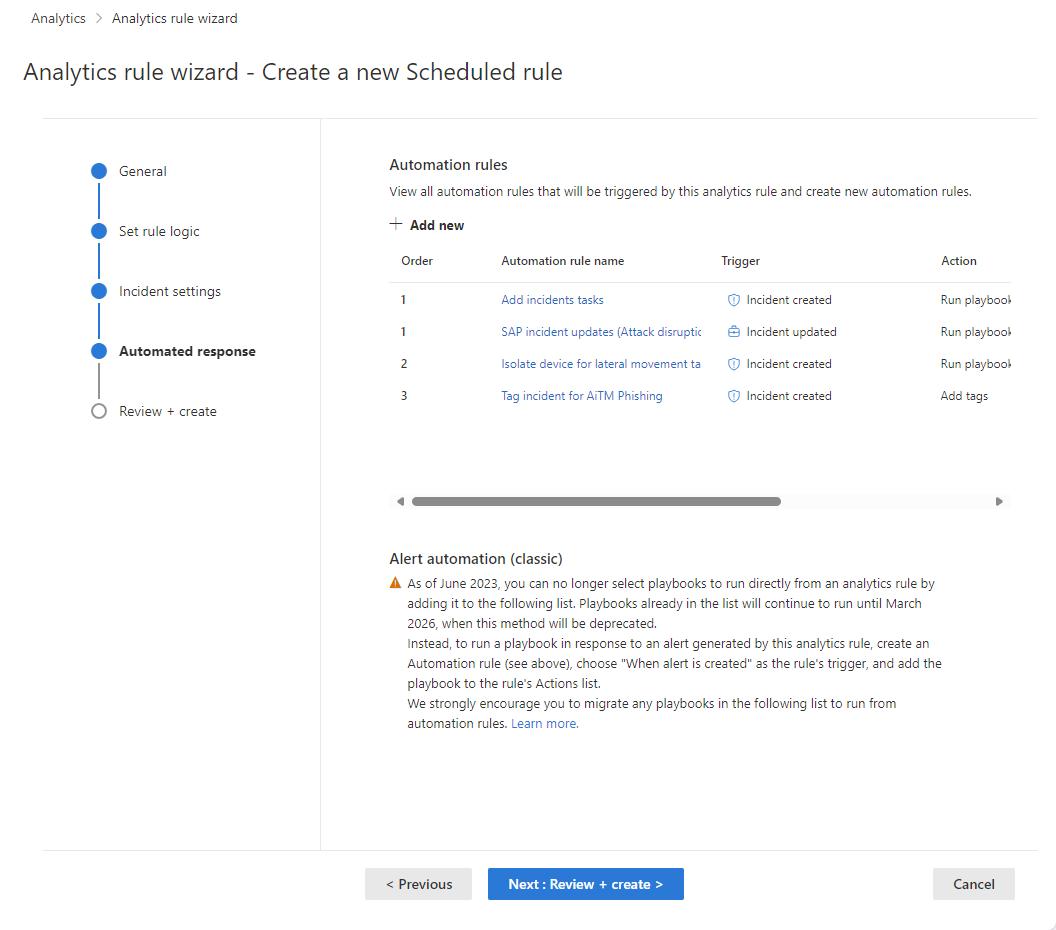

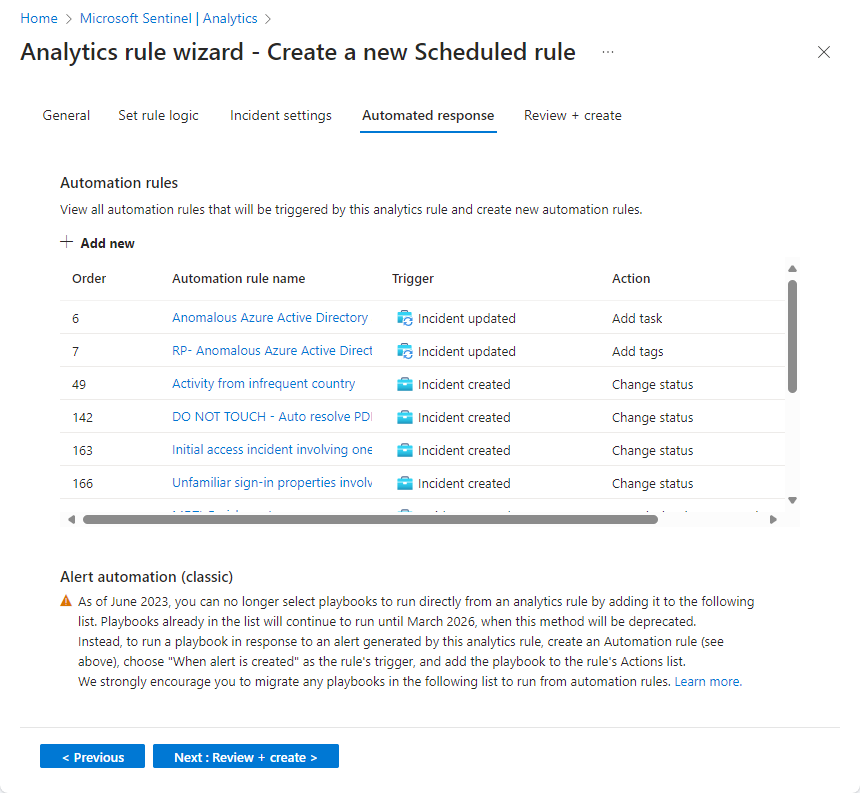

Rever ou adicionar respostas automáticas

Na guia Respostas automatizadas , consulte as regras de automação exibidas na lista. Se quiser adicionar respostas que ainda não estejam cobertas pelas regras existentes, você tem duas opções:

- Edite uma regra existente se quiser que a resposta adicionada se aplique a muitas ou a todas as regras.

- Selecione Adicionar novo para criar uma nova regra de automação que se aplicará somente a essa regra de análise.

Para saber mais sobre para que você pode usar regras de automação, consulte Automatizar a resposta a ameaças no Microsoft Sentinel com regras de automação

- Em Automação de alertas (clássica) na parte inferior da tela, você verá todos os playbooks configurados para serem executados automaticamente quando um alerta for gerado usando o método antigo.

A partir de junho de 2023, tu já não poderás adicionar playbooks a essa lista. Os playbooks já listados aqui continuarão a ser executados até que este método seja descontinuado, em março de 2026.

Se você ainda tiver algum playbook listado aqui, crie uma regra de automação com base no gatilho de alerta criado e invoque o playbook a partir da regra de automação. Depois disso, selecione as reticências no final da linha do caderno de jogo listado aqui e selecione Remover. Consulte Migre os seus playbooks de acionamento de alertas do Microsoft Sentinel para regras de automação para obter instruções completas.

Selecione Seguinte: Rever e criar para rever todas as definições da sua nova regra de análise.

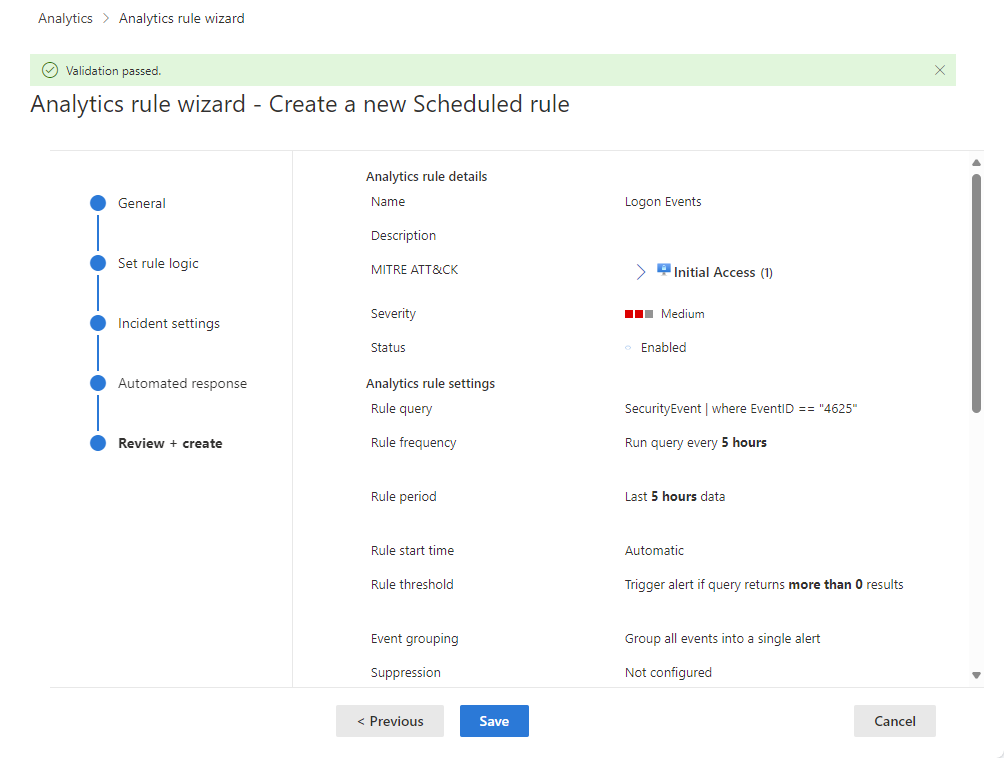

Validar a configuração e criar a regra

Quando a mensagem "Validação aprovada" aparecer, selecione Criar.

Se, em vez disso, aparecer um erro, localize e selecione o X vermelho na guia do assistente onde o erro ocorreu.

Corrija o erro e volte para a guia Revisar e criar para executar a validação novamente.

Exibir a regra e sua saída

Ver a definição da regra

Você pode encontrar sua regra personalizada recém-criada (do tipo "Agendada") na tabela na guia Regras ativas na tela principal do Google Analytics . Nessa lista, você pode ativar, desabilitar ou excluir cada regra.

Ver os resultados da regra

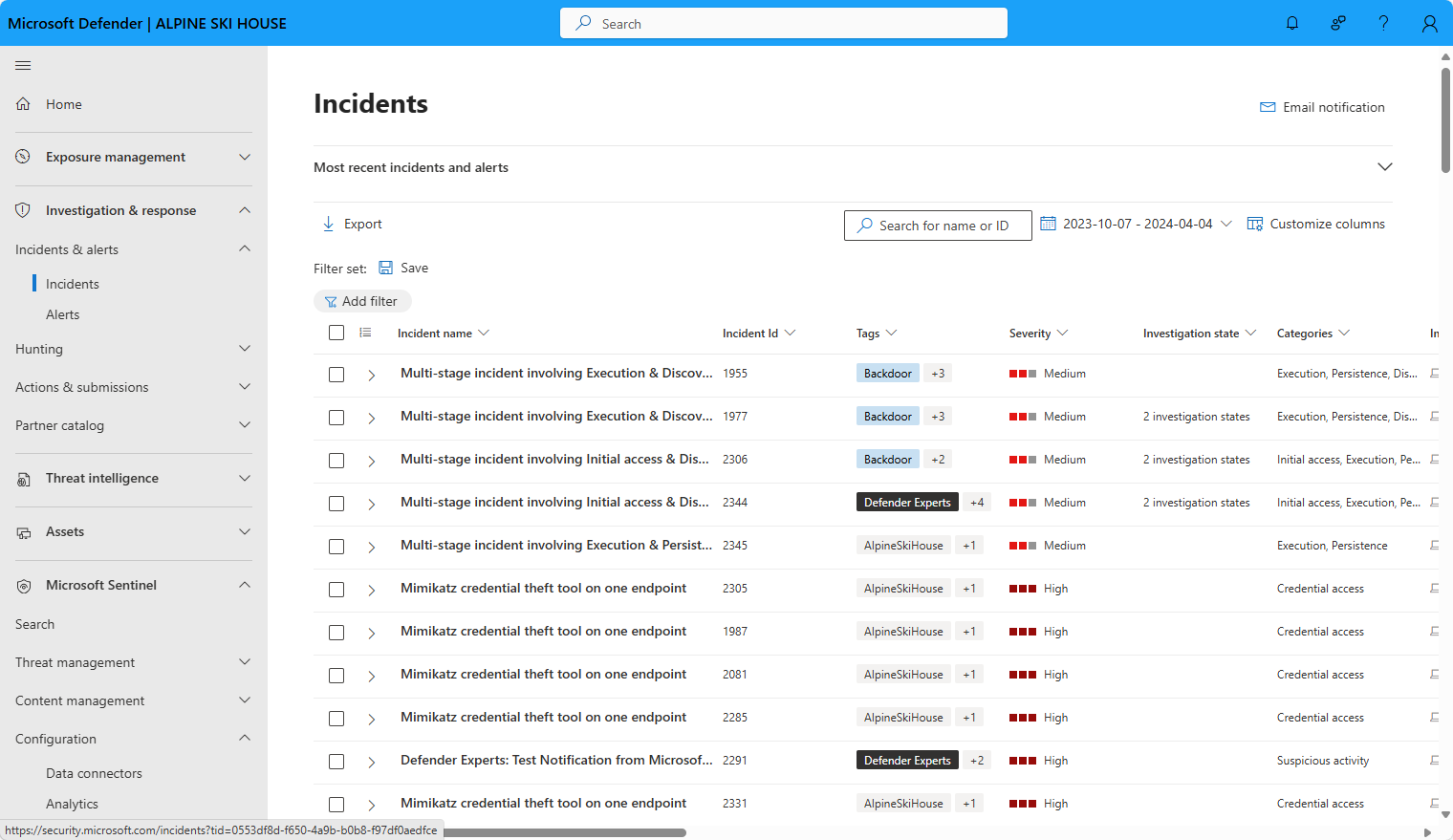

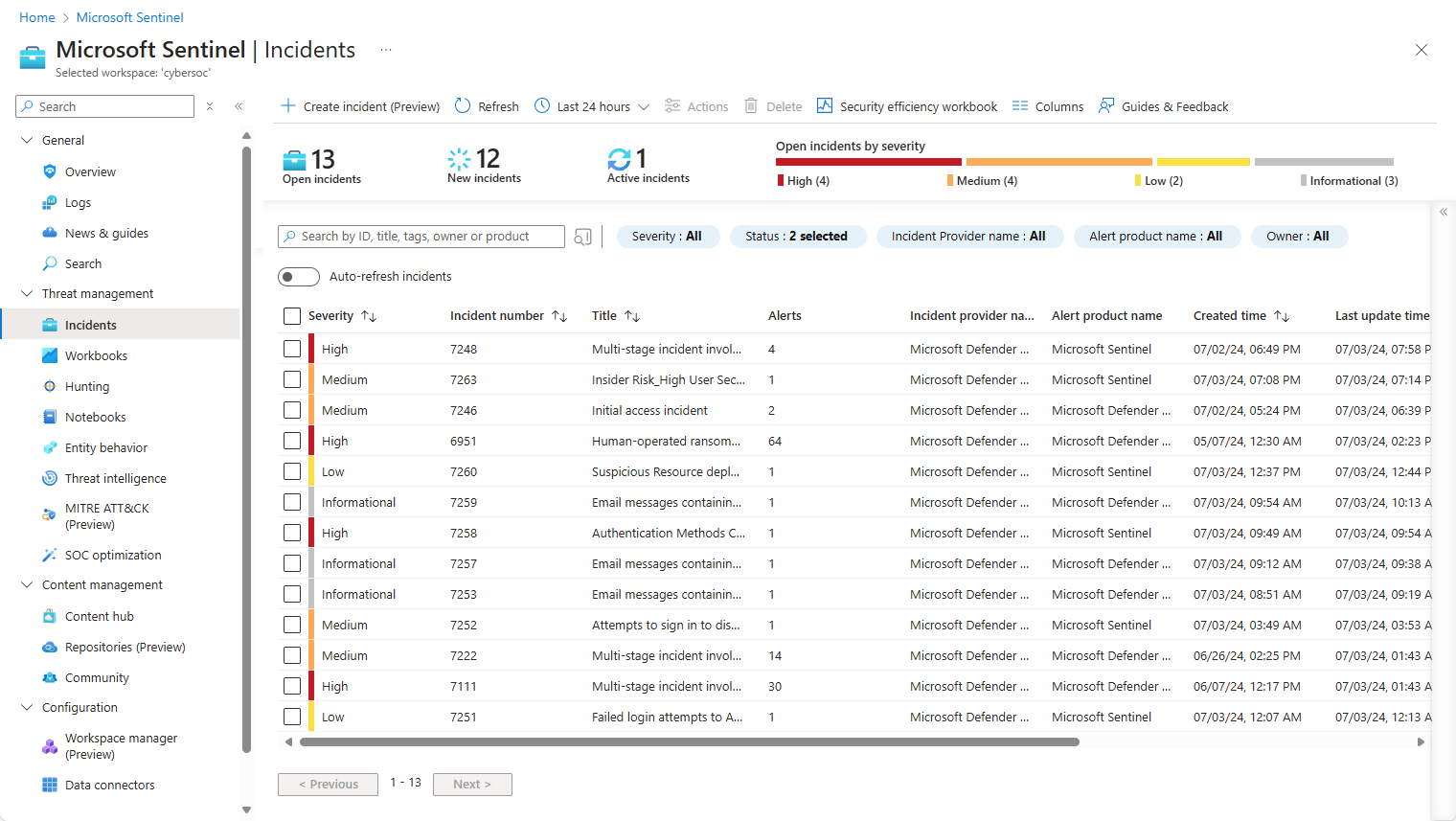

Para visualizar os resultados das regras de análise criadas no portal do Defender, expanda Investigação & resposta no menu de navegação e, em seguida, Incidentes & alertas. Veja os incidentes na página Incidentes , onde pode triar incidentes, investigá-los e remediar as ameaças. Veja alertas individuais na página Alertas .

Ajuste a regra

- Você pode atualizar a consulta de regra para excluir falsos positivos. Para obter mais informações, consulte Manipular falsos positivos no Microsoft Sentinel.

Note

Os alertas gerados no Microsoft Sentinel estão disponíveis através do Microsoft Graph Security. Para obter mais informações, consulte a documentação de alertas de segurança do Microsoft Graph.

Exportar a regra para um modelo ARM

Se você quiser empacotar sua regra para ser gerenciada e implantada como código, poderá exportá-la facilmente para um modelo do Azure Resource Manager (ARM). Você também pode importar regras de arquivos de modelo para visualizá-las e editá-las na interface do usuário.

Next steps

Ao usar regras de análise para detetar ameaças do Microsoft Sentinel, certifique-se de habilitar todas as regras associadas às fontes de dados conectadas para garantir cobertura total de segurança para seu ambiente.

Para automatizar a habilitação de regras, envie regras para o Microsoft Sentinel via API e PowerShell, embora isso exija esforço adicional. Ao usar a API ou o PowerShell, você deve primeiro exportar as regras para JSON antes de habilitar as regras. A API ou o PowerShell podem ser úteis ao habilitar regras em várias instâncias do Microsoft Sentinel com configurações idênticas em cada instância.

Para obter mais informações, consulte:

- Solução de problemas de regras de análise no Microsoft Sentinel

- Navegar e investigar incidentes no Microsoft Sentinel

- Entidades no Microsoft Sentinel

- Tutorial: Usar guias de execução com regras de automação no Microsoft Sentinel

Além disso, aprenda com um exemplo de uso de regras de análise personalizadas ao monitorar o Zoom com um conector personalizado.