Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

O que são Contas de Serviço?

As contas de serviço são identidades especializadas no Active Directory utilizadas para executar aplicações, serviços e tarefas automatizadas. Muitas vezes, estas contas requerem privilégios elevados para efetuar o respetivo trabalho designado. No entanto, como não podem autenticar-se da mesma forma que as contas humanas, normalmente não beneficiam do aumento da segurança de métodos de autenticação modernos, como a MFA (autenticação multifator). Tendo em conta o seu potencial privilégio elevado e as limitações inerentes das políticas de acesso que as regem, a gestão e a monitorização cuidadosas são cruciais para garantir que não se tornam uma vulnerabilidade de segurança.

As contas de serviço são classificadas em vários tipos:

- gMSA (Contas de Serviço Geridas de Grupo): as gMSAs fornecem uma solução de identidade única para vários serviços que requerem autenticação mútua em vários servidores, uma vez que permitem que o Windows processe a gestão de palavras-passe, reduzindo a sobrecarga administrativa.

- sMSA (Contas de Serviço Geridas): concebido para serviços individuais num único servidor em vez de grupos.

- Conta de Utilizador: estas contas de utilizador padrão são normalmente utilizadas para inícios de sessão interativos, mas também podem ser configuradas para executar serviços.

A funcionalidade de deteção automática identifica rapidamente contas gMSA e sMSA e contas de utilizador no Active Directory que cumprem critérios específicos. Estes critérios incluem ter um Nome principal de serviço (SPN) e uma palavra-passe atribuída nunca expira atributo. A funcionalidade classifica estas contas como contas de serviço. Estas contas são realçadas e apresentadas, juntamente com informações relevantes, incluindo informações sobre autenticações recentes e as origens e destinos dessas interações, como parte de um inventário dedicado na experiência do Defender. Isto ajuda-o a compreender melhor o objetivo das contas para que possa detetar mais facilmente atividades anómalos e compreender as suas implicações.

Os tipos de conta de serviço são apresentados na tabela Informações de Identidade na Investigação Avançada.

Página contas de serviço

Navegue para a página Contas de serviço

No portal Defender XDR em https://security.microsoft.com, aceda a Contas de Serviço de Identidades>.

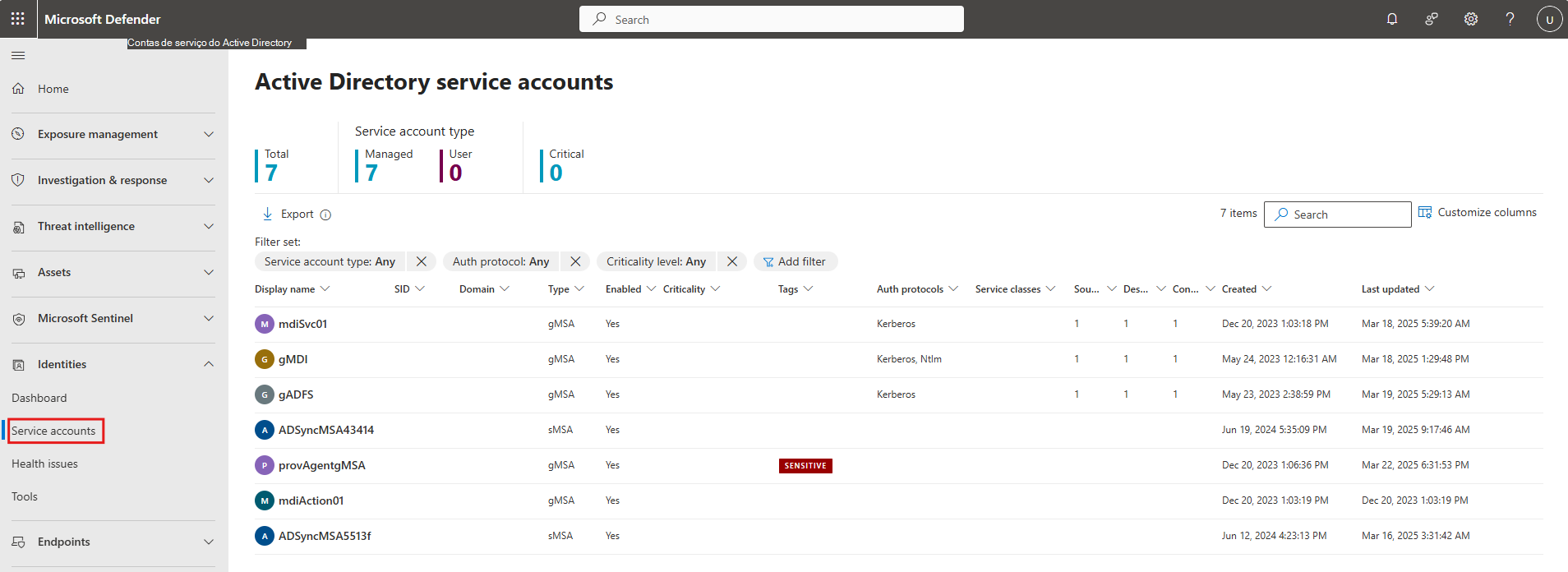

A imagem seguinte ilustra a página Contas de serviço:

Personalizar a vista de página

Existem várias opções que pode escolher para personalizar a vista de lista de identidades. Na navegação superior, pode:

Adicionar ou remover colunas.

Aplicar filtros.

Exportar a lista para um ficheiro CSV.

Ordene e filtre a lista Contas de serviço.

Nota

Ao exportar a lista de contas de serviço para um ficheiro CSV, é apresentado um máximo de 2000 contas de serviço.

Detalhes da conta de serviço

Total: o número total de contas de serviço listadas.

Gerido: o número total de contas de serviço que são gMSA (Contas de Serviço Geridas de Grupo) ou sMSA (Contas de Serviço Geridas).

Utilizador: o número total de contas de utilizador padrão utilizadas para inícios de sessão interativos ou configuradas para executar serviços.

Crítico: o número total de contas de serviço identificadas como críticas.

Pode utilizar a funcionalidade de ordenação e filtragem em cada separador da conta de serviço para obter uma vista mais focada.

| Detalhes da conta de serviço | Descrição |

|---|---|

| Nome a apresentar | O nome completo da conta de serviço, conforme mostrado no diretório. |

| SID | O Identificador de Segurança, um valor exclusivo utilizado para identificar a identidade no Active Directory. |

| Domínio | O domínio do Active Directory ao qual pertence a identidade. |

| Tipo | Especifica se a conta de serviço é gMSA (Contas de Serviço Geridas de Grupo), sMSA (Contas de Serviço Geridas) ou uma conta de utilizador. |

| Nível de criticidade | Indica o nível crítico da conta de serviço, que vai de baixa a muito alta. |

| Etiquetas | Token Sensível ou Mel |

| Protocolos de autenticação | Listas os métodos disponíveis para verificar identidades de utilizador, por exemplo, Kerberos e NTLM (New Technology LAN Manager). |

| Origens | O número de potenciais inícios de sessão de origem. |

| Destinos | Quando uma conta de serviço está a tentar aceder a um servidor de destino, o pedido é direcionado para o sistema de destino, que pode incluir muitos recursos nesse servidor. Estes recursos podem ser uma base de dados, um servidor de ficheiros ou outros serviços alojados no servidor. |

| Connections | O número de ligações exclusivas efetuadas entre origens e destinos. |

| Criado | O carimbo de data/hora em que a conta de serviço foi criada pela primeira vez. |

| Última atualização | O carimbo de data/hora da atualização mais recente para a conta de serviço. |

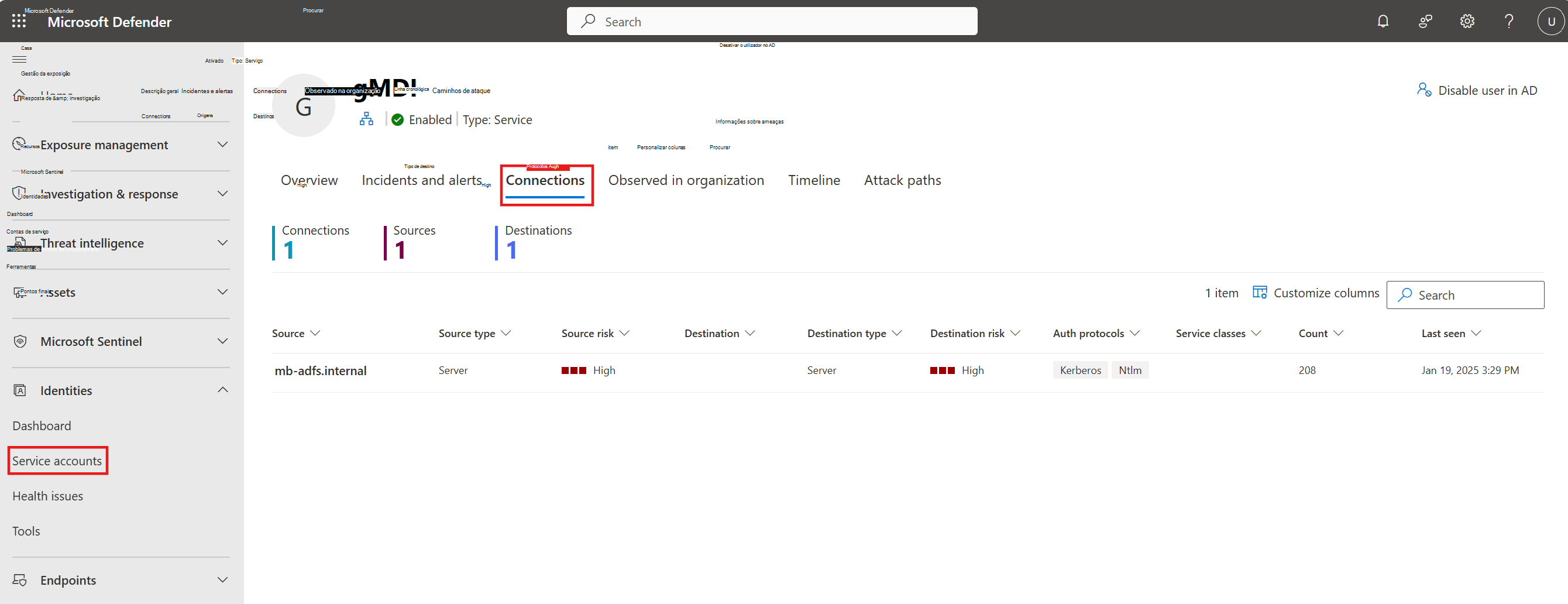

Connections

Para obter uma descrição mais aprofundada do que está a acontecer na sua conta de serviço, selecione o nome de domínio para ver as seguintes informações:

Quando investiga uma conta de Serviço específica, verá os seguintes detalhes no separador ligações:

| Detalhes da ligação da conta de serviço | Descrição |

|---|---|

| Source (Origem) | De onde provém o tráfego de rede ou o pedido. |

| Tipo de origem | Que tipo de dispositivo ou sistema está a iniciar o pedido. Por exemplo, servidor, estação de trabalho ou controlador de domínio. |

| Risco de origem | Identica o risco colocado à fonte de nenhum risco para alto risco. |

| Destination | Para onde o pedido está a ser direcionado. O sistema de destino ao qual a conta de serviço está a tentar aceder. Por exemplo, ao tentar aceder a um servidor de destino, podem existir vários recursos nesse servidor (por exemplo, uma base de dados e um servidor de ficheiros). |

| Tipo de destino | Servidor, Estação de Trabalho ou Controlador de domínio. |

| Protocolos de autenticação | Kerberos e NTLM |

| Classe de Serviço | Os serviços numa rede que definem o tipo de serviço que está a ser fornecido, muitas vezes utilizados para autenticação e gestão de recursos. Estes incluem: LDAP (Lightweight Directory Access Protocol), Common Internet File System (CIFS), Remote Procedure Call (RPC), Remote Procedure Call Subsystem (RPCSS), "HTTP", Terminal Services (TERMSRV) e "HOST" |

| Contagem | Quantos eventos de início de sessão ocorreram durante esta ligação nos últimos 180 dias. |

| Visto pela última vez | A data e hora do evento de início de sessão mais recente através desta ligação. |

Definir regras de classificação da Conta de Serviço

As regras de classificação da conta de serviço permitem-lhe definir os seus próprios critérios para identificar contas de serviço. Estas regras ajudam-no a incluir contas de serviço que o Defender para Identidade não identifica automaticamente. Por exemplo, algumas organizações atribuem um nome a todas as respetivas contas de serviço com um prefixo como srv. O Defender para Identidade não deteta automaticamente tais convenções de nomenclatura. Ao criar uma regra de classificação com base nesse padrão, pode incluir essas contas na vista Contas de serviço.

As regras de classificação funcionam juntamente com a deteção automática do Defender para Identidade e fornecem uma vista mais completa e personalizada das contas de serviço no seu ambiente.

Para criar uma regra:

- Aceda a Definições > Microsoft Defender XDR > Classificação de contas de serviço.

- Selecione em + Criar uma nova regra.

- Introduza um nome para a regra.

- Opcional: adicione uma descrição.

- Selecione um ou mais dos seguintes filtros:

- Nome a apresentar da conta

- Domínio da conta

- Nome SAM da conta

- Unidade organizacional

- Selecione Criar para guardar a regra.

Para obter mais informações sobre os detalhes do Defender para Identidade, veja: Investigar recursos.

Conteúdos relacionados

Se tiver algum problema, estamos aqui para ajudar. Para obter assistência ou suporte para o problema do produto, veja como abrir um pedido de suporte no Microsoft Defender para suporte de Identidade.