Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Überblick

Für einen erfolgreichen Verbund zwischen Microsoft Entra-ID und Active Directory-Verbunddiensten (AD FS) sollten die Zertifikate, die von AD FS zum Signieren von Sicherheitstoken für Microsoft Entra ID verwendet werden, mit dem in Microsoft Entra ID Konfigurierten übereinstimmen. Jede Diskrepanz kann zu gebrochenem Vertrauen führen. Die Microsoft Entra ID stellt sicher, dass diese Informationen synchronisiert werden, wenn Sie AD FS und Web Application Proxy (für Extranetzugriff) implementieren.

Anmerkung

Dieser Artikel enthält Informationen zum Verwalten Ihrer Verbundzertifikate. Informationen zur Notfallrotation finden Sie unter Notfallrotation der AD FS-Zertifikate

Dieser Artikel enthält zusätzliche Informationen zum Verwalten Ihrer Tokensignaturzertifikate und zur Synchronisierung mit microsoft Entra ID in den folgenden Fällen:

- Sie stellen den Webanwendungsproxy nicht bereit, und daher sind die Verbundmetadaten nicht im Extranet verfügbar.

- Sie verwenden nicht die Standardkonfiguration von AD FS für Tokensignaturzertifikate.

- Sie verwenden einen Drittanbieter-Identitätsanbieter.

Wichtig

Microsoft empfiehlt dringend die Verwendung eines Hardware Security Module (HSM), um Zertifikate zu schützen und zu sichern. Weitere Informationen finden Sie unter Hardware Security Module unter bewährten Methoden zum Sichern von AD FS.

Standardkonfiguration von AD FS für Tokensignaturzertifikate

Die Token-Signatur- und Token-Entschlüsselungszertifikate sind in der Regel selbstsignierte Zertifikate und haben eine Gültigkeitsdauer von einem Jahr. AD FS enthält standardmäßig einen automatischen Erneuerungsprozess mit der Bezeichnung AutoCertificateRollover. Wenn Sie AD FS 2.0 oder höher verwenden, aktualisieren Microsoft 365 und Microsoft Entra ID Ihr Zertifikat automatisch, bevor es abläuft.

Verlängerungsbenachrichtigung über das Microsoft 365 Admin Center oder eine E-Mail

Anmerkung

Wenn Sie eine E-Mail erhalten haben, in der Sie aufgefordert werden, Ihr Zertifikat für Office zu verlängern, lesen Sie Verwalten von Änderungen an Tokensignaturzertifikaten, um zu überprüfen, ob Sie Maßnahmen ergreifen müssen. Microsoft ist sich eines möglichen Problems bewusst, das dazu führen kann, dass Benachrichtigungen für die Zertifikatverlängerung gesendet werden, auch wenn keine Aktion erforderlich ist.

Die Microsoft Entra-ID versucht, die Verbundmetadaten zu überwachen und die Tokensignaturzertifikate wie in diesen Metadaten angegeben zu aktualisieren. Fünfunddreißig (35) Tage vor Ablauf der Tokensignaturzertifikate überprüft die Microsoft Entra-ID, ob neue Zertifikate verfügbar sind, indem die Verbundmetadaten abgefragt werden.

- Wenn die Verbundmetadaten erfolgreich abgerufen und die neuen Zertifikate abgerufen werden können, wird keine E-Mail-Benachrichtigung an den Benutzer ausgegeben.

- Wenn die neuen Tokensignaturzertifikate nicht abgerufen werden können, weil die Verbundmetadaten nicht erreichbar sind oder der automatische Zertifikatrollover nicht aktiviert ist, gibt die Microsoft Entra-ID eine E-Mail aus.

Wichtig

Wenn Sie AD FS verwenden, um die Geschäftskontinuität zu gewährleisten, stellen Sie bitte sicher, dass Ihre Server über die folgenden Updates verfügen, damit es bei bekannten Problemen nicht zu Authentifizierungsfehlern kommt. Dadurch werden bekannte AD FS-Proxyserverprobleme für diese Verlängerung und zukünftige Verlängerungszeiträume abgemildert:

Server 2012 R2 – Windows Server May 2014 rollup

Server 2008 R2 und 2012 – Authentication through proxy fails in Windows Server 2012 or Windows 2008 R2 SP1

Überprüfen, ob die Zertifikate aktualisiert werden müssen

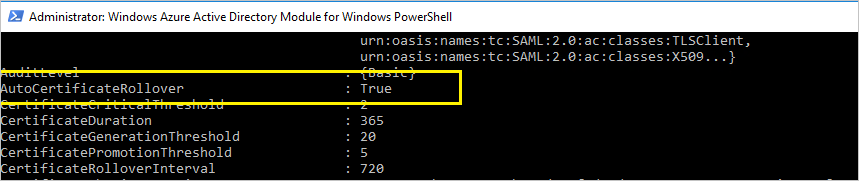

Schritt 1: Überprüfen des AutoCertificateRollover-Status

Öffnen Sie auf Ihrem AD FS-Server PowerShell. Stellen Sie sicher, dass der AutoCertificateRollover-Wert auf „True“ festgelegt ist.

Get-Adfsproperties

Anmerkung

Wenn Sie AD FS 2.0 verwenden, führen Sie zuerst Add-Pssnapin Microsoft.Adfs.Powershell aus.

Schritt 2: Bestätigen Sie, dass AD FS und Microsoft Entra-ID synchronisiert sind

Öffnen Sie auf Ihrem AD FS-Server die PowerShell-Eingabeaufforderung, und stellen Sie eine Verbindung mit der Microsoft Entra-ID her.

Anmerkung

Microsoft Entra ist Teil der Microsoft Entra PowerShell. Sie können das Microsoft Entra PowerShell-Modul direkt aus der PowerShell Gallery herunterladen.

Install-Module -Name Microsoft.Entra

Stellen Sie eine Verbindung mit der Microsoft Entra-ID her.

Connect-Entra -Scopes 'Domain.Read.All'

Überprüfen Sie die Zertifikate, die in den Vertrauenseigenschaften von AD FS und Microsoft Entra ID für die angegebene Domäne konfiguriert sind.

Get-EntraFederationProperty -DomainName <___domain.name> | FL Source, SigningCertificate

Wenn die Fingerabdrucke in beiden Ausgaben übereinstimmen, werden Ihre Zertifikate mit Microsoft Entra ID synchronisiert.

Schritt 3: Überprüfen, ob Ihr Zertifikat bald abläuft

Überprüfen Sie in der Ausgabe von „Get-EntraFederationProperty“ oder „Get-AdfsCertificate“ das Datum unter „Not after“ (Nicht nach). Falls das Datum weniger als 35 Tage entfernt ist, sollten Sie Maßnahmen ergreifen.

| AutoCertificateRollover | Zertifikate, die mit Microsoft Entra ID synchronisiert sind | Verbundmetadaten sind öffentlich zugänglich | Gültigkeit | Aktion |

|---|---|---|---|---|

| Ja | Ja | Ja | - | Es ist keine Aktion erforderlich. Siehe Automatisches Erneuern von Tokensignaturzertifikaten. |

| Ja | Nein | - | Weniger als 15 Tage | Sofort verlängern. Siehe Manuelles Erneuern von Tokensignaturzertifikaten. |

| Nein | - | - | Weniger als 35 Tage | Sofort verlängern. Siehe Manuelles Erneuern von Tokensignaturzertifikaten. |

[-] Spielt keine Rolle

Automatisches Erneuern des Tokensignaturzertifikats (empfohlen)

Sie müssen keine manuellen Schritte ausführen, wenn beide der folgenden Schritte zutreffen:

- Sie haben den Webanwendungs-Proxy bereitgestellt, der den Zugriff auf die Verbundmetadaten über das Extranet ermöglichen kann.

- Sie verwenden die AD FS-Standardkonfiguration (AutoCertificateRollover ist aktiviert).

Überprüfen Sie Folgendes, um zu bestätigen, dass das Zertifikat automatisch aktualisiert werden kann.

1. Die AD FS-Eigenschaft „AutoCertificateRollover“ muss auf „True“ festgelegt sein. Dies gibt an, dass AD FS automatisch neue Tokensignierungs- und Tokenentschlüsselungszertifikate generiert, bevor die alten ablaufen.

2. Die AD FS-Verbundmetadaten sind öffentlich zugänglich. Überprüfen Sie, ob Ihre Verbundmetadaten öffentlich zugänglich sind, indem Sie von einem Computer im öffentlichen Internet (aus dem Unternehmensnetzwerk) zu der folgenden URL navigieren:

https://(your_FS_name)/federationmetadata/2007-06/federationmetadata.xml

wobei (your_FS_name) durch den Hostnamen des Verbunddiensts ersetzt wird, den Ihre Organisation verwendet, z. B. fs.contoso.com. Wenn Sie beide Einstellungen erfolgreich überprüfen können, müssen Sie nichts anderes tun.

Beispiel: https://fs.contoso.com/federationmetadata/2007-06/federationmetadata.xml

Manuelles Erneuern des Tokensignaturzertifikats

Sie können die Tokensignaturzertifikate manuell verlängern. Die folgenden Szenarien können beispielsweise besser für die manuelle Verlängerung funktionieren:

- Tokensignaturzertifikate sind keine selbstsignierten Zertifikate. Der häufigste Grund dafür ist, dass Ihre Organisation AD FS-Zertifikate verwaltet, die von einer Organisationszertifizierungsstelle registriert sind.

- Die Netzwerksicherheit lässt nicht zu, dass die Verbundmetadaten öffentlich verfügbar sind.

- Sie migrieren die Verbunddomäne von einem vorhandenen Verbunddienst zu einem neuen Verbunddienst.

Wichtig

Wenn Sie eine bestehende verbundene Domäne zu einem neuen Dienst des Verbunds migrieren, wird empfohlen, Notfallrotation der AD FS Zertifikate zu befolgen

In diesen Szenarien müssen Sie bei jeder Aktualisierung der Tokensignaturzertifikate auch Ihre Microsoft 365-Domäne mithilfe des PowerShell-Befehls "Update-MgDomainFederationConfiguration" aktualisieren.

Schritt 1: Sicherstellen, dass AD FS über neue Tokensignaturzertifikate verfügt

Nicht standardmäßige Konfiguration

Wenn Sie eine nicht standardmäßige Konfiguration von AD FS verwenden (wobei AutoCertificateRollover- auf Falsefestgelegt ist), verwenden Sie wahrscheinlich benutzerdefinierte Zertifikate (nicht selbstsigniert). Weitere Informationen zum Verlängern der AD FS-Tokensignaturzertifikate finden Sie unter Zertifikatanforderungen für Verbundserver.

Verbundmetadaten sind nicht öffentlich verfügbar

Wenn AutoCertificateRollover auf True festgelegt ist, aber Ihre Verbundmetadaten nicht öffentlich zugänglich sind, sollten Sie sich zunächst vergewissern, ob von AD FS neue Tokensignaturzertifikate generiert werden. Vergewissern Sie sich, dass Sie über neue Tokensignaturzertifikate verfügen, indem Sie die folgenden Schritte ausführen:

Stellen Sie sicher, dass Sie am primären AD FS-Server angemeldet sind.

Überprüfen Sie die aktuellen Signaturzertifikate in AD FS, indem Sie ein PowerShell-Befehlsfenster öffnen und den folgenden Befehl ausführen:

Get-ADFSCertificate -CertificateType Token-SigningAnmerkung

Wenn Sie AD FS 2.0 verwenden, sollten Sie zuerst

Add-Pssnapin Microsoft.Adfs.Powershellausführen.Sehen Sie sich in der Ausgabe des Befehls die aufgeführten Zertifikate an. Wenn AD FS ein neues Zertifikat generiert hat, sollten Sie zwei Zertifikate in der Ausgabe sehen: Bei einem ist der IsPrimary-Wert True und das NotAfter-Datum liegt innerhalb von 5 Tagen, und beim anderen ist der IsPrimary-Wert False und das NotAfter-Datum liegt etwa ein Jahr in der Zukunft.

Wenn nur ein Zertifikat angezeigt wird und das NotAfter -Datum innerhalb von 5 Tagen liegt, müssen Sie ein neues Zertifikat generieren.

Führen Sie zum Generieren eines neuen Zertifikats den folgenden Befehl an einer PowerShell-Eingabeaufforderung aus:

Update-ADFSCertificate -CertificateType Token-Signing.Überprüfen Sie das Update, indem Sie den folgenden Befehl erneut ausführen:

Get-ADFSCertificate -CertificateType Token-Signing

Nun sollten zwei Zertifikate aufgeführt werden, bei denen das NotAfter-Datum in etwa ein Jahr in der Zukunft liegt und bei dem der IsPrimary-Wert False lautet.

Schritt 2: Aktualisieren der neuen Tokensignaturzertifikate für die Microsoft 365-Vertrauensstellung

Aktualisieren Sie Microsoft 365 wie folgt mit den neuen Tokensignaturzertifikaten für die Vertrauensstellung.

Öffnen Sie Azure PowerShell.

Führen Sie

Connect-Entra -Scopes 'Domain.Read.All'aus. Dieses Cmdlet verbindet Sie mit dem Clouddienst. Das Erstellen eines Kontexts, der Sie mit dem Clouddienst verbindet, ist erforderlich, bevor sie eines der zusätzlichen Cmdlets ausführen, die vom Tool installiert sind.Anmerkung

-InternalDomainFederationIdkann gefunden werden, indem Sie den Befehl ausführenGet-EntraFederationProperty -Domainname your_domain.com

Führen Sie

Update-MgDomainFederationConfiguration -DomainId <your_domain.com> -InternalDomainFederationId <hex_domain ID>aus. Dieses Cmdlet aktualisiert die Einstellungen von AD FS im Clouddienst und konfiguriert die Vertrauensstellung zwischen den beiden Komponenten.Anmerkung

Wenn Sie mehrere Domänen der obersten Ebene unterstützen müssen, z. B. contoso.com und fabrikam.com, müssen Sie die oben genannten Einstellungen anwenden und die Domäne nach Domäne wechseln, ohne den Switch "-SupportMultipleDomain " zu verwenden, da sie nicht mehr für Microsoft.Entra - und Microsoft.Graph-Module verfügbar ist.

Weitere Informationen finden Sie unter Unterstützung mehrerer Domänen der obersten Ebene.

Wenn Ihr Mandant mit mehr als einer Domäne federiert ist, muss der Befehl Update-MgDomainFederationConfiguration für alle Domänen ausgeführt werden, die in der Ausgabe aufgelistet werden:

Get-EntraDomain | Where-Object {$ _. 'AuthenticationType' -eq 'Federated'} | Select-object Name, AuthenticationType.

Dadurch wird sichergestellt, dass alle Verbunddomänen auf das Token-Signing-Zertifikat aktualisiert werden, und Sie können dies erreichen, indem Sie Folgendes ausführen:

Update-MgDomainFederationConfiguration -DomainId <your_domain.com> -InternalDomainFederationId <hex_domain ID>

Reparieren der Microsoft Entra ID-Vertrauensstellung mithilfe von Microsoft Entra Connect

Wenn Sie Ihre AD FS-Farm und Microsoft Entra ID-Vertrauensstellung mithilfe von Microsoft Entra Connect konfiguriert haben, können Sie Microsoft Entra Connect verwenden, um zu ermitteln, ob Sie Aktionen für Ihre Tokensignaturzertifikate ergreifen müssen. Wenn Sie die Zertifikate verlängern müssen, können Sie dazu Microsoft Entra Connect verwenden.

Weitere Informationen finden Sie unter Reparieren der Vertrauensstellung.

Schritte zum Aktualisieren von AD FS- und Microsoft Entra-Zertifikaten

Tokensignaturzertifikate sind standardmäßige X509-Zertifikate, die zum sicheren Signieren aller Token verwendet werden, die der Verbundserver ausgibt. Tokenentschlüsselungszertifikate sind standardmäßige X509-Zertifikate, die zum Entschlüsseln eingehender Token verwendet werden.

Standardmäßig ist AD FS so konfiguriert, dass Tokensignierungs- und Tokenentschlüsselungszertifikate automatisch generiert werden, sowohl zur anfänglichen Konfigurationszeit als auch zum Zeitpunkt, an dem sich die Zertifikate dem Ablaufdatum nähern.

Microsoft Entra-ID versucht, ein neues Zertifikat aus den Metadaten Des Verbunddiensts 35 Tage vor Ablauf des aktuellen Zertifikats abzurufen. Falls zu diesem Zeitpunkt kein neues Zertifikat verfügbar ist, überwacht Die Microsoft Entra-ID die Metadaten weiterhin in regelmäßigen täglichen Abständen. Sobald das neue Zertifikat in den Metadaten verfügbar ist, werden die Verbundeinstellungen für die Domäne mit den neuen Zertifikatinformationen aktualisiert. Sie können mit Get-MgDomainFederationConfiguration überprüfen, ob das neue Zertifikat in NextSigningCertificate/SigningCertificate angezeigt wird.

Weitere Informationen zu Tokensignaturzertifikaten in AD FS finden Sie unter Abrufen und Konfigurieren von Tokensignierungs- und Tokenentschlüsselungszertifikaten für AD FS-