注

ハブ スコープの代替接続に関する記事を参照してください。接続の作成と管理 (ハブ)

Important

この記事で "(プレビュー)" と付記されている項目は、現在、パブリック プレビュー段階です。 このプレビューはサービス レベル アグリーメントなしで提供されており、運用環境ではお勧めしません。 特定の機能はサポート対象ではなく、機能が制限されることがあります。 詳細については、「 Microsoft Azure プレビューの追加使用条件」を参照してください。

この記事では、Azure AI Foundry ポータルで新しい接続を追加する方法について説明します。

接続は、Azure AI Foundry プロジェクト内で Microsoft とその他のリソースの両方を認証し使用するための 1 つの手段です。 これらは、Standard エージェントの構築やエージェントナレッジ ツールを使用した構築などのシナリオに必要です。

接続の種類

| サービス接続の種類 | Preview | Standard エージェントのデプロイに必要 | Description |

|---|---|---|---|

| Azure AI 検索 | ✅ | Azure AI Search は、検索インデックスに保存されているベクター データとテキスト データに対する情報取得をサポートする Azure リソースです。 | |

| Azure Storage | ✅ | Azure Storage は、ドキュメント、画像、ビデオ、アプリケーション インストーラーなどの非構造化データを格納するためのクラウド ストレージ ソリューションです。 | |

| Azure Cosmos DB | ✅ | ✅ | Azure Cosmos DB は、複数の地理的リージョンにわたって低待機時間、高可用性、スケーラビリティを提供する、グローバルに分散されたマルチモデル データベース サービスです。 |

| Azure OpenAI | Azure OpenAI は、Azure のセキュリティ機能とエンタープライズ機能を備えた GPT-4o、GPT-4o mini、GPT-4、GPT-4 Turbo with Vision、GPT-3.5-Turbo、DALLE-3、Embeddings モデル シリーズを含む OpenAI のモデルへのアクセスを提供するサービスです。 | ||

| Application Insights | Azure Application Insights は Azure Monitor 内のサービスであり、開発者と DevOps チームは、強力なテレメトリと分析ツールを使用して、パフォーマンスの異常を自動的に検出し、問題を診断し、アプリケーションの使用状況と動作に関する詳細な分析情報を得ることができます。 | ||

| API キー | API キー接続では、指定したターゲットへの認証が個別に処理されます。 | ||

| Custom | カスタム接続を使用すると、ターゲットやバージョンなどの関連プロパティを格納しながら、キーの安全な格納とアクセスが可能になります。 カスタム接続は、多数のターゲットがある場合や、アクセスに資格情報が必要ない場合に便利です。 LangChain のシナリオは、カスタム サービス接続を使用する良い例です。 カスタム接続では認証は管理されないため、独自に認証を管理する必要があります。 | ||

| サーバーレス モデル | ✅ | サーバーレス モデル接続を使用すると、サーバーレス API のデプロイを行うことができます。 | |

| Azure Databricks | ✅ | Azure Databricks コネクタを使用すると、Azure AI Foundry Agents を Azure Databricks に接続して、実行時にワークフローと Genie Spaces にアクセスできます。 ジョブ、Genie、およびその他の 3 種類の接続がサポートされています。 Foundry UI で接続を設定するときに、この接続に関連付けたいジョブまたは Genie 領域を選択できます。 その他の接続の種類を使用して、エージェントが Azure Databricks のワークスペース操作にアクセスできるようにすることもできます。 認証は、ユーザーまたはサービス プリンシパルの Microsoft Entra ID によって処理されます。 このコネクタの使用例については、「ジョブと Genie」を参照してください。 注: この接続の使用は、コード内の Foundry SDK 経由でのみ使用でき、FunctionTool としてエージェントに統合されます (詳細については、上記のサンプルを参照してください)。 AI Foundry Playground でのこの接続の使用は現在サポートされていません。 | |

| Azure Key Vault | ✅ | シークレットを安全に格納およびアクセスするための Azure サービス。 AI Foundry は、Key Vault 接続が作成されていない場合、マネージド Azure Key Vault に接続の詳細を格納します。 自分でシークレットを管理することを好むユーザーは、接続を介して独自の Azure Key Vault を使用できます。 (「制限事項」を参照してください) |

Azure Key Vault の制限事項

すべての Azure AI Foundry プロジェクトでは、マネージド Azure Key Vault が使用されます (サブスクリプションには表示されません)。 独自の Azure Key Vault を持ち込む場合は、次の点に注意してください。

- AI Foundry リソースごとに一度に 1 つの Azure Key Vault 接続のみ。

- Azure Key Vault 接続は、Foundry リソースまたはプロジェクト レベルに他の既存の接続がない場合にのみ削除できます。

- シークレットの移行はサポートされていません。キー コンテナーをアタッチした後に接続を再作成します。

- 基になる Azure Key Vault を削除すると、AI Foundry リソースが中断されます (接続は格納されているシークレットによって異なります)。

- BYO Key Vault でシークレットを削除すると、他のサービスへの接続が切断される可能性があります。

Azure AI Foundry ポータルで新しい接続を作成する

Tip

Azure AI Foundry ポータルで 左側のウィンドウをカスタマイズ できるため、これらの手順に示されている項目とは異なる項目が表示される場合があります。 探しているものが表示されない場合は、左側のペインの下部にある… もっと見るを選択してください。

現在のプロジェクトでのみ使用できる新しい接続を作成するには、以下の手順に従います。

Azure AI Foundry ポータルでプロジェクトに移動します。 プロジェクトがない場合は、新しいプロジェクトを作成します。

左下のナビゲーションで [管理センター] を選択します。

[プロジェクト] セクションから [接続されたリソース] を選択します。

[接続されたリソース] セクションから [+ 新しい接続] を選択します。

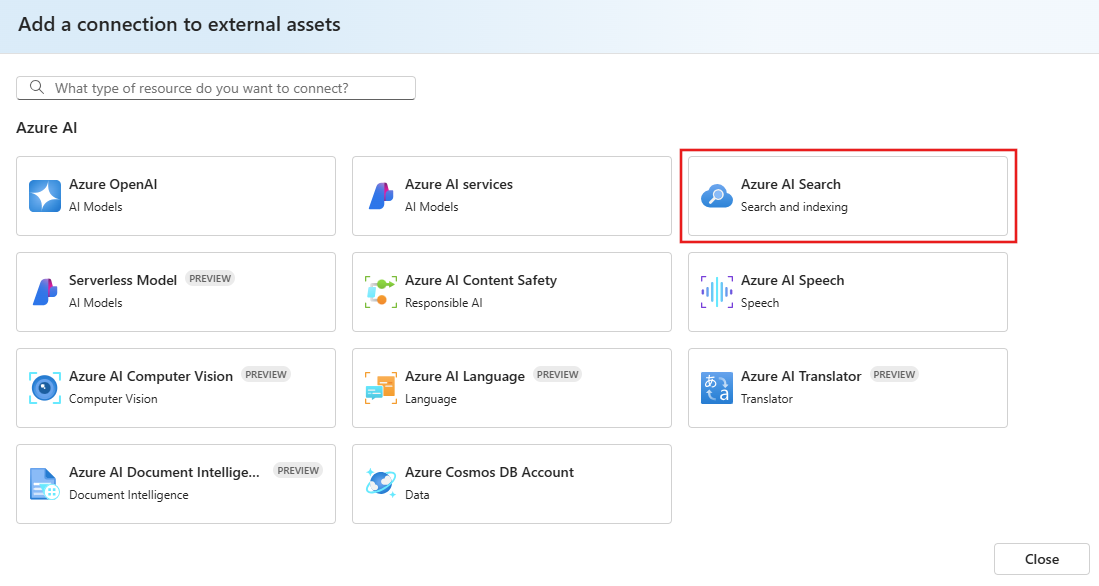

使用可能な外部リソースの一覧から、接続先のサービスを選択します。 たとえば、[Azure AI 検索] を選択します。

使用可能なサービスの一覧から Azure AI 検索サービスを参照して選択し、リソースに使用する認証の種類を選択します。 [接続の追加] を選択します。

Tip

接続の種類によって、サポートされる認証方法は異なります。 Microsoft Entra ID を使用する場合は、開発者に、特定の Azure ロールベースのアクセス許可が必要になる場合があります。 詳細については、ロールベースのアクセス制御に関するページを参照してください。

サービスが接続されたら、[ 閉じる] を選択します。

ネットワークの分離

AI Foundry によるエンド ツー エンドの ネットワーク分離 を実現するには、接続されているリソースに接続するためのプライベート エンドポイントが必要です。 たとえば、Azure Storage アカウントが [ 無効] としてパブリック ネットワーク アクセスに設定されている場合、Azure AI Foundry でアクセスするには、仮想ネットワークにプライベート エンドポイントをデプロイする必要があります。

接続されているリソースにプライベート エンドポイントを設定する方法の詳細については、次のドキュメントを参照してください。

| プライベート リソース | Documentation |

|---|---|

| Azure Storage | プライベート エンドポイントを使用する |

| Azure Cosmos DB | Azure Cosmos DB 用に Azure Private Link を構成する |

| Azure AI 検索 | セキュリティで保護された接続用のプライベート エンドポイントを作成する |

| Azure OpenAI | プライベート エンドポイントを使用した仮想ネットワーク内での Azure OpenAI のセキュリティ保護 |

| Application Insights | Azure Private Link を使用して、ネットワークを Azure Monitor に接続する |

注

モデルのデプロイに使用されるサブスクリプション間接続はサポートされていません (Azure AI Foundry、Azure OpenAI)。 モデルデプロイ用に異なるサブスクリプションのリソースに接続することはできません。