この記事では、Azure Backup を使用して、暗号化されたディスクを使用して Windows または Linux の Azure 仮想マシン (VM) をバックアップおよび復元する方法について説明します。 詳細については、「Azure VM バックアップの暗号化」を参照してください。

暗号化された Azure VM のバックアップと復元でサポートされるシナリオ

このセクションでは、暗号化された Azure VM のバックアップと復元でサポートされるシナリオについて説明します。

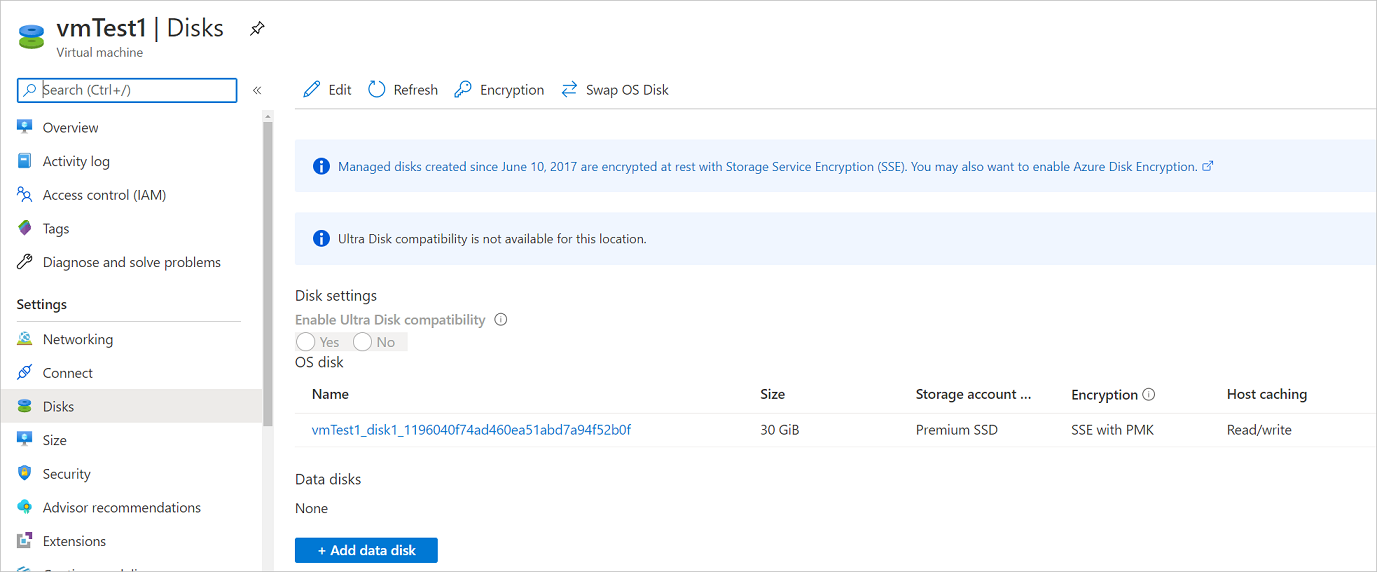

プラットフォームマネージド キーを使用した暗号化

既定では、VM 内のすべてのディスクは、 ストレージ サービス暗号化 (SSE) を使用するプラットフォーム マネージド キー (PMK) を使用して保存時に自動的に暗号化されます。 これらの VM は、Azure Backup を使用してバックアップできます。最後に暗号化をサポートするために必要な特定の操作は必要ありません。 プラットフォームマネージド キーを使用した暗号化の詳細については、「 暗号化された Azure VM のバックアップと復元」を参照してください。

カスタマー マネージド キーを使用した暗号化

カスタマー マネージド キー (CMK) を使用してディスクを暗号化する場合、ディスクの暗号化に使用されるキーは、管理する Azure Key Vault に格納されます。 CMK を使用した SSE は、Azure Disk Encryption (ADE) とは異なります。 ADE では、OS の暗号化ツールが使用されます。 SSE はストレージ サービス内のデータを暗号化します。これにより、VM に対して任意の OS またはイメージを使用できます。

ディスクの暗号化に CMK を使用する VM のバックアップまたは復元に対して明示的なアクションを実行する必要はありません。 コンテナーに格納されているこれらの VM のバックアップ データは、コンテナーで使用される暗号化と同じ方法 で暗号化されます。

CMK を使用したマネージド ディスクの暗号化の詳細については、「 Azure ディスク ストレージのサーバー側暗号化」を参照してください。

ADE を使用した暗号化のサポート

Azure Backup では、OS/データ ディスクが ADE で暗号化されている Azure VM のバックアップがサポートされています。 ADE では、Windows VM の暗号化に Azure BitLocker を使用し、Linux VM の dm-crypt 機能を使用します。 ADE は、ディスク暗号化キーとシークレットを管理できるように、Azure Key Vault と統合されています。 Key Vault キー暗号化キー (KEK) を使用して、セキュリティレイヤーを追加することもできます。 KEK は、Key Vault に書き込む前にシークレットを暗号化します。

Azure Backup では、次の表に示すように、Microsoft Entra アプリの有無に関係なく ADE を使用して Azure VM をバックアップおよび復元できます。

| VM ディスクの種類 | ADE (BEK/dm-crypt) | ADE と KEK |

|---|---|---|

| アンマネージド | はい | はい |

| マネージド | はい | はい |

制限事項

暗号化された Azure VM をバックアップまたは復元する前に、次の制限事項を確認してください。

- 同じサブスクリプション内で ADE で暗号化された VM をバックアップおよび復元できます。

- VM は、スタンドアロン キーを使用してのみ暗号化できます。 VM を暗号化するために使用された証明書の一部であるキーは、現在サポートされていません。

- セカンダリ リージョンにデータを復元できます。 Azure Backup では、暗号化された Azure VM のリージョン間での Azure ペア リージョンへの復元がサポートされています。 詳細については、「 サポート マトリックス」を参照してください。

- ADE で暗号化された VM は、ファイルまたはフォルダー レベルで復旧できます。 ファイルとフォルダーを復元するには、VM 全体を復旧する必要があります。

- VM を復元するときに、ADE で暗号化された VM に既存の VM を 置き換える オプションを使用することはできません。 このオプションは、暗号化されていないマネージド ディスクでのみサポートされます。

開始する前に

開始する前に、次の手順に従います。

- ADE が有効になっている 1 つ以上の Windows または Linux VM があることを確認します。

- Azure VM バックアップのサポート マトリックスを確認します。

- Recovery Services コンテナーをまだお持ちでない場合は、作成します。

- バックアップが既に有効になっている VM の暗号化を有効にする場合は、バックアップを中断することなく続行できるように、キー コンテナーにアクセスするためのアクセス許可を Azure Backup に付与します。 これらのアクセス許可に関する詳細を参照してください。

状況によっては、VM エージェントを VM にインストールする必要がある場合もあります。

Azure Backup は、マシン上で実行される Azure VM エージェントに拡張機能をインストールすることで、Azure VM をバックアップします。 VM が Azure Marketplace のイメージから作成されている場合は、エージェントがインストールされ、実行されます。 カスタム VM を作成する場合、またはオンプレミスのマシンを移行する場合は、 エージェントを手動でインストールすることが必要になる場合があります。

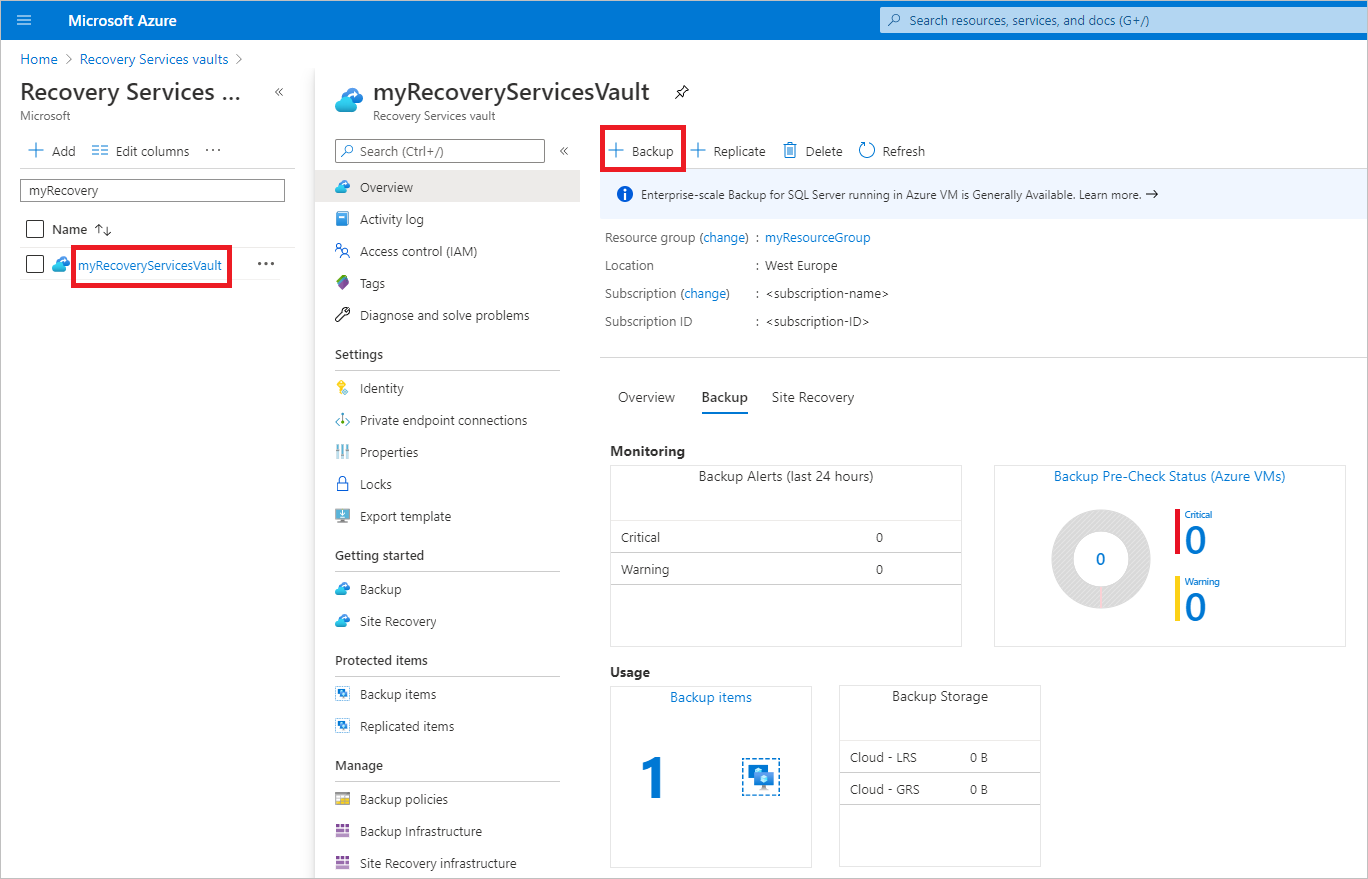

バックアップ ポリシーを構成する

バックアップ ポリシーを構成するには、以下の手順に従います。

Recovery Services バックアップ コンテナーがない場合は、 次の手順 に従って作成します。

バックアップ センターに移動し、[概要] タブで [+ バックアップ] を選択します。

データソースの種類として、Azure 仮想マシンを選択し、作成したコンテナーを選択します。 その後 [続行] を選択します。

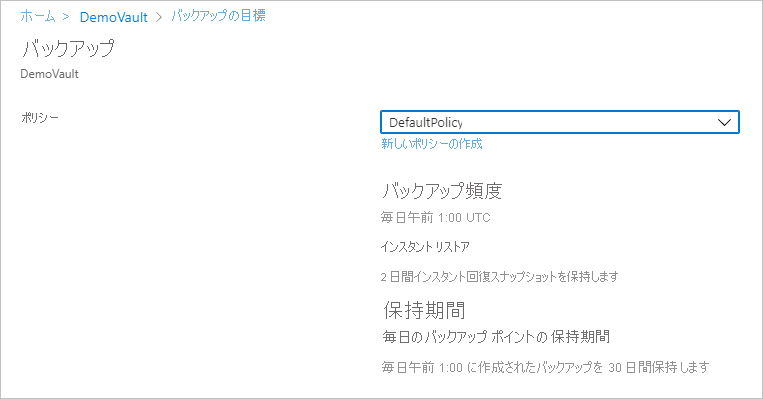

コンテナーに関連付けるポリシーを選択し、[OK] を選択します。

- バックアップ ポリシーでは、バックアップが実行されるタイミングと、バックアップが保存される期間を指定します。

- 既定のポリシーの詳細がドロップダウン メニューに表示されます。

既定のポリシーを使用する必要がない場合は、[新規作成] を選択して、カスタム ポリシーを作成します。

[仮想マシン] で [追加] を選択します。

選択ポリシーを使用して、バックアップする暗号化された VM を選択し、[ OK] を選択します。

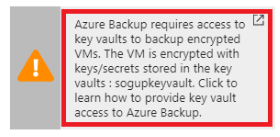

Key Vault を使用している場合は、コンテナー ページに、Azure Backup でキー コンテナー内のキーとシークレットへの読み取り専用アクセスが必要であるというメッセージが表示されます。

このメッセージを受信した場合、次の操作は必要ありません。

このメッセージが表示された場合は、 次の手順に従ってアクセス許可を設定します。

[ バックアップの有効化] を 選択してコンテナーにバックアップ ポリシーをデプロイし、選択した VM のバックアップを有効にします。

RBAC が有効なキー コンテナーを使用して ADE で暗号化された VM をバックアップする

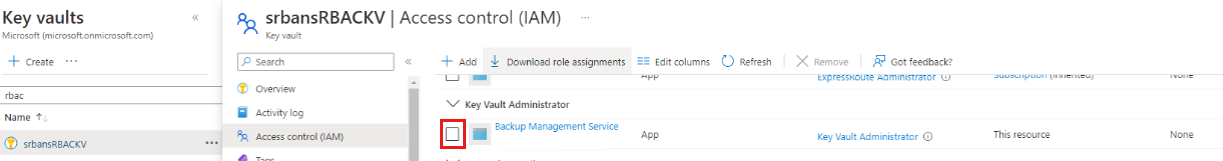

Azure ロールベースのアクセス制御 (RBAC) によって有効になっているキー コンテナーを使用して ADE で暗号化された VM のバックアップを有効にするには、キー コンテナーのアクセス 制御 にロールの割り当てを追加して、Key Vault 管理者ロールを Backup Management Service Microsoft Entra アプリに割り当てます。

VM のバックアップ操作では、Recovery Services コンテナーのマネージド ID ではなく Backup Management Service アプリを使用してキー コンテナーにアクセスします。 バックアップが正常に機能するためには、このアプリに必要なキー コンテナーのアクセス許可を付与する必要があります。

使用可能なロールについて説明します。 Key Vault 管理者ロールでは、シークレットとキーの両方を 取得、 一覧表示、 バックアップ するためのアクセス許可を付与します。

Azure RBAC 対応キー コンテナーの場合は、次のアクセス許可のセットを使用してカスタム ロールを作成できます。 カスタム ロールを作成する方法について説明します。

注

Azure Government を使用する場合は、適切なアクセスと機能を有効にするために、Key Vault 管理者ロールが Backup Fairfax Microsoft Entra アプリケーションに割り当てられていることを確認します。

| アクション | 説明 |

|---|---|

Microsoft.KeyVault/vaults/keys/backup/action |

キーのバックアップ ファイルを作成します。 |

Microsoft.KeyVault/vaults/secrets/backup/action |

シークレットのバックアップ ファイルを作成します。 |

Microsoft.KeyVault/vaults/secrets/getSecret/action |

シークレットの値を取得します。 |

Microsoft.KeyVault/vaults/keys/read |

指定したボールト内のキーを一覧表示するか、プロパティと公開情報を読み取ります。 |

Microsoft.KeyVault/vaults/secrets/readMetadata/action |

シークレットのプロパティを一覧表示または表示しますが、その値は表示しません。 |

"permissions": [

{

"actions": [],

"notActions": [],

"dataActions": [

"Microsoft.KeyVault/vaults/keys/backup/action",

"Microsoft.KeyVault/vaults/secrets/backup/action",

"Microsoft.KeyVault/vaults/secrets/getSecret/action",

"Microsoft.KeyVault/vaults/keys/read",

"Microsoft.KeyVault/vaults/secrets/readMetadata/action"

],

"notDataActions": []

}

]

バックアップ ジョブをトリガーする

初期バックアップはスケジュールに従って実行されますが、すぐに実行することもできます。

バックアップ センターに移動し、[バックアップ インスタンス] メニュー項目を選択します。

[データソースの種類] で、[Azure 仮想マシン] を選択します。 次に、バックアップ用に構成した VM を検索します。

関連する行を右クリックするか、[ その他 ] (...) を選択し、[ 今すぐバックアップ] を選択します。

[ 今すぐバックアップ] で、カレンダー コントロールを使用して、復旧ポイントを保持する最後の日を選択します。 [OK] をクリックします。

ポータルの通知を監視します。

ジョブの進行状況を監視するには、 バックアップ センター>バックアップ ジョブ に移動し、進行中のジョブの一覧をフィルター処理します。 VM のサイズによっては、初期バックアップの作成に時間がかかる場合があります。

アクセス許可を付与する

Azure Backup では、キーとシークレット、および関連付けられた VM がバックアップするために、読み取り専用のアクセス権が必要です。

- キーコンテナは、Azure サブスクリプションの Microsoft Entra テナントに関連付けられています。 メンバー ユーザーの場合、Azure Backup は、それ以上の操作を行わずにキー コンテナーへのアクセス権を取得します。

- ゲスト ユーザーの場合は、キー コンテナーにアクセスするためのアクセス許可を Azure Backup に付与する必要があります。 暗号化された VM に対して Azure Backup を構成するには、キー コンテナーにアクセスできる必要があります。

キー コンテナーに対する Azure RBAC アクセス許可を提供するには、「キー コンテナー で RBAC アクセス許可を有効にする」を参照してください。

アクセス許可を設定するには

Azure portal で [すべてのサービス] を選択して、キー コンテナーを検索します。

バックアップする暗号化された VM に関連付けられているキー コンテナーを選択します。

ヒント

VM と関連付けられたキー コンテナーを特定するには、次の PowerShell コマンドを使用します。 リソース グループ名と VM 名を置き換えます。

Get-AzVm -ResourceGroupName "MyResourceGroup001" -VMName "VM001" -Status次の行でキー コンテナー名を探します。

SecretUrl : https://<keyVaultName>.vault.azure.net[アクセス ポリシー]>[アクセス ポリシーの追加] の順に選択します。

[ アクセス ポリシーの追加>テンプレートからの構成 (省略可能) で、 Azure Backup を選択します。

- [キーのアクセス許可] と [シークレットのアクセス許可] に、必要なアクセス許可が事前入力されます。

- VM が BEK のみを使用して暗号化されている場合は、シークレットに対してのみ アクセス許可 が必要なため、[キーのアクセス許可] の選択を削除します。

[追加] を選択して、[現在のアクセス ポリシー] の下にバックアップ管理サービスを追加します。

[保存] を選択して、Azure Backup にアクセス許可を提供します。

PowerShell または Azure CLI を使用してアクセス ポリシーを設定することもできます。

関連コンテンツ

問題が発生した場合は、以下の記事を確認します。

- 暗号化された Azure VM をバックアップして復元するときの一般的なエラー

- Azure VM エージェント/バックアップの拡張機能に関する問題

- Azure Backup を使用して、暗号化された VM の Key Vault キーとシークレットを復元します。