Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Overview

Sabemos que a segurança é o primeiro trabalho na nuvem e o quanto é importante que você encontre informações precisas e atualizadas sobre a segurança do Azure. Uma das melhores razões para usar o Azure para seus aplicativos e serviços é aproveitar sua ampla variedade de ferramentas e recursos de segurança. Essas ferramentas e recursos ajudam a tornar possível criar soluções seguras na plataforma segura do Azure. O Microsoft Azure fornece confidencialidade, integridade e disponibilidade dos dados do cliente, ao mesmo tempo que também permite uma responsabilidade transparente.

Este artigo fornece uma visão abrangente da segurança disponível com o Azure.

Azure platform

O Azure é uma plataforma de serviço de nuvem pública que dá suporte a uma ampla seleção de sistemas operacionais, linguagens de programação, estruturas, ferramentas, bancos de dados e dispositivos. Ele pode executar contêineres do Linux com a integração com o Docker, criar aplicativos com JavaScript, Python, .NET, PHP, Java e Node.js e criar back-ends para dispositivos iOS, Android e Windows.

Os serviços de nuvem pública do Azure dão suporte às mesmas tecnologias com as quais milhões de desenvolvedores e profissionais de TI já contam e nas quais confiam. Ao criar ou migrar ativos de TI para um provedor de serviços de nuvem pública, você depende da capacidade dessa organização de proteger seus aplicativos e dados. Eles fornecem serviços e controles para gerenciar a segurança de seus ativos baseados em nuvem.

A infraestrutura do Azure é meticulosamente criada desde o início, abrangendo tudo, desde instalações físicas até aplicativos, para hospedar com segurança milhões de clientes simultaneamente. Essa base robusta capacita as empresas a atender com confiança aos seus requisitos de segurança.

Além disso, o Azure oferece uma ampla variedade de opções de segurança configuráveis e a capacidade de controlá-las, de forma que você possa personalizar a segurança para atender aos requisitos exclusivos das implantações de sua organização. Este documento ajuda você a entender como as funcionalidades de segurança do Azure podem ajudá-lo a atender a esses requisitos.

Note

O foco principal deste documento são os controles voltados para o cliente que você pode usar para personalizar e aumentar a segurança de seus aplicativos e serviços.

Para obter informações sobre como a Microsoft protege a plataforma do Azure, consulte Segurança de infraestrutura do Azure.

Resumo dos recursos de segurança do Azure

Dependendo do modelo de serviço de nuvem, há responsabilidade variável para quem é responsável por gerenciar a segurança do aplicativo ou serviço. Há recursos disponíveis na Plataforma Azure para ajudar você a cumprir essas responsabilidades por meio de recursos internos, e soluções de parceiros que podem ser implantadas em uma assinatura do Azure.

Os recursos internos são organizados em seis áreas funcionais: Operações, Aplicativos, Armazenamento, Rede, Computação e Identidade. Mais detalhes sobre os recursos e funcionalidades disponíveis na Plataforma do Azure nessas seis áreas são fornecidos por meio de informações resumidas.

Operations

Esta seção fornece outras informações sobre os principais recursos em operações de segurança, e informações de resumo sobre esses recursos.

Microsoft Sentinel

Microsoft Sentinel is a scalable, cloud-native, security information, and event management (SIEM) and security orchestration, automation, and response (SOAR) solution. O Microsoft Sentinel oferece análise de segurança inteligente e inteligência contra ameaças em toda a empresa. O Microsoft Sentinel fornece uma solução única para detecção de ataques, visibilidade de ameaças, busca proativa e resposta a ameaças.

Microsoft Defender para Nuvem

O Microsoft Defender para Nuvem ajuda você a impedir, detectar e responder a ameaças com maior visibilidade e controle sobre a segurança dos seus recursos do Azure. O Microsoft Defender para Nuvem realiza monitoramento de segurança e gerenciamento de políticas integrados em assinaturas do Azure. O Microsoft Defender para Nuvem ajuda a detectar ameaças que, de outra forma, podem passar despercebidas e funciona com um amplo ecossistema de soluções de segurança.

Além disso, o Defender para Nuvem ajuda nas operações de segurança, fornecendo um único painel que apresenta alertas e recomendações que podem ser executadas imediatamente. Muitas vezes, você pode corrigir problemas com uma única seleção no console do Defender para Nuvem.

Azure Resource Manager

O Azure Resource Manager permite trabalhar com os recursos da sua solução como um grupo. Você pode implantar, atualizar ou excluir todos os recursos da sua solução em uma única operação coordenada. Use um modelo do Azure Resource Manager para a implantação, e esse modelo pode ser útil para diferentes ambientes, como teste, preparação e produção. O Gerenciador de Recursos fornece recursos de segurança, auditoria e marcação para ajudá-lo a gerenciar seus recursos após a implantação.

As implantações baseadas em modelos do Azure Resource Manager ajudam a melhorar a segurança das soluções implantadas no Azure devido às configurações de controle de segurança padrão, e podem ser integradas às implantações baseadas em modelo padronizadas. Os modelos reduzem o risco de erros de configuração de segurança que podem ocorrer durante implantações manuais.

Application Insights

Application Insights is a flexible Application Performance Management (APM) service designed for web developers. Ele permite que você monitore seus aplicativos Web dinâmicos e detecte automaticamente problemas de desempenho. Com ferramentas de análise avançadas, você pode diagnosticar problemas e obter insights sobre as interações do usuário com seus aplicativos. O Application Insights monitora seu aplicativo continuamente, desde o desenvolvimento até o teste e a produção.

O Application Insights gera gráficos e tabelas perspicazes que revelam os horários de pico de atividade do usuário, a capacidade de resposta do aplicativo e o desempenho de todos os serviços externos dos quais ele depende.

Se houver falhas, falhas ou problemas de desempenho, você poderá pesquisar detalhadamente os dados para diagnosticar a causa. E o serviço enviará a você emails se houver alterações na disponibilidade e no desempenho de seu aplicativo. Assim, o Application Insight torna-se uma ferramenta de segurança importante, pois ajuda com a disponibilidade na tríade de segurança de disponibilidade, integridade e confidencialidade.

Azure Monitor

Azure Monitor offers visualization, query, routing, alerting, auto scale, and automation on data both from the Azure subscription (Activity Log) and each individual Azure resource (Resource Logs). Use o Azure Monitor para receber alertas sobre eventos relacionados à segurança que são gerados nos logs do Azure.

Logs do Azure Monitor

Logs do Azure Monitor – Fornece uma solução de gerenciamento de TI para infraestrutura local e não baseada em nuvem da Microsoft (como o Amazon Web Services) além dos recursos do Azure. Os dados do Azure Monitor podem ser roteados diretamente para os logs do Azure Monitor para que você possa ver métricas e logs de todo o ambiente em um único lugar.

Os logs do Azure Monitor podem ser uma ferramenta útil na análise forense e em outras análises de segurança, pois a ferramenta permite que você pesquise rapidamente grandes quantidades de entradas relacionadas à segurança com uma abordagem de consulta flexível. Além disso, os logs de firewall e de proxy locais podem ser exportados para o Azure e disponibilizados para análise usando os logs do Azure Monitor.

Assistente do Azure

Azure Advisor is a personalized cloud consultant that helps you to optimize your Azure deployments. Ele analisa a configuração de recursos e os dados de uso. It then recommends solutions to help improve the performance, security, and reliability of your resources while looking for opportunities to reduce your overall Azure spend. O Assistente do Azure fornece recomendações de segurança, o que pode melhorar consideravelmente sua postura de segurança geral para soluções implantadas no Azure. Essas recomendações são obtidas da análise de segurança executada pelo Microsoft Defender para nuvem.

Applications

A seção fornece outras informações sobre os principais recursos em segurança do aplicativo e informações de resumo sobre esses recursos.

Penetration Testing

We don’t perform penetration testing of your application for you, but we do understand that you want and need to perform testing on your own applications. A notificação da Microsoft sobre as atividades de teste de caneta não é mais necessária para que os clientes ainda estejam em conformidade com as Regras de Participação em Testes de Penetração no Microsoft Cloud.

Firewall do aplicativo Web

O WAF (Firewall de Aplicativo Web) no Gateway de Aplicativo do Azure fornece proteção para aplicações web contra ataques comuns baseados na internet, como injeção de SQL, cross-site scripting e sequestro de sessão. Ele é pré-configurado para se defender das 10 principais vulnerabilidades identificadas pelo OWASP (Open Web Application Security Project).

Autenticação e autorização no Serviço de Aplicativo do Azure

A Autenticação/Autorização do Serviço de Aplicativo é um recurso que oferece uma maneira para seu aplicativo conectar usuários de forma que você não precise alterar o código no back-end do aplicativo. Ele fornece uma maneira fácil de proteger o aplicativo e trabalhar com dados por usuário.

Arquitetura de segurança em camadas

Como os Ambientes do Serviço de Aplicativo fornecem um ambiente de runtime isolado implantado em uma Rede Virtual do Azure, os desenvolvedores podem criar uma arquitetura de segurança em camadas fornecendo níveis diferentes de acesso à rede para cada camada de aplicativo. É comum ocultar back-ends de API do acesso geral à Internet e permitir que as APIs sejam chamadas apenas por aplicativos Web upstream. Os NSGs (grupos de segurança de rede) podem ser usados em sub-redes da Rede Virtual do Azure contendo Ambientes do Serviço de Aplicativo para restringir o acesso público aos aplicativos da API.

Os aplicativos Web do Serviço de Aplicativo oferecem recursos de diagnóstico robustos para capturar logs do servidor Web e do aplicativo Web. Esses diagnósticos são categorizados no diagnóstico do servidor Web e no diagnóstico do aplicativo. O diagnóstico do servidor Web inclui avanços significativos para diagnosticar e solucionar problemas de sites e aplicativos.

O primeiro são informações de estado em tempo real sobre pools de aplicativos, processos de trabalho, sites, domínios de aplicativo e solicitações em execução. O segundo são os eventos de rastreamento detalhados que rastreiam uma solicitação por todo o processo de solicitação e resposta.

Para habilitar a coleção desses eventos de rastreamento, o IIS 7 pode ser configurado para capturar automaticamente logs de rastreamento abrangentes no formato XML para solicitações específicas. A coleção pode ser baseada em códigos de resposta de erro ou tempo decorridos.

Armazenamento

A seção fornece outras informações sobre os principais recursos em segurança de armazenamento do Azure e informações de resumo sobre esses recursos.

RBAC do Azure (controle de acesso baseado em função do Azure)

Você pode proteger a conta de armazenamento com oAzure RBAC (controle de acesso baseado em função do Azure). Restringir o acesso com base nos princípios de segurança de divulgação restrita àqueles diretamente interessados e no privilégio mínimo é fundamental para as organizações que desejam impor políticas de segurança para acesso a dados. Esses direitos de acesso são concedidos atribuindo a função do Azure apropriada a grupos e aplicativos em determinado escopo. Você pode usar as funções internas do Azure, como Colaborador da Conta de Armazenamento, para atribuir privilégios aos usuários. O acesso às chaves de armazenamento para uma conta de armazenamento usando o modelo do Azure Resource Manager pode ser controlado por meio do Azure RBAC.

Assinatura de Acesso Compartilhado

Uma SAS (Assinatura de Acesso Compartilhado) fornece acesso delegado aos recursos da sua conta de armazenamento. A SAS significa que você pode conceder a um cliente permissões limitadas para objetos em sua conta de armazenamento por determinado período e com um conjunto específico de permissões. Você pode conceder essas permissões limitadas sem precisar compartilhar as chaves de acesso da conta.

Criptografia em trânsito

A criptografia em trânsito é um mecanismo de proteção de dados quando eles são transmitidos entre redes. Com o Armazenamento do Azure, você pode proteger dados usando:

Transport-level encryption, such as HTTPS when you transfer data into or out of Azure Storage.

Wire encryption, such as SMB 3.0 encryption for Azure File shares.

Criptografia do lado do cliente, para criptografar os dados antes de serem transferidos para o armazenamento e para descriptografar os dados depois de serem transferidos para fora do armazenamento.

Criptografar em repouso

Para muitas organizações, a criptografia de dados em repouso é uma etapa obrigatória no sentido de garantir a soberania, a privacidade e a conformidade dos dados. Há três recursos de segurança de armazenamento do Azure que fornecem criptografia de dados que estão em repouso:

Criptografia do Serviço de Armazenamento permite solicitar que o serviço de armazenamento criptografe automaticamente os dados ao gravá-los no Armazenamento do Azure.

Client-side Encryption also provides the feature of encryption at rest.

A Azure Disk Encryption para VMs do Linux e a Azure Disk Encryption para VMs do Windows permitem criptografar os discos do sistema operacional e discos de dados usados por uma máquina virtual IaaS.

Análise de Armazenamento

O Azure Storage Analytics executa o registro em log e fornece dados de métrica para uma conta de armazenamento. Você pode usar esses dados para rastrear solicitações, analisar tendências de uso e diagnosticar problemas com sua conta de armazenamento. A análise de armazenamento registra informações detalhadas sobre solicitações bem-sucedidas e com falha para um serviço de armazenamento. Essas informações podem ser usadas para monitorar solicitações individuais e diagnosticar problemas com um serviço de armazenamento. As solicitações são registradas em uma base de melhor esforço. Os seguintes tipos de solicitações autenticadas são registrados:

- Successful requests.

- Solicitações com falha, incluindo o tempo limite, limitação, rede, autorização e outros erros.

- Solicitações que usam uma SAS (Assinatura de Acesso Compartilhado), incluindo solicitações bem-sucedidas e com falha.

- Solicitações para dados de análise.

Habilitar clientes com base no navegador usando CORS

CORS (Compartilhamento de recursos entre origens) é um mecanismo que permite que os domínios troquem permissões para acessar recursos uns dos outros. O Agente do Usuário envia cabeçalhos adicionais para garantir que o código JavaScript carregado de um determinado domínio tenha permissão para acessar os recursos localizados em outro domínio. Depois, o último domínio responde com cabeçalhos adicionais, permitindo ou negando o acesso do domínio original aos seus recursos.

Agora, os serviços de armazenamento do Azure oferecem suporte a CORS, para que depois de definir as regras de CORS para o serviço, uma solicitação autenticada corretamente feita no serviço de um domínio diferente será avaliada para determinar se é permitida de acordo com as regras que você especificou.

Rede

A seção fornece outras informações sobre os principais recursos em segurança de rede do Azure e informações de resumo sobre esses recursos.

Controles de camada de rede

O controle de acesso à rede é o ato de limitar a conectividade de entrada ou saída de sub-redes ou dispositivos específicos e representa o aspecto fundamental da segurança de rede. O objetivo do controle de acesso à rede é certificar-se de que suas máquinas virtuais e seus serviços são acessíveis apenas aos usuários e dispositivos para os quais você deseja que tenham esse acesso.

Grupos de segurança de rede

Um NSG (Grupo de Segurança de Rede) é um firewall básico de filtragem de pacotes com estado e permite o controle do acesso baseado em uma sequência de cinco tuplas. Os NSGs não fornecem inspeção da camada de aplicativo nem controles de acesso autenticado. Eles podem ser usados para controlar o tráfego entre sub-redes dentro de uma Rede Virtual do Azure e o tráfego entre uma Rede Virtual do Azure e a Internet.

Firewall do Azure

Azure Firewall is a cloud-native and intelligent network firewall security service that provides threat protection for your cloud workloads running in Azure. É um firewall como serviço totalmente com estado com alta disponibilidade interna e escalabilidade de nuvem irrestrita. Ele fornece inspeção de tráfego de leste a oeste e de norte a sul.

O Firewall do Azure é oferecido em três SKUs: Básico, Standard e Premium. Firewall do Azure Básico oferece segurança simplificada semelhante à SKU Standard, mas sem recursos avançados. O Firewall do Azure Standard fornece filtragem L3-L7 e feeds de inteligência contra ameaças diretamente da Segurança Cibernética da Microsoft. O Firewall do Azure Premium fornece funcionalidades avançadas que incluem IDPS baseado em assinatura para permitir a detecção rápida de ataques procurando padrões específicos.

Proteção contra DDoS do Azure

A Proteção contra DDoS do Azure, combinada com as melhores práticas de design de aplicativos, oferece recursos aprimorados para a defesa contra ataques de DDoS. Ajusta-se automaticamente para proteger os recursos específicos do Azure em uma rede virtual. Habilitar a proteção é simples em qualquer rede virtual nova ou existente e não requer alterações em seus aplicativos ou recursos.

A Proteção contra DDoS do Azure oferece duas camadas: Proteção de Rede contra DDoS e Proteção de IP contra DDoS.

A Proteção de Rede contra DDoS fornece recursos aprimorados para se defender contra ataques de DDoS (negação distribuída de serviço). Ela opera nas camadas de rede 3 e 4 e inclui recursos avançados, como suporte a resposta rápida contra DDoS, proteção de custos e descontos no WAF (Firewall de Aplicativo Web).

A Proteção de IP contra DDoS segue o modelo de pagamento por IP protegido. Ela inclui os mesmos principais recursos de engenharia que a Proteção de Rede contra DDoS, mas não oferece os serviços adicionais, como suporte a resposta rápida contra DDoS, proteção de custos e descontos de WAF.

Controle de rota e túnel forçado

A capacidade de controlar o comportamento de roteamento em suas Redes Virtuais do Azure é uma funcionalidade crítica de controle de acesso e segurança de rede. Por exemplo, se você quiser ter certeza de que todo o tráfego de entrada e saída da Rede Virtual do Azure passa por esse dispositivo de segurança virtual, será necessário conseguir controlar e personalizar o comportamento do roteamento. É possível fazer isso configurando as Rotas Definidas pelo Usuário no Azure.

User-Defined Routes allow you to customize inbound and outbound paths for traffic moving into and out of individual virtual machines or subnets to ensure the most secure route possible. Forced tunneling is a mechanism you can use to ensure that your services aren't allowed to initiate a connection to devices on the Internet.

Isso é diferente de poder aceitar conexões de entrada e responder a elas. Os servidores Web front-end precisam responder à solicitação dos hosts da Internet e, portanto, o tráfego originado da Internet tem permissão de entrada nesses servidores Web, que, por sua vez, podem responder.

O túnel forçado é normalmente usado para forçar o tráfego de saída para a Internet a fim de passar por firewalls e proxies de segurança locais.

Dispositivos de segurança de rede virtual

While Network Security Groups, User-Defined Routes, and forced tunneling provide you with a level of security at the network and transport layers of the OSI model, there might be times when you want to enable security at higher levels of the stack. É possível acessar esses recursos avançados de segurança de rede por meio de uma solução de dispositivo de segurança de rede de parceiro do Azure. You can find the most current Azure partner network security solutions by visiting the Azure Marketplace and searching for security and network security.

Rede Virtual do Azure

Uma rede virtual do Azure (VNet) é uma representação da sua própria rede na nuvem. É um isolamento lógico da malha de rede do Azure dedicada à sua assinatura. Você pode controlar os blocos de endereços IP, as configurações de DNS, as políticas de segurança e as tabelas de rotas na rede. Você pode segmentar a VNet em sub-redes e colocar as VMs (máquinas virtuais) de IaaS do Azure e/ou os Serviços de nuvem (instâncias de função de PaaS) em Redes Virtuais do Azure.

Additionally, you can connect the virtual network to your on-premises network using one of the connectivity options available in Azure. Em linhas gerais, você pode expandir sua rede no Azure, com controle total sobre os blocos de endereços IP, com benefícios de escala empresarial proporcionados pelo Azure.

A rede do Azure dá suporte a vários cenários de acesso remoto seguro. Entre eles estão:

Conectar estações de trabalho individuais a uma Rede Virtual do Azure

Conectar a rede local a uma Rede Virtual do Azure com uma VPN

Conectar a rede local a uma Rede Virtual do Azure com uma conexão WAN dedicada

Gerenciador de Rede Virtual do Azure

O Gerenciador de Rede Virtual do Azure fornece uma solução centralizada para proteger as suas redes virtuais em escala. Ele usa regras de administração de segurança para definir e aplicar centralmente políticas de segurança para suas redes virtuais em toda a organização. As regras de administração de segurança têm precedência sobre as regras do grupo de segurança de rede (NSGs) e são aplicadas na rede virtual. Isso permite que as organizações apliquem políticas básicas com regras de administração de segurança, ao mesmo tempo que permite que as equipes downstream adaptem os NSGs de acordo com suas necessidades específicas nos níveis de sub-rede e NIC. Depending on the needs of your organization you can use Allow, Deny, or Always Allow rule actions to enforce security policies.

| Rule Action | Description |

|---|---|

| Allow | Permite o tráfego especificado por padrão. Os NSGs downstream ainda recebem esse tráfego e podem negá-lo. |

| Always Allow | Permita sempre o tráfego especificado, independentemente de outras regras com prioridade mais baixa ou NSGs. Isso pode ser usado para garantir que o agente de monitoramento, o controlador de domínio ou o tráfego de gerenciamento não sejam bloqueados. |

| Deny | Bloqueie o tráfego especificado. Os NSGs a jusante não avaliarão este tráfego depois de ter sido negado por uma regra de administração de segurança, garantindo que as suas portas de alto risco para redes virtuais existentes e novas estão protegidas por padrão. |

In Azure Virtual Network Manager, network groups allow you to group virtual networks together for centralized management and enforcement of security policies. Os grupos de rede são um agrupamento lógico de redes virtuais com base nas suas necessidades do ponto de vista da topologia e da segurança. Você pode atualizar manualmente a associação de rede virtual de seus grupos de rede ou pode definir instruções condicionais com o Azure Policy para atualizar dinamicamente grupos de rede para atualizar automaticamente sua associação de grupo de rede.

Link Privado do Azure

O Link Privado do Azure lhe permite acessar os serviços de PaaS do Azure (por exemplo, Armazenamento do Azure e Banco de Dados SQL) e serviços de parceiros/de propriedade de clientes hospedados no Azure em um ponto de extremidade privado em sua rede virtual. A configuração e o consumo usando o Link Privado do Azure são consistentes entre os serviços de parceiro de PaaS do Azure, de propriedade do cliente e de parceiros compartilhados. O tráfego da sua rede virtual para o serviço do Azure sempre permanece na rede de backbone do Microsoft Azure.

Private Endpoints allow you to secure your critical Azure service resources to only your virtual networks. O ponto de extremidade privado do Azure usa um endereço de IP privado da VNet para conectá-lo de maneira privada e segura a um serviço fornecido pelo Link Privado do Azure, trazendo efetivamente o serviço para sua VNet. Expor sua rede virtual à Internet pública não é mais necessário para consumir serviços no Azure.

Você também pode criar seu próprio serviço de link privado na rede virtual. O Serviço de Link Privado do Azure é a referência para o seu próprio serviço que é fornecido pelo Link Privado do Azure. Seu serviço que está sendo executado por trás do Azure Standard Load Balancer pode ser habilitado para acesso ao Link Privado para que os consumidores de seu serviço possam acessá-lo de forma privada em suas próprias VNets. Os clientes podem criar um ponto de extremidade privado dentro da rede virtual e mapeá-lo para esse serviço. Expor seu serviço à Internet pública não é mais necessário para consumir serviços no Azure.

Gateway de VPN

Para enviar o tráfego de rede entre sua Rede Virtual do Azure e seu site local, será necessário criar um gateway de VPN para sua Rede Virtual do Azure. A VPN gateway is a type of virtual network gateway that sends encrypted traffic across a public connection. Você também pode usar gateways de VPN para enviar o tráfego entre as Redes Virtuais do Azure pela malha de rede do Azure.

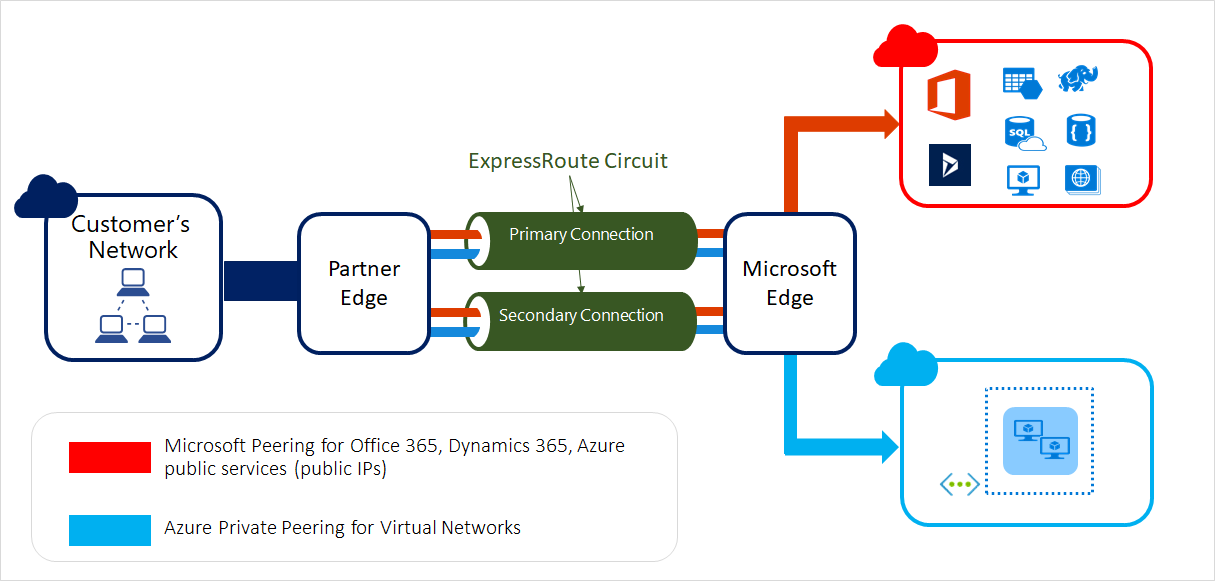

Express Route

Microsoft Azure ExpressRoute is a dedicated WAN link that lets you extend your on-premises networks into the Microsoft cloud over a dedicated private connection facilitated by a connectivity provider.

Com o ExpressRoute, você pode estabelecer conexões com os serviços de nuvem da Microsoft, como o Microsoft Azure, o Microsoft 365 e o CRM Online. A conectividade pode ocorrer de uma rede any-to-any (VPN de IP), uma rede Ethernet ponto a ponto ou uma conexão cruzada virtual por meio de um provedor de conectividade em uma colocação.

As conexões de ExpressRoute não passam pela Internet pública e, portanto, podem ser consideradas mais seguras do que soluções de VPN. Isso permite que as conexões de ExpressRoute ofereçam mais confiabilidade, mais velocidade, latências menores e muito mais segurança do que as conexões típicas pela Internet.

Application Gateway

O Gateway de Aplicativo do Microsoft Azure fornece um ADC (Controlador de Entrega de Aplicativos) como um serviço, oferecendo vários recursos de balanceamento de carga de camada 7 para o aplicativo.

It allows you to optimize web farm productivity by offloading CPU intensive TLS termination to the Application Gateway (also known as TLS offload or TLS bridging). Ele também fornece outros recursos de roteamento de Camada 7, incluindo distribuição round robin do tráfego de entrada, afinidade de sessão, roteamento com base no caminho de URL e a capacidade de hospedar vários sites por trás de um único Gateway de Aplicativo baseado em cookie. O Gateway de Aplicativo do Azure é um balanceador de carga de camada 7.

Ele fornece o failover e solicitações HTTP de roteamento de desempenho entre diferentes servidores, estejam eles na nuvem ou no local.

Application provides many Application Delivery Controller (ADC) features including HTTP load balancing, cookie-based session affinity, TLS offload, custom health probes, support for multi-site, and many others.

Firewall de Aplicativo Web

O Firewall do aplicativo Web é um recurso do Gateway de Aplicativo do Azure que fornece proteção para aplicativos Web que utilizam o gateway de aplicativo para as funções ADC (controle de entrega de aplicativos) padrão. O firewall do aplicativo Web faz isso protegendo-os contra a maioria das 10 vulnerabilidades mais comuns da Web segundo o OWASP.

Proteção contra injeção de SQL

Proteção contra ataques comuns da Web, como injeção de comando, contrabando de solicitações HTTP, divisão de resposta HTTP e inclusão remota de arquivos

Proteção contra violações de protocolo HTTP

Proteção contra anomalias de protocolo HTTP, como host ausente, agente do usuário e cabeçalhos de aceitação

Prevenção contra bots, rastreadores e scanners

Detecção de configurações incorretas comuns do aplicativo (por exemplo, Apache, IIS)

Um WAF (firewall de aplicativo Web) centralizado simplifica o gerenciamento de segurança e aprimora a proteção contra ataques da Web. Ele fornece melhor garantia contra ameaças de intrusão e pode responder mais rapidamente às ameaças de segurança, corrigindo vulnerabilidades conhecidas centralmente, em vez de proteger cada aplicativo Web individual. Os gateways de aplicativo existentes podem ser facilmente atualizados para incluir um firewall de aplicativo Web.

Gerenciador de Tráfego

O Gerenciador de Tráfego do Microsoft Azure permite controlar a distribuição do tráfego do usuário para pontos de extremidade do serviço em diferentes datacenters. Os pontos de extremidade de serviço com suporte no Gerenciador de Tráfego incluem VMs do Azure, Aplicativos Web e Serviços de Nuvem. Você também pode usar o Gerenciador de Tráfego com pontos de extremidade externos e não do Azure. Traffic Manager uses the Domain Name System (DNS) to direct client requests to the most appropriate endpoint based on a traffic-routing method and the health of the endpoints.

Traffic Manager provides a range of traffic-routing methods to suit different application needs, endpoint health monitoring, and automatic failover. O Gerenciador de Tráfego é resistente a falhas, incluindo a falha de toda a região do Azure.

Azure Load Balancer

O Azure Load Balancer oferece alta disponibilidade e desempenho de rede para seus aplicativos. É um balanceador de carga do tipo Camada 4 (TCP, UDP) que distribui o tráfego de entrada entre as instâncias de serviço íntegras definidas em um conjunto de balanceadores de carga. O Azure Load Balancer pode ser configurado para:

Balancear carga de tráfego de entrada na Internet para máquinas virtuais. Essa configuração é conhecida como balanceamento de carga público.

Balanceie o tráfego de carga entre as máquinas virtuais em uma rede virtual, entre as máquinas virtuais nos serviços de nuvem ou entre os computadores locais e as máquinas virtuais em uma rede virtual entre as instalações. Essa configuração é conhecida como balanceamento de carga interno.

Encaminhe o tráfego externo para uma máquina virtual específica

Internal DNS

Você pode gerenciar a lista de servidores DNS usados em uma VNet no Portal de Gerenciamento ou no arquivo de configuração de rede. O cliente pode adicionar até 12 servidores DNS para cada VNet. Ao especificar servidores DNS, é importante verificar se os servidores DNS do cliente estão listados na ordem correta para o ambiente de seu cliente. As listas de servidores DNS não funcionam em round robin. Eles são usados na ordem em que são especificados. Se o primeiro servidor DNS na lista puder ser alcançado, o cliente usará esse servidor DNS independentemente de ele estar funcionando corretamente. Para alterar a ordem de servidor DNS para a rede virtual de seu cliente, remova os servidores DNS da lista e adicione-os na ordem desejada pelo cliente. O DNS oferece suporte ao aspecto de disponibilidade da tríade de segurança "CIA".

DNS do Azure

O sistema de nomes de domínio, ou DNS, é responsável por converter (ou seja, resolver) um nome do site ou serviço para seu endereço IP. Azure DNS is a hosting service for DNS domains, providing name resolution using Microsoft Azure infrastructure. Ao hospedar seus domínios no Azure, você pode gerenciar seus registros DNS usando as mesmas credenciais, APIs, ferramentas e cobrança que seus outros serviços do Azure. O DNS oferece suporte ao aspecto de disponibilidade da tríade de segurança "CIA".

NSGs de logs do Azure Monitor

Você pode habilitar as seguintes categorias de log de diagnóstico para NSGs:

Evento: contém entradas para as regras NSG que são aplicadas às VMs e funções de instância com base no endereço MAC. O status para essas regras é coletado a cada 60 segundos.

Contador de regras: contém entradas de quantas vezes cada regra NSG é aplicada para negar ou permitir tráfego.

Microsoft Defender para Nuvem

O Microsoft Defender para Nuvem analisa continuamente o estado de segurança dos seus recursos do Azure para as práticas recomendadas de segurança de rede. When Defender for Cloud identifies potential security vulnerabilities, it creates recommendations that guide you through the process of configuring the needed controls to harden and protect your resources.

Serviços avançados de rede de contêineres (ACNS)

Advanced Container Networking Services (ACNS) é um conjunto abrangente projetado para elevar a eficiência operacional de seus clusters do Serviço de Kubernetes do Azure (AKS). Ele fornece recursos avançados de segurança e observabilidade, abordando as complexidades do gerenciamento da infraestrutura de microsserviços em escala.

Esses recursos são divididos em dois pilares principais:

Security: For clusters using Azure CNI Powered by Cilium, network policies include fully qualified ___domain name (FQDN) filtering for solving the complexities of maintaining configuration.

Observability: This feature of the Advanced Container Networking Services suite brings the power of Hubble’s control plane to both Cilium and non-Cilium Linux data planes, providing enhanced visibility into networking and performance.

Computação

A seção fornece outras informações sobre os principais recursos nessa área e informações de resumo sobre esses recursos.

Computação confidencial do Azure

A computação confidencial do Azure fornece a parte final, ausente, do quebra-cabeça de proteção de dados. Ele permite que você mantenha seus dados criptografados sempre. Enquanto está em repouso, enquanto está em movimento pela rede e agora, mesmo quando está carregado na memória e em uso. Additionally, by making Remote Attestation possible, it allows you to cryptographically verify that the VM you deploy booted securely and is configured correctly, before unlocking your data.

O espectro de opções varia desde a habilitação de cenários de "lift-and-shift" de aplicativos existentes até um controle total dos recursos de segurança. Para IaaS (Infraestrutura como Serviço), você pode usar máquinas virtuais confidenciais da plataforma AMD SEV-SNP ou enclaves de aplicativos confidenciais para máquinas virtuais que executam SGX (Software Guard Extensions) da Intel. For Platform as a Service, we have multiple container based options, including integrations with Azure Kubernetes Service (AKS).

Antimalware e antivírus

Com o Azure IaaS, você pode usar o software antimalware dos fornecedores de segurança, como Microsoft, Symantec, Trend Micro, McAfee e Kaspersky, para proteger suas máquinas virtuais contra arquivos maliciosos, adware e outras ameaças. Microsoft Antimalware for Azure Cloud Services and Virtual Machines is a protection capability that helps identify and remove viruses, spyware, and other malicious software. O Microsoft Antimalware fornece alertas configuráveis quando um software mal-intencionado ou indesejado conhecido tenta se instalar ou executar nos sistemas do Azure. Microsoft Antimalware também pode ser implantado usando o Microsoft Defender para nuvem

Módulos de segurança de hardware

A autenticação e a criptografia não melhoram a segurança, a menos que as próprias chaves estejam bem protegidas. Você pode simplificar o gerenciamento e a segurança dos seus principais segredos e chaves armazenando-os no Azure Key Vault. O Key Vault oferece a opção de armazenar suas chaves em módulos de segurança de hardware (HSMs) certificados de acordo com os padrões FIPS 140 validados. Suas chaves de criptografia do SQL Server para backup ou Transparent Data Encryption podem ser armazenadas no Cofre de Chaves com quaisquer chaves ou segredos dos seus aplicativos. As permissões e o acesso a esses itens protegidos são gerenciados pelo Microsoft Entra ID.

Backup de máquinas virtuais

Azure Backup is a solution that protects your application data with zero capital investment and minimal operating costs. Erros de aplicativo podem corromper seus dados e erros humanos podem introduzir bugs em seus aplicativos, o que pode causar problemas de segurança. Com o Backup do Azure, suas máquinas virtuais executando Windows e Linux estão protegidas.

Azure Site Recovery

Uma parte importante da estratégia de BCDR (continuidade dos negócios/recuperação de desastre) de sua organização é descobrir como manter as cargas de trabalho corporativas e aplicativos em execução durante interrupções planejadas e não planejadas. O Azure Site Recovery ajuda a orquestrar a replicação, o failover e a recuperação de cargas de trabalho e aplicativos, de modo que eles estejam disponíveis em um local secundário, caso o local primário fique inativo.

TDE de VM do SQL

TDE (Transparent Data Encryption) e CLE (criptografia de nível de coluna) são recursos de criptografia do SQL Server. Essa forma de criptografia exige que os clientes gerenciem e armazenem as chaves criptográficas usadas para a criptografia.

O serviço Cofre da Chave do Azure (AKV) foi criado para melhorar a segurança e o gerenciamento dessas chaves em um local seguro e altamente disponível. O SQL Server Connector permite que o SQL Server use essas chaves do Azure Key Vault.

Se você estiver executando o SQL Server em máquinas locais, existem etapas a serem seguidas para acessar o Azure Key Vault da instância do SQL Server local. Mas, para o SQL Server em VMs do Azure, você pode economizar tempo usando o recurso Integração do Azure Key Vault. Com alguns cmdlets do Azure PowerShell para habilitar esse recurso, você poderá automatizar a configuração necessária para que uma VM do SQL acesse seu cofre da chave.

Criptografia de disco da VM

A Azure Disk Encryption para VMs do Linux e a Azure Disk Encryption para VMs do Windows ajudam você a criptografar seus discos de máquina virtual IaaS. Ele aplica o recurso BitLocker do Windows padrão do setor e o recurso DM-Crypt do Linux para fornecer uma criptografia de volume para o sistema operacional e os discos de dados. A solução é integrada ao Azure Key Vault para ajudá-lo a controlar e gerenciar as chaves de criptografia de disco e os segredos em sua assinatura de Key Vault. A solução também garante que todos os dados em discos da máquina virtual sejam criptografados em repouso no armazenamento do Azure.

Virtual networking

As máquinas virtuais precisam de conectividade de rede. Para dar suporte a esse requisito, o Azure exige que as máquinas virtuais sejam conectadas a uma Rede Virtual do Azure. Uma Rede Virtual do Azure é um constructo lógico criado na malha de rede física do Azure. Cada Rede Virtual do Azure lógica é isolada das todas as outras Redes Virtuais do Azure. Esse isolamento ajuda a garantir que o tráfego de rede em suas implantações não esteja acessível a outros clientes do Microsoft Azure.

Patch Updates

As atualizações de patch fornecem a base para encontrar e corrigir problemas em potencial e simplificam o processo de gerenciamento de atualizações de software, tanto reduzindo o número de atualizações de software que você deve implantar em sua empresa quanto aumentando a capacidade de monitorar a conformidade.

Gerenciamento de política de segurança e emissão de relatórios

O Defender para nuvem ajuda você a impedir, detectar e responder a ameaças, e fornece maior visibilidade e controle sobre a segurança dos seus recursos do Azure. Ela permite o gerenciamento de políticas e o monitoramento da segurança integrada entre suas assinaturas do Azure, ajuda a detectar ameaças que poderiam passar despercebidas e funciona com uma enorme variedade de soluções de segurança.

Gerenciamento de identidade e de acesso

A proteção de sistemas, aplicativos e dados começa com controles de acesso baseados em identidade. Os recursos de gerenciamento de identidades e acesso integrados aos produtos e serviços comerciais da Microsoft ajudam a proteger as informações pessoais e corporativas contra o acesso não autorizado, mas as disponibilizam aos usuários legítimos, quando e onde eles precisarem.

Secure Identity

A Microsoft usa várias tecnologias e práticas de segurança em seus produtos e serviços para gerenciar a identidades e o acesso.

Multifactor authentication requires users to use multiple methods for access, on-premises and in the cloud. Ela fornece uma autenticação forte com uma gama de opções de verificação simples, e proporciona ao usuários um processo de logon simples.

Microsoft Authenticator provides a user-friendly multifactor authentication experience that works with both Microsoft Entra ID and Microsoft accounts, and includes support for wearables and fingerprint-based approvals.

A Aplicação de políticas de senha aumenta a segurança de senhas tradicionais impondo requisitos de comprimento e complexidade, rotação periódica forçada e bloqueio de conta depois de falhas nas tentativas de autenticação.

Token-based authentication enables authentication via Microsoft Entra ID.

O Azure RBAC (controle de acesso baseado em função do Azure) permite que você conceda acesso com base na função atribuída do usuário, facilitando a concessão apenas do acesso necessário para os usuários realizarem seus trabalhos. Você pode personalizar o Azure RBAC de acordo com o modelo de negócios e a tolerância a riscos da sua organização.

O Gerenciamento de identidade integrado (identidade híbrida) permite que você mantenha o controle do acesso dos usuários em data centers internos e plataformas de nuvem, criando uma identidade de usuário único para autenticação e autorização para todos os recursos.

Aplicativos e dados seguros

O Microsoft Entra ID, uma solução abrangente de gerenciamento de identidade e acesso na nuvem, ajuda a proteger o acesso a dados em aplicativos locais e na nuvem, além de simplificar o gerenciamento de usuários e grupos. Ele combina os principais serviços de diretório, controle de identidade avançado, segurança e gerenciamento de acesso ao aplicativo, facilitando para os desenvolvedores a compilação do gerenciamento de identidade baseado em políticas em seus aplicativos. Para aprimorar seu Microsoft Entra ID, você pode adicionar recursos pagos usando as edições Microsoft Entra Basic, Premium P1 e Premium P2.

O Cloud App Discovery é um recurso premium do Microsoft Entra ID que permite identificar os aplicativos em nuvem usados pelos funcionários em sua organização.

O Microsoft Entra ID Protection é um serviço de segurança que usa recursos de detecção de anomalias do Microsoft Entra ID para fornecer uma visão consolidada sobre detecções de riscos e possíveis vulnerabilidades que poderiam afetar as identidades de sua organização.

O Microsoft Entra Domain Services permite ingressar VMs do Azure em um domínio sem precisar implantar controladores de domínio. Os usuários entram nessas VMs usando suas credenciais corporativas do Active Directory e podem acessar tranquilamente os recursos.

O Microsoft Entra B2C é um serviço de gerenciamento de identidade global altamente disponível para aplicativos voltados para o consumidor que podem ser dimensionados para centenas de milhões de identidades e integrados em plataformas móveis e Web. Seus clientes podem entrar em todos os seus aplicativos por meio de experiências personalizáveis que usam contas de mídia social existentes, ou você pode criar novas credenciais autônomas.

A Colaboração B2B do Microsoft Entra é uma solução de integração de parceiro seguro que dá suporte a relações entre empresas, permitindo que os parceiros de negócios acessem de maneira seletiva seus aplicativos e dados corporativos usando suas identidades autogerenciadas.

O ingresso no Microsoft Entra permite estender os recursos de nuvem para dispositivos Windows 10 a fim de proporcionar um gerenciamento centralizado. Ele permite que os usuários se conectem à nuvem corporativa ou organizacional por meio do Microsoft Entra ID e simplifica o acesso a aplicativos e recursos.

O proxy de aplicativo do Microsoft Entra fornece SSO e acesso remoto seguro para aplicativos Web hospedados no local.

Next Steps

Entenda sua responsabilidade compartilhada na nuvem.

Saiba como o Microsoft Defender para Nuvem pode ajudá-lo a prevenir, detectar e responder a ameaças com maior visibilidade e controle sobre a segurança de seus recursos do Azure.