Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Es gibt zwei Arten von Risikorichtlinien im bedingen Microsoft Entra-Zugriff, die Sie einrichten können. Sie können diese Richtlinien verwenden, um die Reaktion auf Risiken zu automatisieren, damit Benutzer selbst Maßnahmen ergreifen können, wenn ein Risiko erkannt wird.

Voraussetzungen

- Die Microsoft Entra ID P2- oder Microsoft Entra Suite-Lizenz ist für den vollständigen Zugriff auf Microsoft Entra ID Protection-Features erforderlich.

- Eine detaillierte Liste der Funktionen für jede Lizenzebene finden Sie unter "Was ist Microsoft Entra ID Protection".

- Die Rolle " Administrator für bedingten Zugriff " ist die am wenigsten privilegierte Rolle, die zum Erstellen oder Bearbeiten von Richtlinien für bedingten Zugriff erforderlich ist.

Auswählen akzeptabler Risikostufen

Organisationen müssen entscheiden, bei welcher Risikostufe eine Zugriffsteuerung erfolgen soll, und dabei Benutzererfahrung und Sicherheitsstatus abwägen.

Wenn die Zugriffssteuerung bei der Risikostufe Hoch angewendet wird, wird die Richtlinie weniger häufig ausgelöst und Benutzer sind nur minimal betroffen. Hierbei sind aber Risiken der Stufen Niedrig und Mittel aus der Richtlinie ausgeschlossen, sodass Angreifer möglicherweise nicht blockiert werden, wenn sie eine kompromittierte Identität ausnutzen. Die Auswahl eines niedrigen Risikolevels zur Erfordernis von Zugriffskontrolle führt zu mehr Benutzerunterbrechungen.

Konfigurierte vertrauenswürdige Netzwerkadressen werden von Microsoft Entra ID Protection bei einigen Risikoerkennungen verwendet, um falsch positive Ergebnisse zu reduzieren.

Die folgenden Richtlinienkonfigurationen umfassen die Sitzungssteuerung für die Anmeldehäufigkeit und erfordern eine erneute Authentifizierung für riskante Benutzer und Anmeldungen.

Empfehlung von Microsoft

Microsoft empfiehlt die folgenden Risikorichtlinienkonfigurationen, um Ihre Organisation zu schützen:

- Richtlinie zum Benutzerrisiko

- Erfordern einer sicheren Kennwortänderung, wenn die Risikostufe des Benutzers Hoch ist. Die Multi-Faktor-Authentifizierung von Microsoft Entra ist erforderlich, bevor Benutzer*innen mittels Kennwortrückschreiben ein neues Kennwort erstellen können, um das Risiko zu senken.

- Eine sichere Kennwortänderung mithilfe der Self-Service-Kennwortzurücksetzung ist die einzige Möglichkeit, das Benutzerrisiko unabhängig von der Risikostufe selbst zu beheben.

- Richtlinie zum Anmelderisiko

- Erfordern Sie Microsoft Entra-Multi-Faktor-Authentifizierung, wenn die Anmelderisikostufe Mittel oder Hoch ist, sodass Benutzer Ihre Identität nachweisen können, indem Sie eine ihrer registrierten Authentifizierungsmethoden verwenden und so das Anmelderisiko beheben.

- Eine erfolgreiche Multi-Faktor-Authentifizierung ist die einzige Möglichkeit, das Anmelderisiko unabhängig von der Risikostufe selbst zu beheben.

Das Erfordern der Zugriffssteuerung bei niedrigem Risikoniveau führt für den Benutzer zu mehr Beeinträchtigungen und Unterbrechungen als bei mittlerem oder hohem. Die Entscheidung, den Zugriff zu sperren, anstatt Eigenwartungsoptionen wie sichere Kennwortänderung und Multi-Faktor-Authentifizierung zuzulassen, hat noch stärkere Auswirkungen auf Ihre Benutzer und Administratoren. Wägen Sie diese Kriterien bei der Konfiguration Ihrer Richtlinien ab.

Risikowartung

Organisationen können den Zugriff blockieren, wenn ein Risiko erkannt wird. Das Blockieren hindert berechtigte Benutzer manchmal daran, das zu tun, was sie tun müssen. Eine bessere Lösung besteht darin, risikobasierte Benutzer- und Anmelderichtlinien für bedingten Zugriff zu konfigurieren, mit denen Benutzer eine Korrektur selbst ausführen können.

Warnung

Benutzer müssen sich für die Multi-Faktor-Authentifizierung von Microsoft Entra registrieren, bevor sie in eine Situation geraten, die eine Wartung erfordert. Für Hybridbenutzer, die in der lokalen Umgebung synchronisiert werden, muss Kennwortrückschreiben aktiviert sein. Nicht registrierte Benutzer werden blockiert und erfordern einen Administratoreingriff.

Kennwortänderung (ich weiß mein Kennwort und möchte es in etwas Neues ändern) außerhalb des riskanten Benutzerrichtlinien-Korrekturflusses erfüllt nicht die Anforderung für sichere Kennwortänderung.

Aktivieren von Richtlinien

Organisationen können risikobasierte Richtlinien für bedingten Zugriff mithilfe der folgenden Schritte oder mithilfe der Vorlagen für bedingten Zugriff bereitstellen.

Bevor Organisationen diese Richtlinien aktivieren, sollten sie Maßnahmen ergreifen, um aktive Risiken zu untersuchen und zu beheben.

Richtlinienausschlüsse

Richtlinien für bedingten Zugriff sind leistungsstarke Tools. Es wird empfohlen, die folgenden Konten aus Ihren Richtlinien auszuschließen:

-

Notfallzugriffskonten oder Notfallkonten zum Verhindern einer Sperrung aufgrund von falsch konfigurierten Richtlinien. In dem unwahrscheinlichen Szenario, in dem alle Administratoren gesperrt sind, kann Ihr Administratorkonto für den Notfallzugriff verwendet werden, um sich anzumelden und den Zugriff wiederherzustellen.

- Weitere Informationen finden Sie im Artikel Verwalten von Konten für den Notfallzugriff in Microsoft Entra ID.

-

Dienstkonten und Dienstprinzipale, z. B. das Konto für die Microsoft Entra Connect-Synchronisierung. Dienstkonten sind nichtinteraktive Konten, die nicht an einen bestimmten Benutzer gebunden sind. Sie werden in der Regel von Back-End-Diensten verwendet, um programmgesteuerten Zugriff auf Anwendungen zu ermöglichen, aber sie werden auch verwendet, um sich für administrative Zwecke bei Systemen anzumelden. Aufrufe von Dienstprinzipalen werden nicht durch Richtlinien für bedingten Zugriff blockiert, die für Benutzer gelten. Verwenden Sie bedingten Zugriff für Arbeitsauslastungsidentitäten, um Richtlinien zu definieren, die auf Dienstprinzipale abzielen.

- Wenn Ihre Organisation diese Konten in Skripts oder Code verwendet, ersetzen Sie sie durch verwaltete Identitäten.

Benutzerrisiko-Richtlinie beim bedingten Zugriff

- Melden Sie sich beim Microsoft Entra Admin Center mindestens als Administrator für bedingten Zugriff an.

- Navigieren Sie zu Entra ID>Bedingter Zugriff.

- Wählen Sie Neue Richtlinie.

- Benennen Sie Ihre Richtlinie. Es wird empfohlen, dass Unternehmen einen aussagekräftigen Standard für die Namen ihrer Richtlinien erstellen.

- Wählen Sie unter Zuweisungen die Option Benutzer- oder Workloadidentitäten aus.

- Wählen Sie unter Einschließen die Option Alle Benutzer aus.

- Wählen Sie unter Ausschließen die Option Benutzer und Gruppen und dann die Konten für den Notfallzugriff Ihres Unternehmens aus.

- Wählen Sie Fertig aus.

- Wählen Sie unter Cloud-Apps oder -aktionen>Einschließen die Option Alle Ressourcen (ehemals „Alle Cloud-Apps“) aus.

- Legen Sie unter Bedingungen>Benutzerrisiko die Option Konfigurieren auf Ja fest.

- Wählen Sie unter Hiermit konfigurieren Sie die Benutzerrisikostufen, die für die Erzwingung der Richtlinie erforderlich sind die Option Hoch aus. Dieser Leitfaden basiert auf Microsoft-Empfehlungen. Die Ausführung weicht je nach Organisation möglicherweise ab.

- Wählen Sie Fertig aus.

- Wählen Sie unter Zugriffssteuerung>Erteilen die Option Zugriff gewähren aus.

- Wählen Sie Authentifizierungsstärke erforderlich und dann in der Liste die integrierte Authentifizierungsstärke Multi-Faktor-Authentifizierung aus.

- Wählen Sie Kennwortänderung erforderlich aus.

- Wählen Wählen.

- Unter Sitzung.

- Wählen Sie die Anmeldehäufigkeit .

- Vergewissern Sie sich, dass Jedes Mal ausgewählt ist.

- Wählen Wählen.

- Bestätigen Sie die Einstellungen, und legen Sie Richtlinie aktivieren auf Nur Bericht fest.

- Wählen Sie Erstellen aus, um die Richtlinie zu erstellen und zu aktivieren.

Nachdem Sie Ihre Einstellungen mithilfe des Richtlinieneffekts oder berichtsgeschützten Modus bestätigt haben, verschieben Sie den Umschalter "Richtlinie aktivieren " von " Nur Bericht " auf "Ein".

Kennwortlose Szenarien

Nehmen Sie die folgenden Änderungen für Organisationen vor, die kennwortlose Authentifizierungsmethoden einführen:

Aktualisieren Ihrer kennwortlosen Benutzerrisiko-Richtlinie

- Unter Benutzer:

- Einschließen, wählen Sie Benutzer und Gruppen aus, und zielen Sie auf Ihre kennwortlosen Benutzer.

- Unter Zugriffskontrolle>Blockieren Sie den Zugriff für kennwortlose Benutzer.

Tipp

Möglicherweise müssen Sie für einen bestimmten Zeitraum zwei Richtlinien haben, während Sie kennwortlose Methoden bereitstellen.

- Eine Lösung, die Selbstbehebung für diejenigen zulässt, die kein kennwortloses Verfahren verwenden.

- Eine weitere, die kennwortlose Benutzer mit hohem Risiko blockiert.

Behebung des Risikos von kennwortlosen Benutzenden und Aufhebung der Blockierung

- Fordern Sie die Untersuchung und Korrektur jedes Risikos durch den Administrator an.

- Heben Sie die Blockierung des Benutzers auf.

Anmelderisiko-Richtlinie beim bedingten Zugriff

- Melden Sie sich beim Microsoft Entra Admin Center mindestens als Administrator für bedingten Zugriff an.

- Navigieren Sie zu Entra ID>Bedingter Zugriff.

- Wählen Sie Neue Richtlinie.

- Benennen Sie Ihre Richtlinie. Es wird empfohlen, dass Unternehmen einen aussagekräftigen Standard für die Namen ihrer Richtlinien erstellen.

- Wählen Sie unter Zuweisungen die Option Benutzer- oder Workloadidentitäten aus.

- Wählen Sie unter Einschließen die Option Alle Benutzer aus.

- Wählen Sie unter Ausschließen die Option Benutzer und Gruppen und dann die Konten für den Notfallzugriff Ihres Unternehmens aus.

- Wählen Sie Fertig aus.

- Wählen Sie unter Cloud-Apps oder -aktionen>Einschließen die Option Alle Ressourcen (ehemals „Alle Cloud-Apps“) aus.

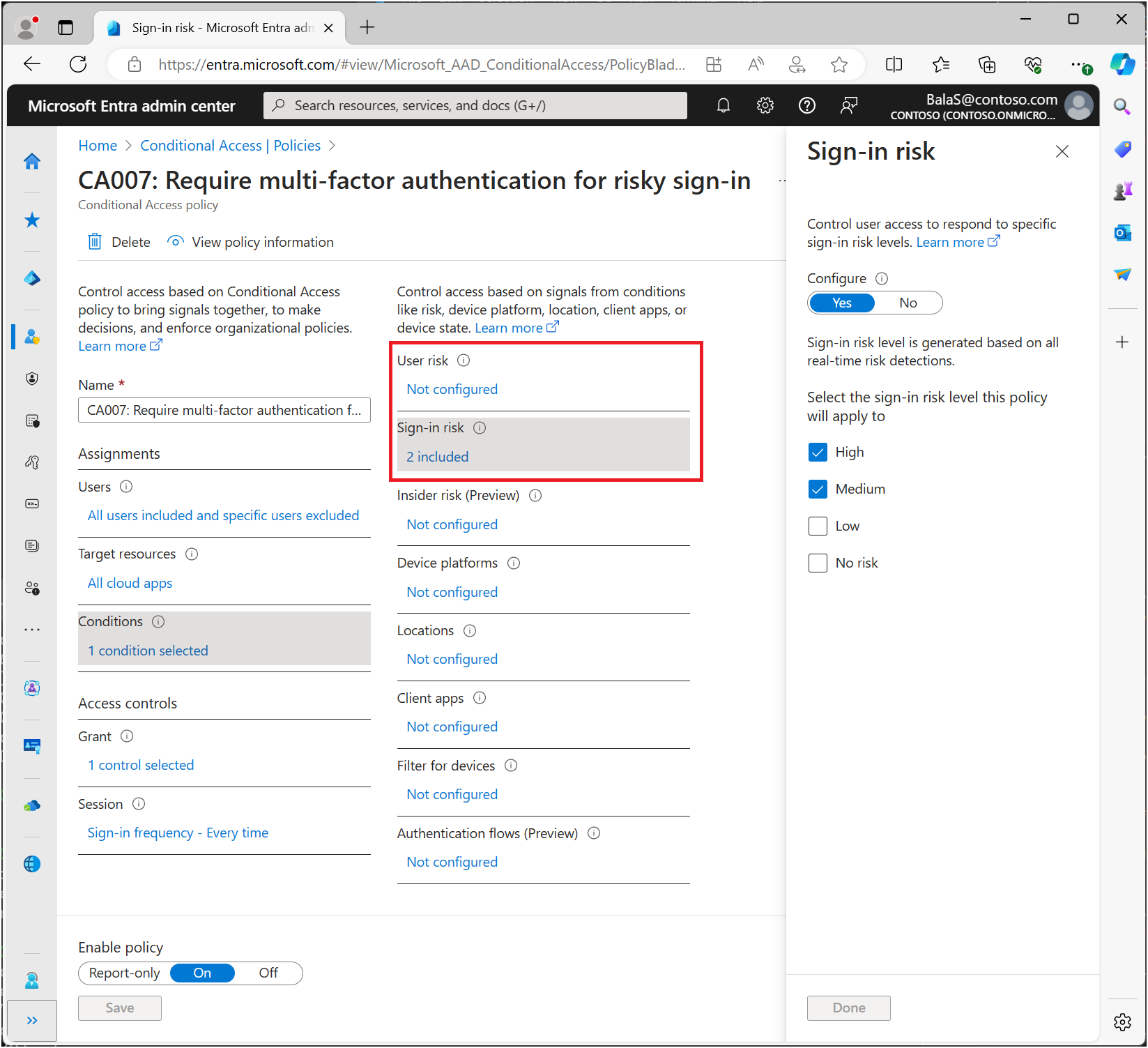

- Legen Sie unter Bedingungen>Anmelderisiko die Option Konfigurieren auf Ja fest.

- Wählen Sie unter Hiermit wählen Sie die Anmelderisikostufe aus, auf die diese Richtlinie angewendet werden soll die Optionen Hoch und Mittel aus. Dieser Leitfaden basiert auf Microsoft-Empfehlungen. Die Ausführung weicht je nach Organisation möglicherweise ab.

- Wählen Sie Fertig aus.

- Wählen Sie unter Zugriffssteuerung>Erteilen die Option Zugriff gewähren aus.

- Wählen Sie Authentifizierungsstärke erforderlich und dann in der Liste die integrierte Authentifizierungsstärke Multi-Faktor-Authentifizierung aus.

- Wählen Wählen.

- Unter Sitzung.

- Wählen Sie die Anmeldehäufigkeit .

- Vergewissern Sie sich, dass Jedes Mal ausgewählt ist.

- Wählen Wählen.

- Bestätigen Sie die Einstellungen, und legen Sie Richtlinie aktivieren auf Nur Bericht fest.

- Wählen Sie Erstellen aus, um die Richtlinie zu erstellen und zu aktivieren.

Nachdem Sie Ihre Einstellungen mithilfe des Richtlinieneffekts oder berichtsgeschützten Modus bestätigt haben, verschieben Sie den Umschalter "Richtlinie aktivieren " von " Nur Bericht " auf "Ein".

Kennwortlose Szenarien

Nehmen Sie die folgenden Änderungen für Organisationen vor, die kennwortlose Authentifizierungsmethoden einführen:

Aktualisieren Ihrer kennwortlosen Anmelderisiko-Richtlinie

- Unter Benutzer:

- Einschließen, wählen Sie Benutzer und Gruppen aus, und zielen Sie auf Ihre kennwortlosen Benutzer.

- Wählen Sie unter Ausschließen die Option Benutzer und Gruppen und dann die Konten für den Notfallzugriff Ihres Unternehmens aus.

- Wählen Sie Fertig aus.

- Wählen Sie unter Cloud-Apps oder -aktionen>Einschließen die Option Alle Ressourcen (ehemals „Alle Cloud-Apps“) aus.

- Legen Sie unter Bedingungen>Anmelderisiko die Option Konfigurieren auf Ja fest.

- Wählen Sie unter Hiermit wählen Sie die Anmelderisikostufe aus, auf die diese Richtlinie angewendet werden soll die Optionen Hoch und Mittel aus. Weitere Informationen zu Risikostufen finden Sie unter Auswählen akzeptabler Risikostufen.

- Wählen Sie Fertig aus.

- Wählen Sie unter Zugriffssteuerung>Erteilen die Option Zugriff gewähren aus.

- Wählen Sie Authentifizierungsstärke erforderlich und dann entweder Kennwortlose MFA (integrierte Methode) oder Phishingresistente MFA aus, je nachdem welche Methode von den Zielbenutzern verwendet wird.

- Wählen Wählen.

- Unter Sitzung:

- Wählen Sie die Anmeldehäufigkeit .

- Vergewissern Sie sich, dass Jedes Mal ausgewählt ist.

- Wählen Wählen.

Migrieren von Risikorichtlinien zu Bedingtem Zugriff

Wenn Sie in Microsoft Entra ID Protection Legacy-Risikorichtlinien aktiviert haben, sollten Sie diese zu bedingtem Zugriff migrieren:

Warnung

Die in Microsoft Entra ID Protection konfigurierten Legacy-Risikorichtlinien werden am 1. Oktober 2026 außer Betrieb genommen.

Wechseln zu Bedingtem Zugriff

-

Erstellen Sie entsprechende Benutzerrisiko- und Anmeldungsrisiko-Richtlinien in bedingtem Zugriff im Modus „Nur melden“. Sie können eine Richtlinie mithilfe der oben genannten Schritte erstellen oder die Vorlagen für bedingten Zugriff verwenden, die auf den Empfehlungen von Microsoft und den Anforderungen Ihrer Organisation basieren.

- Nachdem Administratoren die Einstellungen im reinen Berichtsmodus bestätigt haben, können sie den Schalter Richtlinie aktivieren von Nur Bericht auf Ein umstellen.

-

Deaktivieren Sie die alten Risikorichtlinien in ID Protection.

- Navigieren Sie zum ID>> Wählen Sie die Benutzerrisiko- oder Anmelderisikorichtlinie aus.

- Legen Sie Richtlinie erzwingen auf Deaktiviert fest.

- Erstellen Sie bei Bedarf weitere Risikorichtlinien in Bedingter Zugriff.